Why a multi-vendor approach is a secure idea

What is Best-of-Breed?

In the context of cyber security, a best-of-breed approach involves selecting the most effective security tools from different vendors to address specific security needs comprehensively. It aims to achieve optimal performance by combining specialized solutions that excel in their respective areas, thus creating a customized and highly effective system or process. But, this sounds like a lot, right? Here’s how to succeed in your choices!

Introduction

Recently, US Senator Ron Wyden has put forth a legislative proposal targeting the reduction of reliance on Microsoft within government agencies. Despite acknowledged risks, these agencies have maintained a steadfast dependency on Microsoft products, citing familiarity as a primary factor. However, transitioning to alternative platforms encounters various challenges, including deeply ingrained workflows and user habits. The proposed four-year transition deadline seeks to incentivize the adoption of alternative platforms boasting seamless integration capabilities. Motivated by factors such as risk mitigation and addressing vulnerabilities in email services, this legislation aims to diversify technology providers, thereby diminishing reliance on any single vendor and fortifying against potential disruptions to government operations.

Whether you hold the role of a CISO, IT manager, or simply have a keen interest in security matters, grasping the significance of choosing between a single-vendor and multi-vendor strategy in IT Operations, particularly in cybersecurity, is paramount for protecting your digital assets.

Opting for either a single-vendor or multi-vendor approach in cyber security significantly influences an organization’s capacity to identify, mitigate, and address cyber threats, impacting operational efficiency, costs, and overall risk levels. Throughout this blog series, we will delve into the intricacies, present real-world instances, and steer you towards well-informed decisions.

Why one vendor only?

The single-vendor approach means that all security requirements are met by a single provider, thereby optimizing procurement, deployment, and management processes. A unified vendor ecosystem is designed to ensure the smooth integration of security products, while common APIs and centralized dashboards can improve visibility and control. Companies can aim to maintain exclusive relationships with a single vendor, which can lead to better support and customized developments.

In an effort to minimize the proliferation of tools, organizations are looking to unify threat defense and response by moving to an integrated approach to security and seeking to defend themselves by adopting a consolidated security platform across multiple attack surfaces, including networks, clouds, IoT, endpoints and SD-WAN, leveraging common technologies.

There are benefits of consolidation, but it’s also essential to recognize and address the challenges that arise during this transformation.

The challenges of the “Best-of-Suite”

- Exclusive reliance on a single vendor can leave companies vulnerable if that vendor encounters problems or fails to adequately address new threats.

- Innovation can also be limited by a single roadmap from a given vendor, meaning that companies may have to forego the latest developments from other vendors.

- In addition, many single security tools rely on proprietary technologies tailored for specific purposes, leading to a lack of interoperability and locking organizations into a closed ecosystem, further limiting flexibility in adapting to changing security requirements.

- Internally, resistance to change is THE major operational challenge to successfully adopting consolidated security platforms, as employees are often accustomed to existing tools and workflows and resistant to change.

- Compatibility issues of a platform solution with legacy systems pose a further challenge.

- Employee confidence in existing systems is often linked to a person whose potential departure is difficult to ensure without disrupting security or business continuity.

While managing multiple vendors may require more effort and resources, ensuring integration, interoperability, and coordination can be challenging, organizations must maintain relationships with several vendors. However, it’s crucial to recognize that cybersecurity consolidation is a long-term endeavor, requiring thoughtful planning, diligent execution, and a proactive approach to addressing evolving threats. Success in this endeavor relies on strategic management of vendor relationships, thorough planning, and a commitment to adaptability in the face of dynamic cybersecurity landscapes.

Mixing it up: maximizing security with Best-of-Breed

And there comes the best-of-breed approach: a multi-vendor approach in security offers numerous advantages that can significantly enhance an organization’s operations and security posture. By allowing organizations to select the best solution for each specific security domain, a multi-vendor strategy enables them to mix and match products based on effectiveness, meeting all requirements comprehensively. This tailored approach ensures systems are precisely aligned with organizational needs, maximizing efficiency and effectiveness.

Different vendors bring diverse threat intelligence, detection techniques, and response capabilities, strengthening overall security posture by leveraging specialized knowledge. Faster return on investment (ROI) is another compelling benefit, as best-of-breed solutions offer quicker implementation and ROI due to their focused scope and ease of comprehension.

Additionally, these solutions provide flexibility for security architects to execute their vision effectively, with the ability to compensate for challenges faced by individual vendors.

Best-of-breed systems may offer more functions than necessary and different requirements. However, potential additional costs due to increased infrastructure requirements are usually more than offset by their easier implementation and updating. Standalone software solutions are easier to implement and update seamlessly, minimizing disruption. In particular, spreading responsibility across multiple vendors reduces the risk of vendor lock-in and ensures continuous development support.

Best-of-breed landscapes also provide precise coverage that accurately addresses specific and highly specialized requirements, improving the organization’s adaptability and flexibility in the face of evolving threats. Modern security teams value complete control over their security data, combining signals from different solutions to prioritize based on specific business needs and adjust their security strategy accordingly.

While it may cost more and take longer to set up systems to evaluate signals from different standalone solutions, it allows mature security teams to develop a security strategy tailored to their business needs, with the flexibility and customizability that organizations with different security requirements and priorities need.

The benefits of a best-of-breed approach – such as independence, flexibility, cost control, and rapid response to security threats – make it an attractive option; by leveraging the strengths of multiple specialized solutions, organizations can stay ahead of the curve and navigate the complexities of the modern digital landscape with confidence.

It takes (at least) two to security

An example of the multi-vendor approach is the SOC Visibility Triad – it integrates Security Information and Event Management (SIEM), Endpoint Detection & Response (EDR), and Network Detection & Response (NDR) technologies to bolster an organization’s capacity to identify and respond to security incidents comprehensively.

While SIEM facilitates log aggregation, EDR centers on endpoints, and NDR scrutinizes network traffic. SIEM systems gather and consolidate logs from diverse sources across an organization’s infrastructure, encompassing network traffic, system events, and user activities, among others. SIEM’s chief objective is to give centralized visibility into security events and incidents. EDR solutions concentrate on endpoints, including workstations, servers, and mobile devices, offering real-time monitoring and threat detection at the endpoint level.

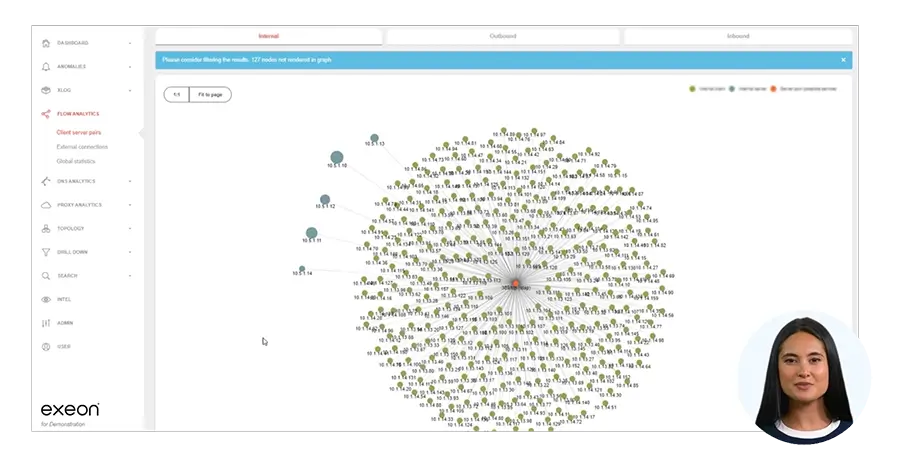

NDR solutions, in contrast, focus on scrutinizing network traffic and inter-device communication, operating at the network level by analyzing network packets and flows. Employing behavioral analytics, machine learning, and anomaly detection, NDR tools identify irregular network behavior, enabling the detection of lateral movement, data exfiltration, and other network-based threats.

Exeon.NDR is an example of an NDR solution that provides real-time network traffic visibility, detects suspicious patterns and enables rapid responses from security teams. It plays a critical role in identifying network-based threats and ensuring comprehensive visibility of the entire infrastructure. As a best-of-breed solution, it benefits from years of experience and unique expertise. Optimized implementation accelerates return on investment (ROI) and enables security architects to effectively realize their vision.

Interested in seeing it on your own time, commitment-free? Watch our recorded malware attack detection and response below!

Watch Best-of-Breed in action

Watch this recorded malware attack demonstration to see precisely how Exeon.NDR works.