Von Daten zur Verteidigung: Wie man IT und OT besser integrieren kann

Die Idee der technologischen Konvergenz ist nicht gerade neu. Durch die Integration verschiedener Technologien und deren effizientes Zusammenwirken als ein einziges, zusammenhängendes System können Unternehmen ihre Effizienz steigern, Fehler reduzieren, Kosten senken, Arbeitsabläufe verbessern und messbare Wettbewerbsvorteile erzielen.

Die Unternehmens-IT steht seit langem im Mittelpunkt der Konvergenzbestrebungen, die darauf abzielen, die oft ungleichen Technologien in den Rechenzentren zusammenzuführen und eine nahtlose Interoperabilität zu unterstützen. Ein Beispiel für Konvergenz ist das Aufkommen der konvergenten IT-Infrastruktur, die sich später zur hyperkonvergenten Infrastruktur weiterentwickelte. Bei diesen Entwicklungen werden traditionell getrennte Server, Speicher, Netzwerke und Verwaltungstools zu einem einzigen, zusammenhängenden Produkt kombiniert, das einmal bereitgestellt und zentral verwaltet wird.

Die IT/OT-Konvergenz zielt darauf ab, physische Anlagen und Geräte der Betriebstechnologie (OT) in die digitale Landschaft der Informationstechnologie (IT) zu integrieren. Fortschritte in der Maschine-zu-Maschine-Kommunikation und die Entwicklung hochentwickelter IoT-Sensoren und -Aktuatoren ermöglichen diese Integration. Diese Geräte, die an physische Anlagen angeschlossen sind, verwenden standardisierte Netzwerkprotokolle wie TCP/IP, um Daten von jedem System an verschiedene zentrale Server für Betrieb, Überwachung und Analyse zu übertragen. Die aus dieser Analyse gewonnenen Erkenntnisse werden dann an die physischen Systeme zurückgegeben, was den (autonomen) Betrieb verbessert, die Genauigkeit erhöht, die Wartung erleichtert und die Betriebszeit verlängert.

Die Auswirkungen der IT/OT-Konvergenz

Denken Sie daran, wie sich die IT/OT-Konvergenz auf alltägliche Technologien auswirkt, z. B. auf Züge. Durch die Integration von Sensoren, Aktoren und standardisierten Kommunikationsprotokollen können Fahrzeuge Echtzeitdaten über ihre Position, Bewegung und ihren Zustand an eine zentrale Sammelstelle zur Analyse übermitteln. Gleichzeitig können diese Fahrzeuge Echtzeitinformationen empfangen, wie z. B. aktuelle Verkehrsmeldungen, Wetterbedingungen oder wichtige öffentliche Informationen. Dies hilft sowohl den Fahrgästen als auch den Fahrern, bessere Entscheidungen zu treffen, wie z. B. die Wahl alternativer Routen in der Stadt oder die frühzeitige Durchführung von Wartungsarbeiten, um Pannen zu vermeiden. Diese Konvergenz von IT und OT ist auch für die Entwicklung von autonomen Fahrzeugen oder selbstfahrenden Autos von grundlegender Bedeutung.

Arten der IT/OT-Konvergenz

Bei der IT/OT-Konvergenz handelt es sich nicht um eine einzige Initiative; sie kann je nach den Bedürfnissen und Zielen eines Unternehmens variieren. Die drei Haupttypen der IT/OT-Konvergenz sind:

- Prozesskonvergenz: Dazu gehört die Integration von Arbeitsabläufen. IT- und OT-Abteilungen stimmen ihre Prozesse aufeinander ab, um sich gegenseitig zu unterstützen und eine klare Kommunikation bei kritischen Projekten sicherzustellen. Diese organisatorische Konvergenz konzentriert sich auf die internen Geschäftsstrukturen. So müssen beispielsweise die Prozesse zur Datenspeicherung und -sicherung in der IT-Abteilung möglicherweise angepasst werden, um die OT-Systeme zu unterstützen.

- Software- und Datenkonvergenz: Der Schwerpunkt liegt auf der Entwicklung von Software und Daten für den Front-Office-Bereich, um den OT-Bedürfnissen gerecht zu werden, was Änderungen an der Netzwerkarchitektur erfordert. IT-Abteilungen könnten neue Tools implementieren, um Daten sowohl aus OT- als auch aus IT-Systemen zu sammeln und zu analysieren und so die Geschäftsanalyse und Entscheidungsfindung zu verbessern.

- Physikalische Konvergenz: Dies beinhaltet die Aktualisierung oder Nachrüstung physischer Geräte mit neuer Hardware, um die IT mit der traditionellen OT zu integrieren. Diese betriebliche Konvergenz stellt sicher, dass die Hardware kontinuierlich aktualisiert und gewartet wird, was möglicherweise neue OT-Systeme oder nachgerüstete Geräte für die Datenkommunikation und -steuerung erfordert.

In der Praxis werden in der Industrie zunehmend Sensoren und vernetzte Systeme wie drahtlose Sensor- und Aktornetzwerke (WSANs: miteinander verbundene Netzwerke von Sensoren und Aktoren, die drahtlos kommunizieren) integriert, um Umgebungen wie Wasseraufbereitungsanlagen, Stromnetze und Fabriken zu steuern. Diese Integration, die Teil des IoT ist und oft als Industrie 4.0 bezeichnet wird, kombiniert Automatisierung, Kommunikation und Vernetzung in industriellen Umgebungen. Durch die Verknüpfung von OT und IT können Unternehmen die von OT durch IoT-Geräte und Edge Computing generierten Daten effektiver nutzen.

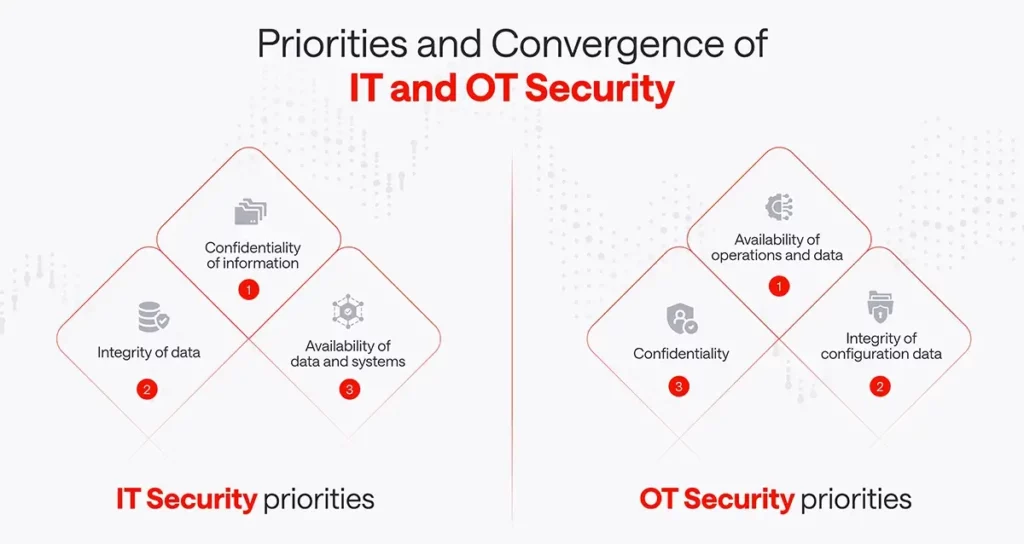

Der Wermutstropfen: Sicherheitsprobleme bei der IT/OT-Konvergenz

Die IT/OT-Konvergenz bringt erhebliche Herausforderungen für die IoT-Sicherheit mit sich. Bei dieser Integration werden nicht nur Technologien, sondern auch Teams und Prozesse zusammengeführt. Cybersicherheitsteams müssen sich an die einzigartigen Echtzeit- und Verfügbarkeitsanforderungen von Industrieumgebungen anpassen. So ist es beispielsweise unmöglich, ein intelligentes Stromnetz für mehrere Stunden abzuschalten, um Patches aufzuspielen, neu zu starten und verschiedene Konfigurationen zu testen. OT-Systeme, die in der Regel jahrzehntelang in Betrieb bleiben und in regelmäßigen Abständen durch neue Hardware ersetzt werden, bergen andere Sicherheitsrisiken. Systeme, die ursprünglich nicht für Internetkonnektivität ausgelegt waren, müssen mit IoT-Geräten nachgerüstet und mit angemessenen Sicherheitsmaßnahmen ausgestattet werden, um einen angemessenen Schutz zu gewährleisten.

Ihre 7 wichtigsten Sicherheitsüberlegungen für die IT/OT-Konvergenz

1. Mangelnde Zusammenarbeit

IT- und OT-Teams verwenden oft eine unterschiedliche Fachsprache, die transparent gemacht werden muss, damit sie nicht in ihren eigenen Silos arbeiten, wodurch Sicherheitslücken entstehen, die Komplexität zunimmt und redundante Anstrengungen unternommen werden. Um die Sicherheit in einer konvergenten Umgebung zu gewährleisten, müssen diese Teams der Zusammenarbeit und Kommunikation Priorität einräumen, was bisher nicht immer die Norm war.

2. Erhöhte Angriffsfläche

Die Integration von IT und OT vergrößert die Angriffsfläche für Cyber-Bedrohungen. Die Verbindung von IT- und OT-Netzwerken macht bestehende Schwachstellen sichtbar. Es gibt verschiedene Angriffsvektoren, die mit den unterschiedlichen Sicherheitsanforderungen von IT- und OT-Management in Einklang gebracht werden müssen.

3. Sicherheitslücken und Schwachstellen

Die Konvergenz offenbart bisher unentdeckte Sicherheitslücken und Schwachstellen mit unterschiedlichen Sicherheitspraktiken: OT-Systeme, die traditionell isoliert sind, haben weniger strenge Sicherheitsprotokolle als IT-Systeme, bei denen die Gefährdung stärker berücksichtigt wird. Da OT-Systeme für verschiedene Sektoren nach unterschiedlichen Standards zertifiziert werden müssen, nehmen diese Zertifizierungen im Unternehmen eine gewisse Zeit in Anspruch. Daher ist das sofortige Patchen eher die Ausnahme als die Regel. Da es sich hierbei eher um ein regulatorisches Problem als um eine Sicherheitsanforderung handelt, bleiben die Schwachstellen dennoch ungepatcht.

4. Veraltete OT-Systeme

Während IT-Systeme in der Regel eine Lebensdauer von weniger als fünf Jahren haben, können OT-Systeme, wie z. B. Produktionsmaschinen, jahrzehntelang mit der gleichen technischen Firmware betrieben werden. Diesen Altsystemen mangelt es oft an Sicherheitsfunktionen und sie können aufgrund der oben erwähnten regulatorischen Anforderungen oder Betriebsverträge nicht aufgerüstet werden. Jedes konvergierte System muss einer gründlichen Sicherheitsprüfung unterzogen werden, und veraltete OT-Geräte, die die Sicherheitsanforderungen nicht erfüllen, müssen möglicherweise isoliert oder aktualisiert oder, falls dies nicht möglich ist, ersetzt werden.

5. Unzureichende Sichtbarkeit

Die IT ist auf die Erkennung und Konfiguration von Anlagen angewiesen, um ein vollständiges Bild der verwalteten Umgebung zu erhalten. OT-Systeme müssen eine ähnliche Transparenz bieten und die Erkennbarkeit, Fernkonfiguration und Verwaltung ermöglichen. Ohne Einblick in OT-Geräte können Administratoren diese nicht sichern oder verwalten, was zu potenziellen Sicherheitsverletzungen führt.

6. Anforderungen an die Verfügbarkeit

OT-Produktionssysteme müssen rund um die Uhr und das ganze Jahr über betrieben werden und können nicht für Upgrades oder Aktualisierungen pausiert werden, ohne dass es zu erheblichen Umsatzeinbußen oder physischen Risiken kommt. So ist es zum Beispiel keine Option, lebenserhaltende medizinische Geräte für Software-Updates abzuschalten. Und in Anbetracht der vielen medizinischen Ersatzgeräte in Krankenhäusern stellt dies eine noch größere Herausforderung dar. Unternehmen könnten daher gegen das Patchen von Sicherheitslücken argumentieren, weil sie sich die notwendige Ausfallzeit für die Behebung nicht leisten können.

7. Auswirkungen von Unterbrechungen

Während die Integration im Allgemeinen Vorteile bringt, können Störungen verheerend sein. So kann beispielsweise eine Netzwerkstörung, wie ein Ausfall der Netzwerkausrüstung oder ein externer DoS-Angriff, die Kommunikation in einer Fabrikhalle mit aktiven Maschinen zum Erliegen bringen. Die IT/OT-Konvergenz erfordert eine sorgfältige Bewertung der Widerstandsfähigkeit und ausfallsichere Maßnahmen, um derartige Risiken zu mindern.

Was Sie brauchen, um erfolgreich zu sein: Ganzheitlicher Ansatz für die Sicherheit

Eine konvergierte IT/OT-Umgebung erfordert einen ganzheitlichen Cybersecurity-Ansatz mit einer konsistenten Sicherheitsstrategie: Einheitliche Sicherheitsrichtlinien und -protokolle für beide Umgebungen helfen, Sicherheitslücken zu schließen und die Gesamtsicherheit zu verbessern. Ein ganzheitlicher Sicherheitsansatz kann die Widerstandsfähigkeit gegenüber Cyberangriffen verbessern, eine schnellere Erkennung von Bedrohungen und schnelle Reaktionskanäle minimieren die Auswirkungen von Cyberangriffen auf den Betrieb. Da viele Vorschriften eine umfassende Sicherheitsstrategie fordern, die sowohl die IT als auch die OT umfasst, hilft eine gut gemachte Konvergenz bei der Einhaltung von Compliance-Vorschriften und regulatorischen Anforderungen, und die integrierte Sicherheitsarchitektur vereinfacht den Nachweis und die Dokumentation von Sicherheitsmaßnahmen gegenüber den Aufsichtsbehörden.

Da die Konvergenz eine zentrale Überwachung und Kontrolle von Sicherheitsmaßnahmen ermöglicht, wodurch Bedrohungen schneller erkannt werden können und eine schnellere Reaktion möglich ist, sollten Ihre Cybersicherheits-Tools dies ebenfalls nutzen. Eine gut gemachte Integration kann auch die Effizienz und Geschwindigkeit der Implementierung von Sicherheitsmaßnahmen verbessern:

- Daten und Analysen in Echtzeit: Die Verwendung von Echtzeitdaten aus beiden Umgebungen ermöglicht eine schnellere Erkennung und Analyse von Bedrohungen.

- Automatisierung von Sicherheitslösungen: Die Konvergenz erleichtert den Einsatz automatisierter Sicherheitslösungen, die Bedrohungen in Echtzeit erkennen und auf sie reagieren können.

IT/OT-Konvergenz und Cybersecurity: Besser agentenlos gehen!

Agentenlose Cybersicherheitslösungen sind für OT-Umgebungen besonders geeignet, da sie mehrere Vorteile bieten:

- Erstens minimieren sie Betriebsunterbrechungen, da OT-Systeme kontinuierlich laufen müssen und nicht für die Installation oder Wartung von Agenten unterbrochen werden dürfen.

- Zweitens unterstützen sie ältere Systeme, die oft nicht mit modernen Software-Agenten kompatibel sind.

- Drittens muss ein Endpunkt-Agent häufig über eine Internetverbindung verfügen, was insbesondere in kritischen Umgebungen selten der Fall ist.

- Viertens sind sie einfacher und schneller zu implementieren und zu warten, da keine Endpunktinstallation erforderlich ist.

- Fünftens gibt es keine Auswirkungen auf die CPU- und Speichernutzung bei betrieblichen Echtzeitanforderungen.

- Sechstens bieten sie einen umfassenderen Überblick über das Netz, da sie Daten direkt von den Netzgeräten und -schnittstellen erfassen.

- Und schließlich ermöglichen sie die Einhaltung strenger Sicherheits- und Compliance-Vorschriften, da sie hinter einer Datendiode eingesetzt werden können und somit in zertifizierten Umgebungen keine Störungen verursachen.

Fazit und To-Do's:

Die Konvergenz von IT und OT ist für die Cybersicherheit von entscheidender Bedeutung, da sie eine umfassendere Sicherheitsstrategie ermöglicht, die sowohl Informations- als auch Betriebstechnologien abdeckt. Diese Integration trägt dazu bei, die Angriffsfläche zu verringern, Sicherheitslücken zu schließen, die Effizienz und Reaktionsfähigkeit zu verbessern, die Geschäftskontinuität zu gewährleisten und Compliance-Anforderungen zu erfüllen.

Network Detection & Response (NDR)- Lösungen der nächsten Generation wie Exeon.NDR bieten umfassende Cybersicherheit für Unternehmen. Sie erstellen eine einheitliche Ansicht aus Netzwerk-Metadaten und ermöglichen die kontinuierliche Analyse und Überwachung von IT-, Cloud- und OT-Netzwerken über eine einzige Anwendung. Dies verhindert, dass sich Angreifer unbemerkt zwischen diesen Umgebungen bewegen, Schwachstellen ausnutzen, in die Infrastruktur eindringen oder Sicherheitsmaßnahmen umgehen.

Die Lösung setzt leistungsstarke KI-Algorithmen ein, um verdächtiges Verhalten automatisch zu erkennen. Sie analysiert die Netzwerkdatenströme und identifiziert potenzielle Cyber-Bedrohungen effizient und effektiv. Dieser Ansatz unterscheidet sich von herkömmlichen NDR-Lösungen, die sich ausschließlich auf die Spiegelung des Datenverkehrs stützen (was aufgrund von Verschlüsselung und hohen Bandbreiten teuer oder unpraktisch sein kann), und verwendet leichtgewichtige Verkehrsmetadaten. Für die Analyse ist keine teure Datenspiegelung oder Entschlüsselung von Paketen erforderlich. Seine Algorithmen funktionieren sowohl für verschlüsselten als auch für unverschlüsselten Datenverkehr.

Lösungen, die die Nutzlast analysieren, werden durch die weit verbreitete Verschlüsselung blind, während Exeon effektiv bleibt. Sollten Sie dazu gezwungen sein, kann unsere Lösung an kritischen Punkten, an denen Sie Protokolltransparenz in Ihrer Umgebung benötigen, perfekt mit Deep Packet Inspection-Lösungen zusammenarbeiten.