Lückenlose Netzwerktransparenz & intelligente Erkennung aller Assets – auf der Analyse-Grundlage von Exeon.NDR.

Schnell. Agentenlos. Sensorfrei. Verwandeln Sie unstrukturierte Netzwerkdaten in eine einheitliche, handlungsorientierte Sicht auf Assets, Datenverkehr und Abhängigkeiten – über IT, OT, IoT, Cloud und On-Premise hinweg.

Exeon.Visibility praxisnah auf echte Herausforderungen angewendet

Mangelnde Transparenz

Keine einheitliche Sicht auf Datenverkehr und Assets. Herkömmliche Überwachung verliert bei TLS 1.3-Verschlüsselung.

Fragmentierte Umgebungen

IT, OT und IoT werden isoliert voneinander überwacht. Getrennte On-Premise-, Cloud- und virtuelle Umgebungen.

Einführung von Zero Trust

Fehlende Baselines für Assets und Datenverkehr zur Segmentierung. Begrenzte Einblicke zur Überprüfung der Zero-Trust-Einhaltung.

Unbekannte Assets und Dienste

Schatten-IT und Altsysteme bleiben bestehen. Nicht autorisierte Dienste bleiben unsichtbar.

Der Exeon.Visibility Vorteil

Ganzheitliche zentrale Sicht

Konsistente Sichtbarkeit, überall dort, wo Logs existieren. Von Grund auf für TLS 1.3 entwickelt – keine Entschlüsselung notwendig.

Einheitliche hybride Transparenz

Konsolidierte Ansicht über On-Premise-, Cloud- oder virtuelle Umgebungen hinweg. Keine Silos zwischen IT-, OT- und IoT-Landschaften.

Zero-Trust-Implementierung

Asset- und Traffic-Baselines für Segmentierung und ZTNA. Kontinuierliches Monitoring zur Validierung von Zero-Trust-Kontrollen.

Transparenz über alle Assets und Services

Vollständige Inventarisierung von Geräten und Datenflüssen. Exeon.Visibility versteht System- und Service-Abhängigkeiten klar.

Wieso Exeon.Visibility?

Visualisierung von Traffic

Durchgehende Transparenz über hybride und dezentrale Infrastrukturen hinweg – unbeeinträchtigt von verschlüsseltem Datenverkehr

Überwachung der Richtliniendurchsetzung

Hebt Richtlinienverstöße und unerwartete Kommunikationsmuster hervor, um die Compliance und die Netzwerk-Hygiene zu unterstützen.

Schatten-IT-Erkennung

Deckt automatisch nicht autorisierte Apps, Cloud-Dienste oder unmanaged Devices auf, um Risiken proaktiv zu minimieren

Log-basierte Netzwerkeinblicke

Nutzen Sie Ihre vorhandenen Netzwerk-Logs für sofortige Sichtbarkeit – ohne Agenten, ohne Sensoren und ohne Infrastrukturänderunge.

Datensouveränität

Sämtliche Daten verbleiben innerhalb der sicheren und kontrollierten Kundenumgebung (Private Cloud oder On-Premises).

Erweiterbare Bedrohungserkennung

Auf derselben Analyseplattform aufgebaut wie Exeon.NDR, die bei Bedarf eine nahtlose Aktivierung von KI-basierten Erkennungsfunktionen Funktionen bei Bedarf.

Exeon verglichen

Exeon beseitigt die Herausforderungen der Deep Packet Inspection (DPI) durch agentenlose Metadatenüberwachung mit offenen APIs für skalierbare Protokoll- und Datenflusserfassung, transparente benutzerdefinierte Erkennung, SOAR/SIEM-optimierte Reaktionen und vieles mehr.

Kapazitäten

Ressourcenschonende Analyse ohne Port Mirroring oder dedizierte Sensoren

Verschlüsselungsunabhängige Sicherheitsanalytik auf Basis von Netzwerkmetadaten

Umfassende Netzwerktransparenz über alle Segmente hinweg – nicht auf Core-Traffic beschränkt

Komplette Datenverarbeitung On-Premise möglich – volle Datenhoheit & Compliance

Transparente Modelle für maschinelles Lernen

Exeon

Vectra

Darktrace

ExtraHop

Eine Demo buchen.

Präzision und Exzellenz in einem Produkt: Erleben Sie die Leistungsfähigkeit der Metadatenanalyse mit unseren Experten.

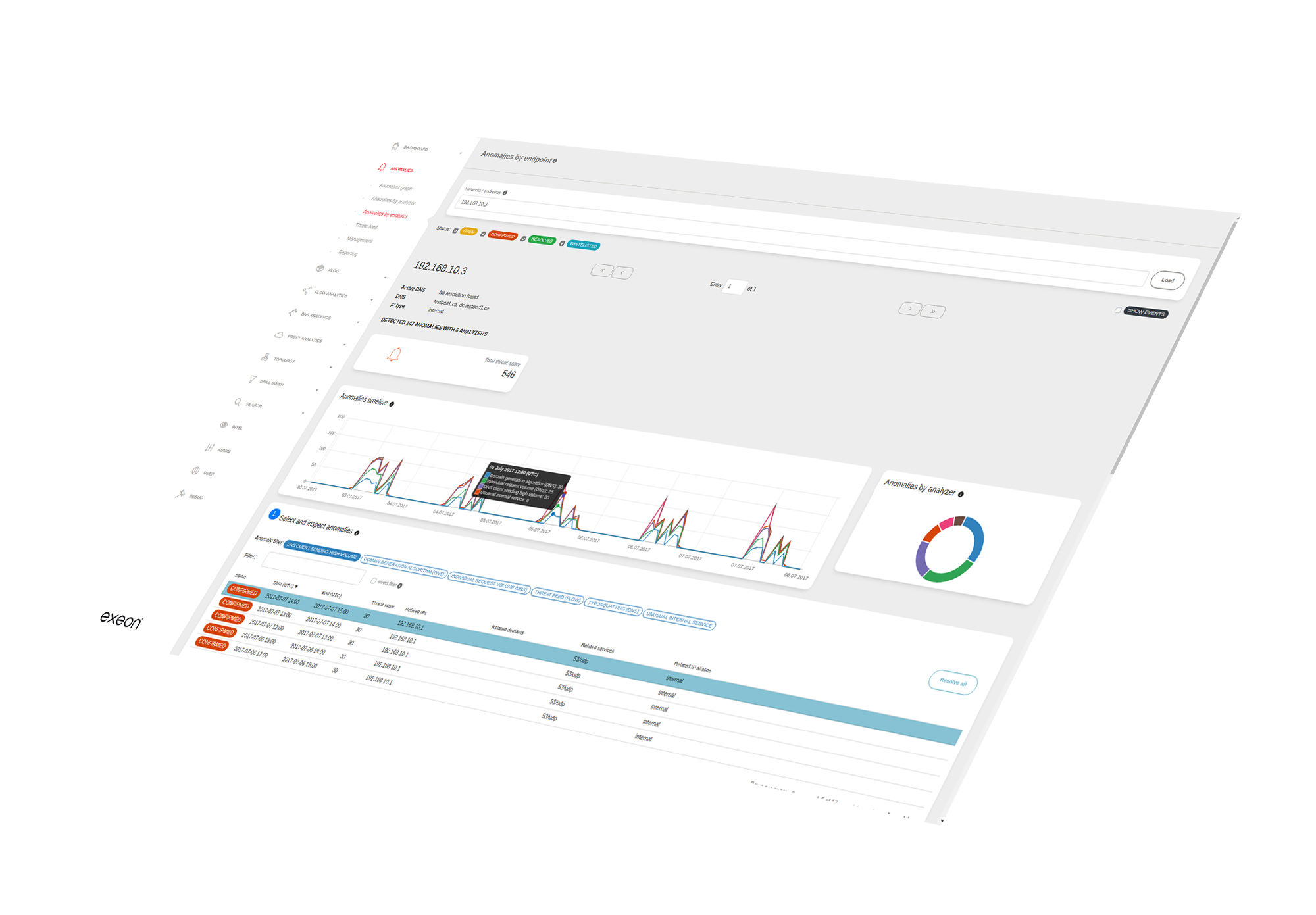

Erfolgsgeschichten aus der Praxis

Erleben Sie, wie Exeon.NDR Ihr IT-Team mit Echtzeit-Netzwerkanalysen und KI-basierten Warnmechanismen unterstützt, um Bedrohungen frühzeitig zu identifizieren und zu neutralisieren – bevor Schaden entsteht. Unsere Experten stehen Ihnen gerne für vertiefende Fragen zur Verfügung.

Netzwerk- und Sicherheitsingenieur, Solothurner Spitäler

"Exeon ist unser Cybersicherheits-Alarmsystem, das uns bei Netzwerkanomalien alarmiert. Die intuitive Benutzeroberfläche der Plattform hat uns überzeugt – ein Werkzeug, das unsere Daten und unser Netzwerk zuverlässig überwacht und sichert."

CISO, SWISS International Airlines

"Als Schweizer Nationalairline treibt uns die Leidenschaft für aussergewöhnliche Leistungen im Sinne unserer Leitsätze an. Eine stabile und sichere IT ist die wichtigste Grundlage für einen exzellenten Kundenservice. Für die Sicherheit der SWISS IT setzen wir Exeon als zentrales Cybersecurity-Tool ein, das vollständig von unserem langjährigen Partner Reist Telecom AG verwaltet wird. Eine perfekte Kombination und Lösung, um unser Netzwerk zu überwachen und Anomalien schnell zu erkennen."

ICT-Projektleiter, WinGD

"Exeon bietet uns einen vollständigen Einblick in unsere Netzwerkdatenströme und erkennt automatisch verdächtiges Verhalten. Dank der KI-Algorithmen erkennen wir potenzielle Cyber-Bedrohungen sofort und können schnell und effizient reagieren. So verhindern wir, dass sich Angreifer unbemerkt in unseren Systemen bewegen, in die Infrastruktur eindringen oder bestehende Sicherheitsmassnahmen umgehen."

Regional Practice Head, Wipro

"Exeon ist die ideale Lösung für den Übergang von einem Legacy-SOC zu einem Next-Generation-SOC. Sie verbessert die Erkennungsmöglichkeiten, minimiert das Alarmrauschen und reduziert die Kosten erheblich."

Direktor der Cybersicherheitsforschung, KuppingerCole

"Die Management- und Analystenschnittstellen sind intuitiv und können den Kunden wichtige Erkenntnisse liefern. Der Ansatz von Exeon zur Datenaufbewahrung hilft den Kunden, die Daten zur Einhaltung gesetzlicher Vorschriften lokal zu halten und die Kosten für die langfristige Speicherung zu reduzieren, indem nur die Ereignis-Metadaten aufbewahrt werden. Die Lösung unterstützt die wichtigsten Standards für den Austausch von Bedrohungsinformationen."

Häufig gestellte Fragen

Erfahren Sie, wie Exeon.Visibility Ihr IT- und Netzwerkteam mit Echtzeit-Netzwerkinformationen unterstützt Netzwerkinformationen unterstützt, um die Transparenz wiederherzustellen, Sicherheitslücken aufzudecken und Richtlinienverstöße zu erkennen. Unsere Experten helfen Ihnen gerne bei allen zusätzlichen Fragen zur Verfügung.

Warum benötigen Unternehmen Exeon.Visibility für die Netzwerktransparenz und das Asset-Inventar?

Modernen IT-, OT- und Cloud-Umgebungen fehlt oft eine einzige, zuverlässige Informationsquelle (Single Source of Truth) für Assets und Netzwerkkommunikation. Exeon.Visibility bietet kontinuierliche Netzwerktransparenz und automatisierte Asset-Erkennung durch die Analyse bestehender Netzwerkprotokolle (Logs). Dies ermöglicht es Unternehmen, ein präzises Asset-Inventar aufzubauen, Traffic-Muster zu verstehen und die notwendige Grundlage für Zero-Trust-Richtlinien, Segmentierung und Compliance zu schaffen – und das ganz ohne den Einsatz von Agenten oder Sensoren.

Wie unterstützt Exeon.Visibility das Asset-Inventar für die Zero-Trust-Implementierung und Netzwerksegmentierung?

Exeon.Visibility erkennt kontinuierlich alle kommunizierenden Geräte, Dienste und Abhängigkeiten in IT-, OT-, IoT-, Cloud- und On-Premise-Umgebungen. Durch die Abbildung realer Traffic-Flüsse werden Asset- und Kommunikations-Baselines erstellt, die für Zero Trust Network Access (ZTNA), die Segmentierungsplanung und die Definition von Richtlinien unerlässlich sind. Diese Transparenz erlaubt es Teams, Zero-Trust-Richtlinien auf Basis des tatsächlichen Verhaltens statt auf bloßen Annahmen zu entwerfen und zu validieren.

Kann Exeon.Visibility das Asset-Management über IT-, IoT- und OT-Umgebungen hinweg vereinheitlichen?

Ja. Exeon.Visibility bietet eine einheitliche Sicht auf Assets und Kommunikation in konvergenten IT-, IoT- und OT-Landschaften. Durch die automatische Erkennung und Überwachung von Assets wie Netzwerk-, Sicherheits- und Cloud-Systemen beseitigt es Silos zwischen IT-, IoT- und OT-Teams. Zudem macht es nicht verwaltete Systeme, Altsysteme (Legacy) oder Schatten-IT sichtbar, die in herkömmlichen Asset-Management-Tools oft fehlen.

Wie schafft Exeon.Visibility eine zentrale Übersicht („Single Pane of Glass“) über On-Premise- und Cloud-Netzwerke?

Exeon.Visibility aggregiert und normalisiert Netzwerkprotokolle von On-Premise-Infrastrukturen, virtualisierten Umgebungen und öffentlichen Clouds (einschließlich AWS, Azure und Google Cloud). Alle Datenströme, Assets und Abhängigkeiten werden in einem einzigen, konsistenten Datenmodell dargestellt. Dies bietet eine zentrale Sichtbarkeit über hybride und verteilte Umgebungen hinweg – ohne tote Winkel durch Verschlüsselung oder Plattformgrenzen.

Ist Exeon.Visibility in der Lage, Logdaten der Google Cloud Platform (GCP) zu analysieren?

Exeon.Visibility kann diese Logdaten verarbeiten. Die Lösung ist vollumfänglich in der Lage, den Datenverkehr zu, innerhalb und aus Azure, AWS und der Google Cloud zu analysieren und bietet so vollständige Transparenz über alle Vorgänge in der Cloud.

Was ist der Unterschied zwischen Exeon.Visibility und Exeon.NDR?

Exeon.Visibility konzentriert sich auf kontinuierliche Netzwerktransparenz, Asset-Erkennung, Dependency Mapping (Abhängigkeitsanalyse) und Richtlinien-Einblicke durch Analysen und Visualisierung. Exeon.NDR baut auf derselben Datengrundlage auf und ergänzt diese um fortschrittliche, auf maschinellem Lernen basierende Funktionen zur Bedrohungserkennung und -reaktion (Detection and Response). Unternehmen können mit Exeon.Visibility starten und nahtlos auf Exeon.NDR upgraden, sobald eine erweiterte Erkennung erforderlich ist.

Welche Bereitstellungsoptionen unterstützt Exeon.Visibility für regulierte Umgebungen?

Exeon.Visibility unterstützt On-Premise- oder Self-Hosted-Installationen sowie Bereitstellungen in privaten oder öffentlichen Clouds. Standardmäßig verbleiben alle Daten innerhalb der kontrollierten Umgebung des Kunden, was die Datensouveränität und die Einhaltung regulatorischer Anforderungen wie NIS2, DORA und DSGVO gewährleistet. Es müssen keine Daten an externe SaaS-Plattformen gesendet werden.

Factsheet

Erfahren Sie, wie Exeon.Visibility Ihr IT-Netzwerk schützt. Unser Abonnement umfasst die Softwarelizenz, die Einrichtung, Schulungen und fachkundigen Support. Die Preise richten sich nach Ihren Analyseanforderungen und der Anzahl der aktiven internen IP-Adressen.

Sprechen Sie mit einem Experten

Lassen Sie uns Ihre spezifischen Anforderungen besprechen – kontaktieren Sie uns noch heute, um mehr über unsere NDR-Lösung zu erfahren oder Ihre Sicherheitsanforderungen zu besprechen.