Warum ist die Sichtbarkeit von OT-Netzwerken so wichtig?

Die Bedeutung der Betriebstechnologie (OT) für Unternehmen ist unbestreitbar und floriert neben dem florierenden IT-Sektor. OT umfasst industrielle Kontrollsysteme, Fertigungsanlagen und Geräte, die industrielle Umgebungen und kritische Infrastrukturen überwachen und verwalten. In den letzten Jahren haben Angreifer damit begonnen, den häufigen Mangel an Erkennung und Schutz in industriellen Systemen auszunutzen.

Als Reaktion darauf erkennen IT-Sicherheitsverantwortliche die Notwendigkeit, OT-Umgebungen mit Sicherheitsüberwachungs- und -reaktionsfunktionen zu schützen, eine Erkenntnis, die durch frühere schädliche Cybervorfälle, die auf kritische OT-Umgebungen abzielten, gefördert wurde. Angesichts der integralen Rolle, die diese Systeme für den Geschäftsbetrieb und die moderne Gesellschaft spielen, ist ihre Sicherheit von größter Bedeutung.

Der zugrundeliegende Trend ist eindeutig: OT- und IoT-Netzwerke werden zu Verwaltungs- und Zugriffszwecken zunehmend in herkömmliche IT-Netzwerke integriert, was eine verstärkte Kommunikation zwischen diesen Geräten sowohl intern als auch extern begünstigt.

Diese Integration wirkt sich nicht nur auf die Netze aus, sondern hat auch erhebliche Auswirkungen auf die Sicherheitsteams, die für den Schutz der Umwelt zuständig sind. Obwohl diese Konvergenz von OT und IT zahlreiche Vorteile bietet, wie z. B. eine höhere Effizienz und geringere Betriebskosten, bringt sie gleichzeitig neue Sicherheitsrisiken und Herausforderungen mit sich.

Die Dringlichkeit von Sichtbarkeit und Aufdeckung

OT-Umgebungen werden immer anfälliger für Cyber-Bedrohungen. Wie vergangene Angriffe zeigen, entziehen sich diese Bedrohungen oft der Erkennung aufgrund unzureichender Sicherheitsüberwachung, sodass Bedrohungsakteure über längere Zeiträume unentdeckt bleiben können. Daher sind eine ganzheitliche Sichtbarkeit und eine effektive Erkennung von Anomalien in OT-Umgebungen entscheidend für die Aufrechterhaltung einer robusten Sicherheit und Kontrolle.

Was sind die Herausforderungen bei der Überwachung von OT-Umgebungen?

Zuallererst ist es wichtig, die einzigartige Bedrohungslandschaft von OT-Umgebungen zu verstehen. Herkömmliche IT-Sicherheitserkennungsmethoden sind hier unzureichend, da sie unterschiedliche Empfindlichkeitsschwellen, eine verfeinerte Überwachung für Netzwerksegmente oder Gerätegruppen und OT-spezifische Erkennungsmechanismen erfordern. Im Gegensatz zu IT-Angriffen zielen OT-Angriffe in der Regel auf physische Auswirkungen ab.

Wie die jüngsten Sicherheitsvorfälle zeigen, nimmt Ransomware im OT-Kontext zu und hat direkte Auswirkungen auf Kontrollsysteme und Sicherheit.

Zweitens erfordert die Überwachung von OT-Umgebungen einen vielschichtigen Ansatz, der Aspekte wie die Zugangsverwaltung für Lieferanten, die Geräteverwaltung und die Netzwerkkommunikation berücksichtigt. Die Kontrolle und Überwachung des Lieferantenzugangs zu OT- und IoT-Netzwerken ist problematisch, da die Verbindungen zwischen externen und internen Netzwerken über verschiedene Medien wie VPNs, direkte mobile Verbindungen und Jump-Hosts erfolgen können.

Die Geräteverwaltung, einschließlich der Aktualisierungsmechanismen und des Schutzes vor unbefugtem Zugriff oder Manipulation, stellt ebenfalls eine Hürde dar. Die Implementierung regelmäßiger Aktualisierungsroutinen und der Einsatz von Endpoint Detection & Response (EDR) auf OT- und IoT-Geräten ist oft eingeschränkt oder unpraktisch. Die Vielfalt der Geräte, ihre Lebensdauer und gerätespezifische Betriebssysteme erschweren den Einsatz von Sicherheitssoftware zur Überwachung von OT-Geräten.

Schließlich erfordern herkömmliche Erkennungsmethoden für IT-Netzwerke gründliche Protokollkenntnisse, einschließlich einer Reihe verschiedener Protokolle und Angriffsszenarien, die in herkömmlichen Regelsätzen im OT-Kontext nicht enthalten sind. OT-Netzwerkgeräte verbinden IoT-Sensoren und -Maschinen mit Kommunikationsprotokollen, die in herkömmlichen IT-Netzwerken selten vorkommen. Aktive Schwachstellen-Scanning-Methoden, die als intrusivere Sicherheitslösungen gelten, können in OT-Umgebungen problematisch sein und möglicherweise Störungen oder Ausfälle verursachen.

Das Gleiche gilt für Intrusion Prevention Systems (IPS), da sie Netzwerkpakete blockieren können, was die Stabilität und Geschäftskontinuität in OT-Umgebungen beeinträchtigt. Daher sind passive Netzwerkerkennungssysteme wie Network Detection & Response (NDR)-Lösungen für diesen Zweck besser geeignet.

Wie kann ich meine OT-Umgebung überwachen und sichern?

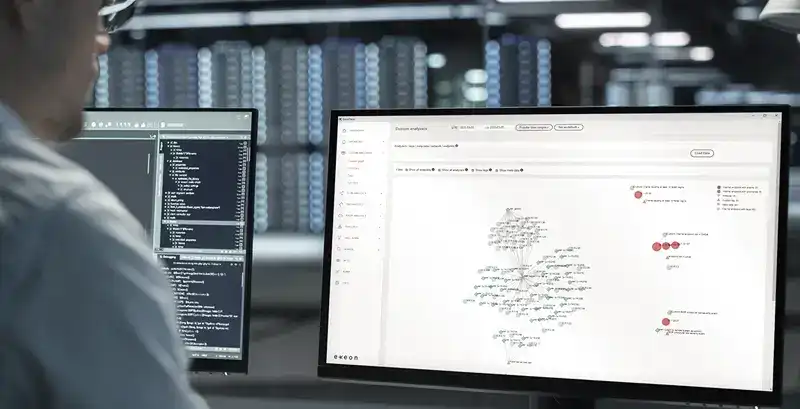

Sicheres Zugriffsmanagement und die Verwaltung des Lebenszyklus von Geräten sind zwar von entscheidender Bedeutung, ihre nahtlose Umsetzung kann jedoch eine unglaubliche Herausforderung darstellen. In diesem Zusammenhang bieten NDR-Lösungen einen nicht-intrusiven und effektiven Ansatz zur Überwachung von OT-Umgebungen. Durch die Konzentration auf Kommunikationsmuster für OT-Geräte, die Schnittstelle zwischen IT und OT und den Zugriff Dritter auf OT-Netzwerke bieten diese Systeme umfassende Sichtbarkeit und Erkennungsfunktionen, ohne den industriellen Betrieb und die Geschäftsprozesse zu stören.

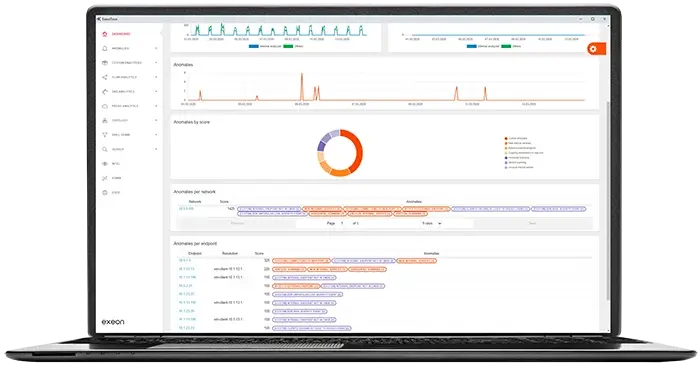

Mit fortschrittlichen Baselining-Funktionen zeichnen sie sich insbesondere durch die Erkennung neuer und ungewöhnlicher Kommunikationsmuster aus, die auf potenziell bösartige Aktivitäten in OT-Netzen hinweisen. Diese Systeme verwenden Flussinformationen für das Baselining und bieten protokoll- und geräteunabhängige Anomalieerkennung, indem sie Kommunikationsmuster und -häufigkeit lernen. Anstatt diese Parameter manuell zu konfigurieren, lernt das System die Grundlinie und alarmiert Sicherheitsteams bei ungewöhnlichen Anfragen oder Änderungen der Häufigkeit.

Darüber hinaus ermöglicht ein flexibles Anwendungsfall-Framework die Einstellung fein abgestimmter Schwellenwerte für OT-spezifische Überwachung, einschließlich Lastüberwachung mit netzwerkzonenspezifischer Granularität. Darüber hinaus verbessern Algorithmen des maschinellen Lernens die Genauigkeit der Erkennung von Anomalien und potenziellen Bedrohungen, im Gegensatz zu herkömmlichen regelbasierten Systemen.

Folglich sind ihre passiven Überwachungsfunktionen entscheidend für OT- und IoT-Umgebungen, in denen alternative Überwachungsmethoden schwierig zu implementieren sind oder Störungen verursachen können. Exeon.NDR, ein robustes und einfach zu implementierendes ML-gesteuertes System für OT-Umgebungen, analysiert Protokolldaten aus herkömmlichen IT-Umgebungen, OT-Netzwerken und Jump-Host-Gateways und bietet einen umfassenden Überblick über die Netzwerkaktivitäten.

Die Fähigkeit des Systems, verschiedene Protokollquellen von Drittanbietern, wie beispielsweise OT-spezifische Protokolle, zu integrieren, ist von entscheidender Bedeutung. Darüber hinaus erweitert seine Kompatibilität mit anderen OT-spezifischen Erkennungsprodukten seine Funktionen und gewährleistet einen umfassenden Sicherheitsschutz.

Schlussfolgerung: OT-Sicherheit durch NDR

Zusammenfassend lässt sich sagen, dass Lösungen wie Exeon.NDR die besonderen Herausforderungen von OT-Netzwerken effektiv angehen und die Schweizer Lösung als bevorzugte Erkennungsmethode zur Sicherung von OT-Umgebungen etablieren.

Durch den Einsatz von ML-gestützten Netzwerksicherheitslösungen wie den Produkten von Exeon können Unternehmen ihre industriellen Abläufe zuverlässig überwachen und schützen und so die Geschäftskontinuität durch einen automatisierten, effizienten und hardwarefreien Ansatz gewährleisten. Finden Sie heraus, ob Exeon.NDR die ideale Lösung für Ihr Unternehmen ist, und fordern Sie noch heute eine kurze Demo an.