Für viele Unternehmen spielt ein internes oder verwaltetes Security Operations Center (SOC) eine entscheidende Rolle bei der Überwachung und Abwehr von Cyber-Bedrohungen. Es ist für Unternehmen unverzichtbar, da es eine kontinuierliche Überwachung, eine schnelle Erkennung von Bedrohungen und eine effektive Reaktion zum Schutz vor Angriffen ermöglicht. Sein proaktiver Ansatz verbessert die Cybersicherheit, indem er potenzielle Risiken identifiziert und abmildert und so die allgemeine Widerstandsfähigkeit der digitalen Infrastruktur des Unternehmens gewährleistet.

Wie bei jedem von Menschen oder Maschinen betriebenen System besteht jedoch immer die Möglichkeit eines Fehlers.

Einige häufige Fehler eines (verwalteten) SOC:

- Unvollständige Sichtbarkeit:

Verpassen von kritischem Netzwerkverkehr und Ereignissen aufgrund unvollständiger Überwachung oder mangelnder Sichtbarkeit bestimmter Bereiche des Netzwerks.

- Unvollständige Protokollanalyse:

Versäumnis, alle relevanten Protokolle zu analysieren und zu korrelieren, wodurch blinde Flecken in den Erkennungsfunktionen entstehen.

- Falsch positive/negative Ergebnisse:

Zu viele Fehlalarme (normale Aktivitäten werden fälschlicherweise als bösartig eingestuft) können zu Ermüdungserscheinungen führen, während Fehlalarme (tatsächliche Bedrohungen werden übersehen) ein erhebliches Sicherheitsrisiko darstellen können.

- Langsame oder ineffiziente Reaktion auf Vorfälle:

Irrtum: Eine verzögerte oder unzureichende Reaktion auf Sicherheitsvorfälle kann dazu führen, dass die Bedrohungen länger andauern, der Schaden größer wird und die Wiederherstellung länger dauert.

- Fehlender Kontext:

Der Kontext von Sicherheitsereignissen wird nicht verstanden, was zu Fehlinterpretationen und falscher Prioritätensetzung bei Vorfällen führen kann.

- Übermäßiges Vertrauen in die Automatisierung:

Wenn man sich zu sehr auf automatisierte Tools ohne angemessene menschliche Aufsicht verlässt, kann das dazu führen, dass nuancierte Bedrohungen übersehen werden, die möglicherweise eine menschliche Analyse erfordern.

- Versäumnis, mit den Erkenntnissen über Bedrohungen Schritt zu halten:

SOC-Analysten müssen stets über die neuesten Bedrohungsdaten informiert sein, um neue Bedrohungen wirksam erkennen und darauf reagieren zu können. Wird dies versäumt, kann dies zu veralteten Schutzmaßnahmen führen.

Die eine Sache, die hilft, SOC-Ausfälle zu verhindern

Network Detection and Response (NDR) Lösungen überwachen kontinuierlich den Netzwerkverkehr, um Bedrohungen sofort zu erkennen und zu beseitigen und so die sofortige Identifizierung von Sicherheitsvorfällen zu gewährleisten. Diese Lösungen bieten einen umfassenden Überblick über die Netzwerkaktivität, indem sie Daten aus verschiedenen Quellen, einschließlich Protokollen, Paketen, Assets und Flüssen, untersuchen, sodass kein Teil des Netzwerks übersehen wird.

Durch die Identifizierung des normalen Netzwerkverhaltens und die Erkennung von Anomalien können NDR-Tools effektiv Prioritäten setzen und mit höherer Genauigkeit vor potenziell bösartigen Aktivitäten warnen.

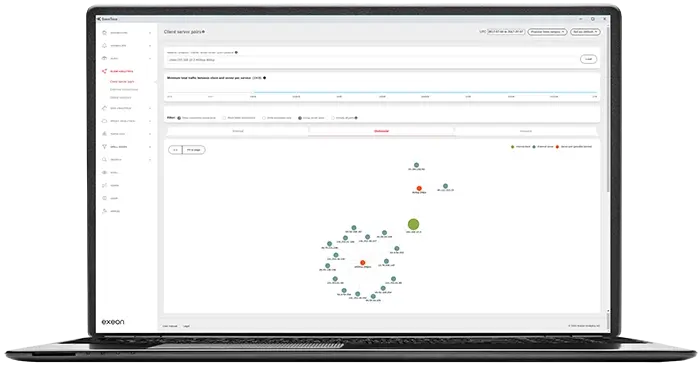

Mithilfe fortschrittlicher Analysen und maschinellen Lernens können Tools wie das Schweizer ProduktExeon.NDR Fehlalarme deutlich reduzieren. Durch die Integration von Threat-Intelligence-Feeds wird sichergestellt, dass das Security Operations Center (SOC) über aktuelle Informationen zu bekannten Bedrohungen verfügt. Diese Integration verbessert die Fähigkeit, sich weiterentwickelnde Angriffstechniken zu erkennen und darauf zu reagieren. NDR-Lösungen ergänzen menschliches Fachwissen, indem sie bestimmte Aufgaben automatisieren und Alarme in einen Kontext stellen.

NDR Jetzt und darüber hinaus

In der Cybersicherheitslandschaft kann die Bedeutung von Netzwerkerkennungs- und -reaktionstools, die durch fortschrittliche Lösungen wie Exeon.NDR veranschaulicht werden, gar nicht hoch genug eingeschätzt werden. Durch die Nutzung des Potenzials von Analysen und Algorithmen des maschinellen Lernens leiten diese Tools eine neue Ära der Erkennung von Bedrohungen und der Reaktionsmöglichkeiten auf Vorfälle ein. Ein Hauptvorteil von NDR-Tools ist ihre unvergleichliche Fähigkeit, Fehlalarme zu minimieren, was bei herkömmlichen Sicherheitssystemen eine ständige Herausforderung darstellt.

Exeon.NDR geht über die herkömmlichen Methoden zur Erkennung von Bedrohungen hinaus, indem es das Netzwerkverhalten genauestens überwacht und analysiert.

Durch die Festlegung einer Basislinie für normale Aktivitäten können diese Werkzeuge Abweichungen von der Norm schnell erkennen und hervorheben.

Dadurch können potenzielle Bedrohungen mit einer Genauigkeit priorisiert werden, die herkömmliche Sicherheitsprotokolle übertrifft. Dies führt zu einer strafferen und effizienteren Cybersicherheitsstruktur, bei der sich die Sicherheitsteams auf die kritischsten Warnungen konzentrieren können.

Zusammenfassung

Zu den häufigen Mängeln eines SOC/verwalteten SOC gehören unvollständige Transparenz, unzureichende Protokollanalyse, falsch positive/negative Ergebnisse, langsame Reaktion auf Sicherheitsvorfälle, fehlender Kontext, übermäßiges Vertrauen in die Automatisierung und fehlende aktuelle Bedrohungsdaten.

NDR-Lösungen erweitern die Möglichkeiten eines SOC oder eines verwalteten SOC, indem sie für mehr Transparenz sorgen, Fehlalarme reduzieren, eine schnelle Reaktion auf Vorfälle ermöglichen, Bedrohungsdaten integrieren und eine kontinuierliche Überwachung gewährleisten.

Die Einführung von NDR-Tools wie Exeon ist ein entscheidender Schritt zur Stärkung der Cybersicherheitsabwehr eines Unternehmens. Diese Tools bieten mit ihren fortschrittlichen Analysen, maschinellen Lernfunktionen und der nahtlosen Integration von Bedrohungsdaten eine umfassende Lösung für die sich entwickelnde Landschaft der Cyberbedrohungen. Da Unternehmen bestrebt sind, ihren Gegnern immer einen Schritt voraus zu sein, erweisen sich NDR-Tools als unverzichtbare Verbündete im ständigen Kampf um digitale Sicherheit. Sind Sie bereit für das kommende Jahr? Wie sieht es mit Ihren aktuellen Sicherheitsmaßnahmen aus? Lassen Sie uns darüber reden!