Die Ransomware-Gruppe Akira erlangte schnell Berühmtheit. Die Gruppe tauchte im März 2023 auf und ist bereits die viertaktivste Gruppe weltweit. Wenn sie dieses Tempo beibehält, wird sie bald Lockbit übertreffen und von ihren Opfern Lösegeld in Millionenhöhe fordern.

Akira richtet sich vor allem an Unternehmen in verschiedenen Branchen, darunter die öffentliche Hand, das Finanzwesen, die Immobilienbranche, die verarbeitende Industrie und die Beratungsbranche.

Die Akira-Ransomware-Bande wendet mehrere Erpressungstaktiken an, darunter auch die Unterhaltung einer speziellen Leck-Website im Dark Web. Auf dieser Website werden die Opfer aufgelistet und die gestohlenen Daten veröffentlicht, wenn sie ihren Forderungen nicht nachkommen. Allen Opfern ist gemeinsam, dass die Dateien nach dem Befall mit der Malware verschlüsselt werden und die Dateierweiterung .akira tragen. In der Lösegeldnachricht erhalten die Opfer von Akira später Anweisungen, wie sie das Lösegeld über ihr TOR-Portal aushandeln können. Die Erpresser werden den Schlüssel erst aushändigen, wenn ein Lösegeld gezahlt wurde. Wie hoch die Forderungen im Einzelfall sind, ist derzeit nicht bekannt. Akira hat es vor allem auf Unternehmen abgesehen, die in der Lage sind, das Lösegeld zu zahlen, und sein Verschlüsselungstrojaner zielt sowohl auf Windows- als auch auf Linux-PCs.

Was ist Akira Ransomware?

Akira Ransomware ist eine schnell aufkommende Cyber-Bedrohung, die erstmals Anfang 2023 auftrat und sich bereits unter den aktivsten Ransomware-Gruppen weltweit positioniert hat. Die Ransomware dringt in Unternehmen ein - häufig durch Ausnutzung von Schwachstellen in VPNs oder anderen Netzwerkkomponenten - und verschlüsselt wichtige Dateien mit der Erweiterung ".akira". Wie andere Ransomware-Stämme fordert Akira dann ein hohes Lösegeld im Austausch für einen Entschlüsselungsschlüssel und droht mit der Weitergabe der gestohlenen Daten, wenn die Opfer nicht einwilligen. Aufgrund der raschen Verbreitung der Gruppe und ihrer strategischen Ausrichtung auf Unternehmen, die in der Lage sind, hohe Summen zu zahlen, stellt Akira Ransomware eine ernste und sich ständig weiterentwickelnde Herausforderung für Unternehmen in zahlreichen Branchen dar. Ein Verständnis der Taktik und der Schwachstellen, die die Ransomware ausnutzt, ist für die Implementierung wirksamer Schutzmaßnahmen wie Multi-Faktor-Authentifizierung (MFA), Netzwerksegmentierung und fortschrittliche Erkennungslösungen wie Network Detection & Response (NDR) unerlässlich.

Der Entschlüsseler funktioniert, aber nur bei früheren Versionen

Ein bereits veröffentlichter Entschlüsseler für Akira Ransomware vom Juni 2023 ist leider nur noch gegen historische Versionen der Ransomware wirksam, während die Hacker in jeder Kampagne immer wieder neue Funktionen und Fähigkeiten entwickeln.

Während die spezifische Schwachstelle der Ransomware lange Zeit nicht bekannt war, ist nun bekannt, dass Akira seine Bemühungen auf die Ausnutzung von Cisco ASA VPNs konzentriert, denen die Multi-Faktor-Authentifizierung fehlt, und CVE-2023-20269 nutzt, um ihre Ransomware einzuschleusen und zu verteilen.

Die Angreifer könnten einen Brute-Force-Angriff durchführen, um gültige Kombinationen von Benutzernamen und Kennwörtern zu ermitteln, oder scheinbar authentifizierte Remote-Angreifer könnten eine clientlose SSL-VPN-Sitzung mit einem nicht autorisierten Benutzer in der Cisco ASA (Adaptive Security Appliance) und der Cisco Firepower Threat Defense (FTD) Software aufbauen. Dies ist auf eine Schwachstelle zurückzuführen, die durch eine unsachgemäße Trennung von Authentifizierung, Autorisierung und Abrechnung (AAA) zwischen der VPN-Funktion für den Remote-Zugriff und den HTTPS-Verwaltungs- und Site-to-Site-VPN-Funktionen entsteht. Das Leck in der Remote Access VPN-Funktionalität der ASA- und FTD-Software von Cisco ermöglicht es ihnen, einen Brute-Force-Angriff auszuführen, der darauf abzielt, gültige Kombinationen aus Benutzernamen und Kennwort zu ermitteln oder eine clientlose SSL-VPN-Sitzung mit einem nicht autorisierten Benutzer aufzubauen.

Was können Sie jetzt tun, um Akira Ransomware zu entschärfen?

Generell ist es für Unternehmen unerlässlich, die von Akira Ransomware ausgehenden Risiken sorgfältig zu bewerten und geeignete Schutzmaßnahmen zu ergreifen, z. B. Software und Systeme auf dem neuesten Stand zu halten, privilegierte Konten zu überprüfen und eine Netzwerksegmentierung vorzunehmen.

In diesem Szenario kann die Implementierung der Multi-Faktor-Authentifizierung ein entscheidender Faktor sein oder hätte sein können, der zwischen einem potenziell verheerenden Cyberangriff und einem relativ harmlosen Einbruchsversuch unterscheidet. Bestimmte SIEM-Systeme (Security Information and Event Management) bieten zwar Tools und Funktionen zur Identifizierung, Bewertung und Abschwächung der Auswirkungen von Ransomware, aber nur, wenn vordefinierte Use Cases an Bord sind. Darüber hinaus können native Endpunktlösungen - wiederum nur, wenn sie mit vorkonfigurierten Playbooks ausgestattet sind - Incident-Response-Verfahren ausführen und die Erkennung und Behebung von Malware beschleunigen.

Versetzen Sie sich in eine bessere Position: NDR und Metadatenanalyse

Durch die Überwachung und Transparenz der VPN-Verbindungen können Unternehmen, die Network Detection & Response (NDR) einsetzen, Ransomware-Angriffe wie den beschriebenen erkennen, indem sie den Netzwerkverkehr ständig auf ungewöhnliche oder unerwartete Muster analysieren. Dazu können unerwartete Spitzen bei der Datenübertragung oder ungewöhnliche Kommunikation zwischen Geräten gehören.

Mit einem Netzwerküberwachungs-Tool wie Exeon.NDR können Unternehmen abnormalen VPN-Verkehr erkennen, insbesondere solchen, der von den etablierten (und maschinell erlernten) Grundlinien abweicht. Das System sucht nach ungewöhnlichen Mustern, unerwartetem Anstieg des Datenverkehrs oder wiederholten Anmeldefehlern. Es überprüft auch Protokolle, die zum Beispiel von Cisco ASA-Geräten oder anderen Firewalls stammen. Da ungewöhnliche Anmeldungen, mehrere fehlgeschlagene Anmeldeversuche oder gleichzeitige Anmeldungen von verschiedenen Standorten aus auf einen Angriff hindeuten können, erkennen die Tools zur Verhaltensanalyse ungewöhnliches Verhalten im Netzwerk und schlagen Alarm, indem sie Muster im Systemverhalten analysieren, um Anomalien zu erkennen, die auf den Sicherheitsvorfall hindeuten.

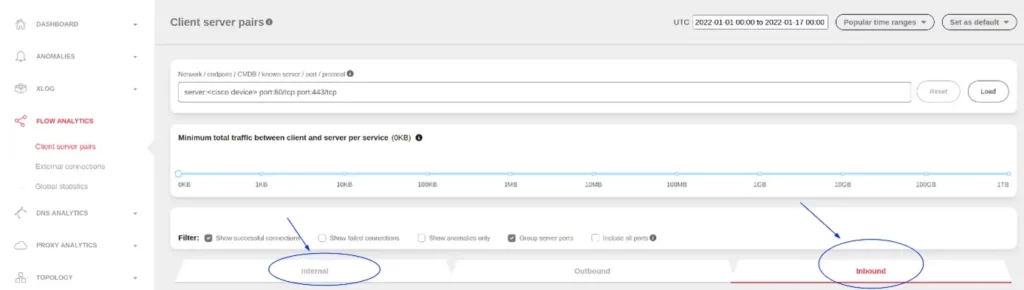

Während Netzwerkgeräte für die meisten Cybersecurity-Tools nur schwer zu überwachen sind, bietet ein NDR Einblick in normale sowie potenziell verdächtige Aktivitäten, da er die gesamte Netzwerkkommunikation sieht. Mit Exeon.NDR haben Benutzer die Möglichkeit, den eingehenden Datenverkehr von externen Quellen zu überwachen oder interne Verbindungen zu Netzwerkgeräten zu prüfen.

Maschinelles Lernen stellt einen grundlegenden technologischen Fortschritt dar, der Network Detection and Response (NDR) von anderen Produkten unterscheidet, die in dem gegebenen Szenario nützlich sein könnten: Im Gegensatz zu herkömmlichen Erkennungsfunktionen, die sich darauf konzentrieren, nur "bekannte" Angriffe zu identifizieren, befähigt ML Exeon.NDR, "unbekannte" Angriffe zu entdecken, indem es historische Daten korreliert oder anomale Aktivitäten identifiziert, die wahrscheinlich bösartig sind. Dieser Ansatz ist eher probabilistisch als deterministisch, und seine Metadatenanalyse kann enorme Datenmengen verarbeiten und gewinnt dadurch eine signifikante historische Korrelativität, die einen proaktiven Umgang mit Bedrohungen ermöglicht.

Die Quintessenz: Verhinderung von Ransomware wie Akira

Die Ransomware Akira ist schnell berüchtigt geworden. Sie ist die viertaktivste Gruppe und eskaliert immer schneller, indem sie Lösegeld in Millionenhöhe von den Zielunternehmen in verschiedenen Branchen fordert. Akira nutzt eine Schwachstelle in Cisco ASA VPNs aus und konzentriert sich auf solche, die keine Multi-Faktor-Authentifizierung haben.

Wachsame Risikobewertung, Schutzmaßnahmen und vor allem Network Detection and Response (NDR) mit KI und maschinellem Lernen werden empfohlen, um die Cybersicherheit zu verbessern und gewappnet zu sein, da ML es NDR ermöglicht, unbekannte Angriffe ohne vordefinierte use cases aufzudecken.

Glauben Sie, dass Sie von einem solchen Ransomware-Angriff bedroht sein könnten, oder sind Sie daran interessiert, Cybersicherheitslösungen wie Exeon.NDR und seine ML-Leistung zu diskutieren? Sprechen Sie gleich hier mit einem unserer Experten, schnell und einfach.

Ransomware effizient erkennen: Sprechen Sie mit einem Experten

Diskutieren Sie noch heute mit unseren Experten über maschinelles Lernen und zukunftssichere Sicherheitsoptionen. Keine Kosten, keine Verpflichtungen.