Eine neue NDR-Generation: Höchste Performance bei minimalem Aufwand

Unser einzigartiges Network Detection & Response nutzt eine speziell für fortschrittliche Sicherheitsanalysen entwickelte KI, die sich ausschliesslich auf Metadaten stützt und die Souveränität sensibler Daten garantiert.

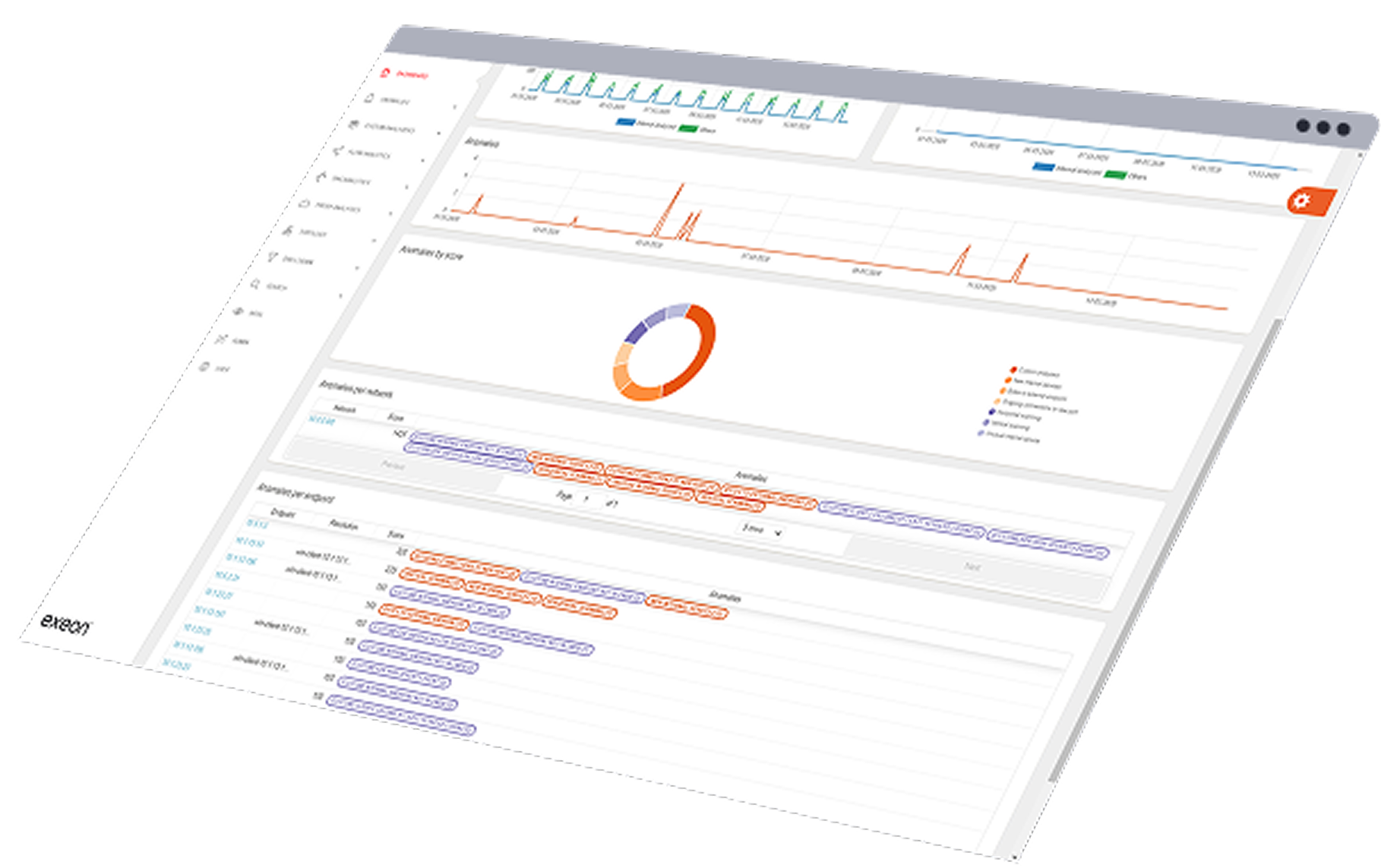

Das KI-gestützte Exeon.NDR verbessert die Funktionen zur Bedrohungssuche, Erkennung und Reaktion.

Vollständige Sichtbarkeit

Durch vollständige Transparenz über aktive Geräte in IT-, OT- und Cloud-Infrastrukturen können Teams kritische Bedrohungen schnell erkennen.

Ausgefeilte Sicherheitsanalysen

Exeon nutzt verhaltensbasierte Erkennung mit überwachten und unüberwachten Machine-Learning-Algorithmen, um Bedrohungen zuverlässig zu identifizieren, Zero-Day-Angriffe aufzudecken und die Effizienz der Sicherheitsprozesse deutlich zu steigern – mit weniger Komplexität und höherer Wirksamkeit.

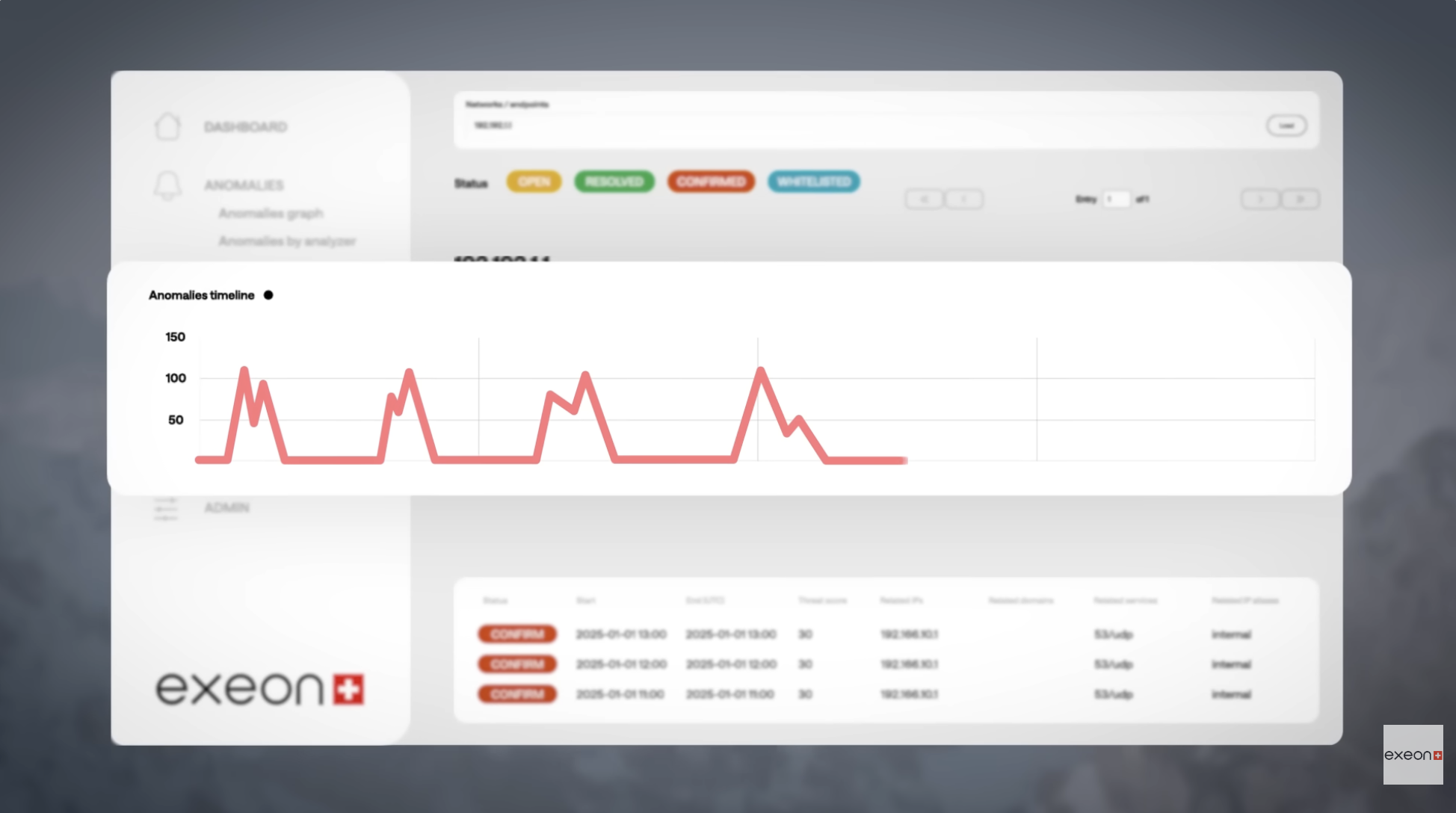

Risikobasierte Alarmierung

Alle Sicherheitsereignisse werden aggregiert und korreliert, um Fehlalarme zu minimieren und den betrieblichen Aufwand zu verringern. Auf diese Weise wird durch zuverlässige Erkennung und Triage mit umfassenden kontextbezogenen Einblicken sichergestellt, dass Ihr Team die kritischsten Angriffe zuerst angeht.

Warum Exeon.NDR

Leistungsstarke KI-basierte Erkennung

Vorkonfigurierte Analysemodule und trainierte Machine-Learning-Modelle identifizieren Bedrohungen automatisch mit hoher Präzision und minimaler False-Positive-Rate – ganz ohne manuellen Pflegeaufwand für benutzerdefinierte Use Cases.

Keine zusätzliche Hardware

Eine vollständig softwarebasierte Lösung, die in wenigen Stunden bereitgestellt werden kann und bestehende Infrastrukturkomponenten wie Firewalls und Switches als Datenquellen nutzt – ganz ohne zusätzliche Hardware oder dedizierte Netzwerksensoren.

Ganzheitliche Sichtbarkeit

Integrieren Sie Daten aus Routern, Switches, Firewalls, DNS, Proxies, Cloud-Plattformen und Anwendungen, um umfassende Transparenz über alle Aktivitäten im gesamten Netzwerk zu gewinnen.

Volle Datenhoheit

Unsere Algorithmen bieten eine schnelle, zuverlässige Metadatenanalyse und sind zu 100 % effektiv bei verschlüsselten Daten. Exeon.NDR gewährleistet eine flexible Bereitstellung – vor Ort oder in Ihrer Cloud – bei vollständiger Datenkonformität.

Exeon.NDR erklärt

Exeon verglichen

Exeon beseitigt die Herausforderungen der Deep Packet Inspection (DPI) durch agentenlose Metadaten-Überwachung mit offenen APIs für skalierbare Protokoll- und Flow-Ingestion, transparente ML-gesteuerte benutzerdefinierte Erkennung, SOAR/SIEM-optimierte Antworten und mehr.

Kapazitäten

Ressourcenschonende Analyse ohne Port Mirroring oder dedizierte Sensoren

Verschlüsselungsunabhängige Sicherheitsanalytik auf Basis von Netzwerkmetadaten

Umfassende Netzwerktransparenz über alle Segmente hinweg – nicht auf Core-Traffic beschränkt

Komplette Datenverarbeitung On-Premise möglich – volle Datenhoheit & Compliance

Transparente Modelle für maschinelles Lernen

Exeon

Vectra

Darktrace

ExtraHop

Demo buchen.

Präzision und Exzellenz in einem Produkt: Erleben Sie die Leistungsfähigkeit der Metadatenanalyse mit unseren Experten.

Von unserem Produkt abgedeckte Lösungen

Zero Trust Umsetzung

Exeon ermöglicht effektive Zero-Trust-Strategien mit Metadaten und maschinellem Lernen für umfassende Netzwerksicherheit bei gleichzeitiger Wahrung eines 100%igen Datenschutzes.

- Live-Metadatenanalyse und ML für die sofortige Erkennung von Bedrohungen und Anomalien

- Least-Privilege Access und granulare Verkehrsanalyse zur Minimierung von Angriffsflächen

- Kontinuierliches Monitoring & Auditierung zur Sicherstellung von Compliance und Sicherheitsintegrität

Multi, Hybrid & Cloud-Erweiterung

Exeon ermöglicht tiefgreifende Einblicke in Multi-Cloud-Netzwerkverkehr und unterstützt Unternehmen bei der effizienten Erkennung und Reaktion auf Bedrohungen in ihrer gesamten Infrastruktur.

- Kontinuierliche Überwachung von Netzwerkflüssen über alle Plattformen und Umgebungen hinweg

- Automatisierte Suche nach Bedrohungen und Reaktion auf Vorfälle

- Nahtlose Integration mit EDR-, XDR-, SOAR- und IPS-Systemen

Compliance & Cybersicherheit

Komplexe, neue regulatorische Compliance-Anforderungen werden durch die „Datenschutz zuerst“-Lösung von Exeon vereinfacht – vor Ort, in der Cloud oder in sensiblen Air-Gapped-Netzwerken.

- Verbessert die Compliance durch vollständige Netzwerktransparenz, Erkennung von Anomalien und automatisierte Berichterstattung

- 100%ige Netzwerktransparenz und frühzeitige Erkennung fortschrittlicher Bedrohungen

- Sicherstellung der Einhaltung von NIS2, ISO 27001, GDPR und mehr

Management von Insider-Bedrohungen

Ein mehrschichtiger Ansatz zur Erkennung und Eindämmung von Insider-Bedrohungen durch den Einsatz von KI-gestützter Netzwerkerkennung und Analyse des Benutzer- und Entitätsverhaltens.

- Umfassende Überwachung für vollständige Netzwerk- und Anwendungstransparenz

- Überwacht Netzwerkverkehrsmuster und kann anomales Verhalten erkennen

- Sicherheitseinblicke in Echtzeit über Live-Dashboards

Exeon.NDR in Aktion

Unsere Technologie ist modular aufgebaut und passt sich flexibel an geschäftsspezifische Anforderungen an – ohne Abstriche bei Sicherheit, Performance oder regulatorischer Compliance.

KI gegen fortgeschrittene Bedrohungen

Geführte Bedrohungserkennungstour

Bereitstellung vor Ort oder in der Cloud

Weniger Fehlalarme mit AI

Wie KI bei der Bedrohungsanalyse hilft

Erfolgsgeschichten aus der Praxis

Erleben Sie, wie Exeon.NDR Ihr IT-Team mit Echtzeit-Netzwerkanalysen und KI-basierten Warnmechanismen unterstützt, um Bedrohungen frühzeitig zu identifizieren und zu neutralisieren – bevor Schaden entsteht. Unsere Experten stehen Ihnen gerne für vertiefende Fragen zur Verfügung.

Netzwerk- und Sicherheitsingenieur, Solothurner Spitäler

„Exeon ist unser Cybersicherheits-Alarmsystem, das uns auf jegliche Netzwerkabweichungen hinweist. Was uns zudem wirklich überzeugt hat, ist die intuitive Benutzeroberfläche des Produkts – es ist zu einem Werkzeug geworden, mit dem wir unsere Daten und unser Netzwerk zuverlässig überwachen und schützen können.“

CISO, SWISS International Airlines

"Als Schweizer Nationalairline treibt uns die Leidenschaft für aussergewöhnliche Leistungen im Sinne unserer Leitsätze an. Eine stabile und sichere IT ist die wichtigste Grundlage für einen exzellenten Kundenservice. Für die Sicherheit der SWISS IT setzen wir Exeon als zentrales Cybersecurity-Tool ein, das vollständig von unserem langjährigen Partner Reist Telecom AG verwaltet wird. Eine perfekte Kombination und Lösung, um unser Netzwerk zu überwachen und Anomalien schnell zu erkennen."

ICT-Projektleiter, WinGD

"Exeon bietet uns einen vollständigen Einblick in unsere Netzwerkdatenströme und erkennt automatisch verdächtiges Verhalten. Dank der KI-Algorithmen erkennen wir potenzielle Cyber-Bedrohungen sofort und können schnell und effizient reagieren. So verhindern wir, dass sich Angreifer unbemerkt in unseren Systemen bewegen, in die Infrastruktur eindringen oder bestehende Sicherheitsmassnahmen umgehen."

Regional Practice Head, Wipro

"Exeon ist die ideale Lösung für den Übergang von einem Legacy-SOC zu einem Next-Generation-SOC. Sie verbessert die Erkennungsmöglichkeiten, minimiert das Alarmrauschen und reduziert die Kosten erheblich."

Direktor der Cybersicherheitsforschung, KuppingerCole

"Die Management- und Analystenschnittstellen sind intuitiv und können den Kunden wichtige Erkenntnisse liefern. Der Ansatz von Exeon zur Datenaufbewahrung hilft den Kunden, die Daten zur Einhaltung gesetzlicher Vorschriften lokal zu halten und die Kosten für die langfristige Speicherung zu reduzieren, indem nur die Ereignis-Metadaten aufbewahrt werden. Die Lösung unterstützt die wichtigsten Standards für den Austausch von Bedrohungsinformationen."

Häufig gestellte Fragen

Erfahren Sie, wie Exeon.NDR Ihr IT-Team mit Echtzeit-Netzwerkeinblicken und KI-gesteuerten Warnungen unterstützt, um Bedrohungen zu erkennen und zu stoppen, bevor sie Schaden anrichten. Unsere Ingenieure sind bereit, weitere Fragen zu beantworten!

Warum benötigen Sie eine NDR-Lösung?

Angreifer verstecken sich in Millionen bis Milliarden von Datenpunkten, was die Erkennung so schwierig macht wie die Suche nach der Nadel im Heuhaufen. Network Detection & Response (NDR) hat sich als führende Methode etabliert, um Hacker in Netzwerken frühzeitig zu identifizieren, bevor sie Schaden anrichten. Sie konzentriert sich auf die Überwachung des Netzwerkverkehrs und dessen Analyse in Echtzeit, um verdächtige oder bösartige Aktivitäten zu erkennen. NDR-Lösungen sind proaktiv und zielen darauf ab, eine schnelle und effektive Reaktion auf potenzielle Sicherheitsvorfälle zu ermöglichen. Infolgedessen wird Network Detection & Response heute immer mehr zur zentralen Säule einer modernen Cybersicherheitsarchitektur.

Ist Exeon.NDR in der Lage, Logdaten von Google Cloud Platform (GCP) zu analysieren?

Exeon.NDR verarbeitet GCP-Protokolldaten nahtlos und analysiert den ein- und ausgehenden Datenverkehr in Azure, AWS und Google Cloud. Die Plattform bietet vollständige Transparenz über alle Netzwerkaktivitäten innerhalb und zwischen Cloud-Umgebungen.

Welche Technologien werden in Exeon.NDR verwendet?

Die Lösung nutzt überwachtes und unüberwachtes ML, vordefinierte use cases, Visualisierungen und eine Graphdatenbank. Vordefinierte use cases bieten einen erheblichen Vorteil gegenüber Security Information and Event Management (SIEM)-Lösungen, die schwierig zu implementieren sein können. Die Graphdatenbank ist die Grundlage für den XLOG-Analysator.

Wie viel Last erzeugt der NetFlow-Export im Netz?

NetFlow wird in der Regel an einem zentralen Standort eingesetzt, um eine detaillierte Verkehrsanalyse von entfernten Standorten aus zu ermöglichen. Der ideale Einsatz hängt von der Netzwerktopologie und dem Standort des Berichtsservers ab. Befindet sich der Berichtsserver an einem zentralen Standort, gewährleistet die Platzierung von NetFlow in der Nähe eine effiziente Datenverarbeitung. Die Aktivierung von NetFlow an entfernten Zweigstellen erfordert dagegen Bandbreite für den Datenexport, die in der Regel 1-5 % des vermittelten Datenverkehrs ausmacht.

Factsheet

Schützen Sie Ihr Netzwerk mit Exeon.NDR – einer leistungsstarken Lösung für fortschrittliche, ML-gestützte Bedrohungserkennung. Das Abonnement umfasst Softwarelizenz, Implementierung, Schulung sowie technischen Experten-Support. Die Preisgestaltung basiert auf dem Analyseumfang und der Anzahl aktiver interner IP-Adressen.

Sprechen Sie mit einem Experten

Lassen Sie uns Ihre spezifischen Anforderungen besprechen – kontaktieren Sie uns noch heute, um mehr über unsere NDR-Lösung zu erfahren oder Ihre Sicherheitsanforderungen zu besprechen.