Was ist der Cyber Resilience Act (CRA)?

Der EU Cyber Resilience Act (CRA) soll ein großer Schritt in Richtung Cybersicherheit für digitale Produkte sein. Der Entwurf, der im September 2022 veröffentlicht, im März 2024 vom Europäischen Parlament formell angenommen und im Oktober 2024 in Kraft gesetzt wurde, sieht vor, dass alle Produkte "mit digitalen Komponenten" (siehe unten) in der EU eine CE-Kennzeichnung tragen müssen, die Anforderungen an die Cybersicherheit enthält.

Produkte, die die Sicherheitsanforderungen nicht erfüllen, dürfen nicht mehr verkauft werden. Bei Nichteinhaltung drohen Strafen; für digitale Produkte gelten nun die gleichen Sicherheitsstandards wie für physische Waren. Die Hersteller digitaler Produkte, wie Software und IoT-Geräte, sind dafür verantwortlich, ihre Produkte sicher zu machen und Schwachstellen proaktiv zu beheben. Dies gilt für alle Produkte mit digitalen Elementen, die in der EU hergestellt, eingeführt oder vertrieben werden.

Cyber Resilience Act (CRA) vs. NIS2: Was ist der Unterschied?

Der Cyber Resilience Act und NIS2 sind eng miteinander verbundene Rechtsvorschriften. Sie zielen darauf ab, die Cyber-Resilienz von Unternehmen zu stärken, haben aber unterschiedliche Prioritäten(mehr auf unserer Seite zu Compliance-Lösungen).

Kurz gesagt, die CRA und die NIS2-Richtlinie arbeiten zusammen, um sicherzustellen, dass die EU eine solide Cybersicherheitsstrategie hat. Sie tun dies, indem sie verlangen, dass Produkte, kritische Dienste und Infrastrukturen sicherer werden. Die CRA konzentriert sich auf Produkte und Produktentwicklung, während die NIS2-Richtlinie eher auf Infrastrukturen und kritische Dienste abzielt.

Die CRA geht Hand in Hand mit anderen Rechtsvorschriften, wenn es um Sicherheitsrisiken in der Lieferkette geht, wie wir bei Vorfällen wie dem Zugriff von Angreifern auf das DevHub-Portal von Cisco, Angriffen auf den Web Help Desk von SolarWinds oder CVE-2024-47575 in der Firewall-Management-Software FortiManager gesehen haben, die aktiv ausgenutzt wird. Die CRA fordert von den Herstellern oder Anbietern vor allem eine Software Bill of Materials (SBOM), die eine vollständige Liste aller Softwarekomponenten enthält und den Betreibern hilft, Probleme schnell zu erkennen und zu beheben.

In unserem nächsten Blog werden wir mehr über unsere eigenen SBOM-Initiativen, die Dokumentation und andere Verantwortlichkeiten als Softwareanbieter berichten. Neben der Dokumentation und dem Schwachstellenmanagement verlangt die CRA auch regelmäßige Sicherheitsupdates, maschinenlesbare Schwachstellenberichte und verantwortungsvolle Offenlegungsprozesse.

Händler und Hersteller müssen Expositionen innerhalb von 24 Stunden melden, und die ENISA spielt als zentrale Behörde eine wesentliche Rolle bei der Umsetzung und Koordinierung dieser Maßnahmen.

Die CRA stellt unterschiedliche Anforderungen an die verschiedenen Arten von Unternehmen, hat aber viele Gemeinsamkeiten.

Was Sie über die Verpflichtungen wissen müssen

Die Produkte müssen von vornherein sicher sein, mit einer minimalen Angriffsfläche und sicheren Aktualisierungsmechanismen. Die Hersteller müssen sicherstellen, dass die Produkte von Anfang an mit soliden Sicherheitsmerkmalen ausgestattet sind. Diese Funktionen sollten potenzielle Schwachstellen abdecken und den sicheren Betrieb der Produkte gewährleisten.

- Risikomanagement: Die Verpflichtung, eine Risikoanalyse durchzuführen, um potenzielle Sicherheitsbedrohungen frühzeitig im Lebenszyklus des Produkts zu erkennen und abzumildern.

- Technische Dokumentation: Alle technischen Details, einschließlich Risikobewertungen, Aktualisierungen und Entwicklungsprozesse, müssen zusammengeführt werden.

- Entwicklungsprozess: Es muss ein sicherer Entwicklungsprozess vorhanden sein und von der Organisation "gelebt" werden.

- Schwachstellenmanagement: Die Anbieter müssen mindestens fünf Jahre lang nach dem Verkauf des Produkts Updates zur Behebung erkannter Schwachstellen bereitstellen.

- Konformitätsbewertung: Je nach Risikoklasse werden die Produkte inspiziert, geprüft oder einem Qualitätssicherungsprozess unterzogen.

- Sicherheitsanforderungen: Die Anforderungen an die Cybersicherheit umfassen Maßnahmen von der Planung und Entwicklung bis zur Produktion, Lieferung und Wartung.

- Umgang mit Schwachstellen: Die Anbieter müssen Schwachstellen schnell erkennen, dokumentieren, beheben und die Benutzer informieren.

- Open-Source als Ausnahme: Open-Source-Entwickler sind davon ausgenommen, es sei denn, sie verwenden Open-Source-Komponenten in kommerziellen Produkten.

Wichtige Produkte mit digitalen Elementen

1. Gering kritische Produkte (allgemeine Produkte mit digitalen Elementen)

Beispiel: Intelligente Haushaltsgeräte wie intelligente Toaster oder vernetzte Kühlschränke.

2. Wichtige Produkte mit digitalen Elementen

Beispiel: VPN-Systeme oder Heimrouter (hier sind oft höhere Sicherheitsanforderungen erforderlich, da sie in Netze integriert sind und sensible Daten verwalten; sie erfordern zusätzliches Schwachstellenmanagement und Datensicherheitsmaßnahmen).

3. Wichtige Produkte mit digitalen Elementen

Beispiel: Firewalls oder Intrusion Detection Systems (IDS) (erfordern einen noch höheren Sicherheitsstandard, einschließlich eines sicheren Designs und regelmäßiger Schwachstellen-Scans, da sie Netze direkt schützen).

4. Kritische Produkte mit digitalen Elementen

Beispiele sind industrielle Kontrollsysteme (ICS) und intelligente Zähler-Gateways (die kritische Infrastrukturen betreiben oder überwachen und hohe Cybersicherheitsmaßnahmen sowie regelmäßige Updates und Risikoanalysen erfordern).

Wird jetzt alles wieder gut?

Das deutsche Bundesamt für Sicherheit in der Informationstechnik (BSI) und andere europäische Behörden freuen sich über die Übernahme der CRA durch die EU. Claudia Plattner, die Präsidentin des BSI, sagt, die CRA fördere die Transparenz und gebe klare Anweisungen zur Behebung von Problemen, was Verbrauchern und der Industrie helfe.

(Positive?) Auswirkungen auf das Risiko von Angriffen in der Lieferkette?

Die Idee hinter der CRA-Verordnung ist die Verbesserung der Cybersicherheit, insbesondere im Hinblick auf das Risiko von Angriffen auf die Lieferkette. Schauen wir uns das einmal genauer an. Durch die Einführung verbindlicher Sicherheitsanforderungen und die Erhöhung der Transparenz in der Lieferkette sollen Angriffe über unsichere Komponenten Dritter erschwert und die allgemeine Widerstandsfähigkeit digitaler Produkte verbessert werden. Dieses Problem wird auf folgende Weise angegangen:

Sie verlangt von den Unternehmen, dass sie die Transparenz und Kontrolle ihrer Lieferkette verbessern. Das bedeutet, dass alle Hardware- und Softwarekomponenten, die in ein Produkt integriert werden, auf ihre Sicherheit hin überprüft werden müssen (und können!), und dass die Lieferanten nachweisen sollten, dass sie die erforderlichen Sicherheitsmaßnahmen ergriffen haben, bevor ihre Komponenten integriert werden.

Eine Risikobewertung für Drittanbieter sollte zeigen, ob deren Produkte über Maßnahmen zur Verringerung des von ihrer Lösung ausgehenden Risikos verfügen. In Verbindung mit der SBOM stellt diese Anforderung auch sicher, dass bekannte Schwachstellen in externen Abhängigkeiten effizient bewertet und schneller behoben werden können.

Indem die CRA eine kontinuierliche Neubewertung und Behebung von Schwachstellen vorschreibt, zwingt sie die Hersteller dazu, ihre Produkte auch nach deren Markteinführung regelmäßig zu überprüfen. Dies verringert das Risiko, dass Angreifer unentdeckte Schwachstellen über längere Zeiträume ausnutzen können.

Wird jetzt also alles (wirklich) gut werden?

Der Cyber Resilience Act ist zwar ein wichtiger Schritt zur Verbesserung der Cybersicherheit, doch müssen mehrere Bereiche verbessert werden, um einen umfassenden und sofortigen Schutz vor Angriffen auf die Lieferkette zu gewährleisten. Erstens wird das Gesetz erst im Jahr 2027 vollständig umgesetzt, so dass eine Lücke von mehreren Jahren verbleibt, in denen Unternehmen und ihre Infrastruktur anfällig für solche Angriffe sind. Und natürlich wird das Gesetz nicht jeden Angriff auf die Lieferkette verhindern. Cyberkriminelle operieren in einem schnell wachsenden und sich ständig verändernden Bedrohungsumfeld, und bis das CRA vollständig umgesetzt ist, werden viele Kunden nicht wissen, dass es ihnen an Schutz fehlt.

Die CRA konzentriert sich auf die Sicherheitsanforderungen für Endprodukte, aber viele Schwachstellen haben ihren Ursprung eher in der Lieferkette, in Komponenten, die von Unterauftragnehmern geliefert werden, oder in Open-Source-Software. Die CRA bietet auch Sicherheitszertifizierungen für einige Produkte an. Da diese Zertifizierungen jedoch lediglich freiwillig sind, kann es vorkommen, dass Anbieter aus Kosten- oder Zeitgründen keine Zertifizierung anstreben, was die Wirksamkeit des Gesetzes etwas untergräbt.

Es besteht immer die Gefahr einer zu großen Abhängigkeit von einem oder wenigen Lieferanten

Während die CRA die Zulieferer in die Pflicht nimmt, bleibt die Verantwortung für die Umsetzung von Sicherheitsmaßnahmen und das Management von Schwachstellen hauptsächlich bei den Unternehmen selbst. Eine starke Abhängigkeit von Herstellern oder Softwareanbietern im Rahmen einer Ein-Lieferanten-Strategie kann auch nach der Einführung der CRA (und erst recht während der Übergangszeit bis 2027) zu Schwachstellen in der Lieferkette führen, da nicht alle Hersteller Sicherheitslücken proaktiv angehen oder die geforderten Standards vollständig einhalten, was zu Lücken in der allgemeinen Cybersicherheitslage führen kann.

Und wer wird die Arbeit bis dahin erledigen?

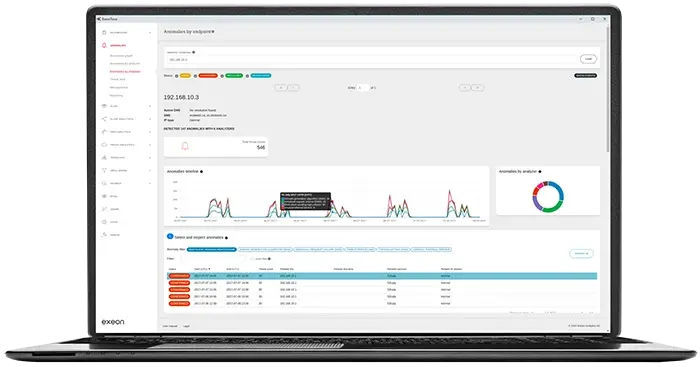

Die Notwendigkeit, die Sicherheitslage intern oder mit einem verwalteten Dienst zu verwalten, liegt auf der Hand, wenn es um die Frage geht, wann der nächste Angriff auf die Lieferkette erfolgen könnte. Zusätzlich zu einer Endpunkt-Erkennung und -Reaktion (EDR) für Endpunkte, insbesondere im IT-Netz, ist eine Network Detection and Response (NDR) Lösung kontinuierlich auf Bedrohungen und mögliche bösartige Kommunikationen überwachen, die durch Malware verursacht werden könnten, die Schwachstellen in IT/OT/IoT-Umgebungen ausnutzt.

Ein NDR kann spezifische Schwachstellen in Systemen wie industriellen Steuerungssystemen oder IoT-Geräten identifizieren, indem er beispielsweise abnormale Kommunikation oder unbefugten Zugriff erkennt. Die Echtzeiterkennung erkennt und reagiert auf laufende Angriffe, wie z. B. laterale Bewegungen oder Befehlsinjektion, auf der Grundlage ungewöhnlicher Kommunikationsmuster.

Der NDR bietet daher bereits heute Aufklärung und Schutz vor Angriffen durch Schwachstellen bei Dritten und in der Lieferkette sowie durch Insider usw.

NDR in Aktion sehen

Sehen Sie sich unsere aufgezeichnete Demo eines Cyberangriffs an, um genau zu sehen, wie NDR funktioniert und komplexe IT-Umgebungen schützt.