Warum NDR für die Erkennung von Zero-Day-Exploits entscheidend ist

Verstehen von Zero-Day Exploits

Im Bereich der Cybersicherheit stellen Zero-Day-Exploits sowohl für Verbraucher als auch für Anbieter eine besondere Herausforderung dar: Wie lassen sich die Risiken einer unbekannten Schwachstelle in Echtzeit erkennen und abmildern? Diese Bedrohungen nutzen Schwachstellen in Software, Hardware oder Protokollen aus, die dem Anbieter oder der breiteren Cybersicherheitsgemeinschaft noch nicht bekannt sind. Bekannte Schwachstellen können gepatcht oder entschärft werden, sobald sie identifiziert sind, während Zero-Day-Schwachstellen Unternehmen anfällig für Angriffe machen, bis wirksame Gegenmaßnahmen entwickelt und eingesetzt werden.

Der Begriff "Zero-Day" bezieht sich auf die Tatsache, dass Unternehmen null Tage Zeit haben, sich dieser Bedrohungen bewusst zu werden oder sich auf sie vorzubereiten, bevor sie von bösartigen Akteuren aktiv ausgenutzt werden. Hier sehen Sie, wie schädlich sie sein können:

- Dieses fehlende Vorwissen macht Unternehmen anfällig für erhebliche Risiken, wie z. B. den unbefugten Zugriff auf Systeme, das Abfließen sensibler Daten, die Unterbrechung wichtiger Abläufe und vieles mehr.

- Außerdem zielen Zero-Day-Exploits häufig auf weit verbreitete Softwareanwendungen, Betriebssysteme oder Netzwerkprotokolle ab, was ihre potenziellen Auswirkungen auf verschiedene Branchen und Sektoren verstärkt.

- Böswillige Akteure haben sogar Lieferketten kompromittiert, indem sie in Netzwerke vertrauenswürdiger Anbieter eingedrungen sind oder Software-Repositories manipuliert haben, um bösartigen Code oder Hintertüren in ansonsten legitime Softwarepakete einzuschleusen.

Durch die Beeinträchtigung der Integrität von herstellerzertifizierter Software können Angreifer ahnungslose Verbraucher, die auf die Authentizität und Sicherheit dieser Produkte vertrauen, ausnutzen, indem sie eine Zero-Day-Bedrohung in die Lieferkette einschleusen(mehr zu Angriffen auf die Lieferkette hier).

Infolgedessen stellen Zero-Day-Exploits eine allgegenwärtige und sich ständig weiterentwickelnde Herausforderung dar, die ständige Wachsamkeit, proaktive Verteidigungsstrategien und schnelle Reaktionsmöglichkeiten erfordert. Das Verständnis der Art von Zero-Day-Bedrohungen, ihrer potenziellen Folgen und der Grenzen herkömmlicher Sicherheitsmaßnahmen ist für Unternehmen, die die von diesen komplexen Schwachstellen ausgehenden Risiken mindern wollen, von entscheidender Bedeutung.

In den folgenden Abschnitten werden wir die inhärenten Grenzen herkömmlicher Sicherheitsmaßnahmen bei der Bekämpfung von Zero-Day-Exploits untersuchen und die entscheidende Rolle von Network Detection and Response (NDR) Lösungen bei der Aufdeckung von blinden Flecken und der Stärkung der Unternehmensabwehr.

Die Grenzen der traditionellen Sicherheitsmaßnahmen

Herkömmliche Sicherheitsmaßnahmen sind zwar gegen bekannte Bedrohungen wirksam, versagen aber oft, wenn sie mit der Komplexität von Zero-Day-Angriffen konfrontiert werden. Signaturbasierte Antivirensoftware beispielsweise stützt sich auf eine Datenbank mit bekannten Malware-Signaturen, um bösartige Dateien zu erkennen und zu blockieren.

Da eine Zero-Day-Bedrohung jedoch keine bestehende Signatur aufweist, kann sie von diesen Systemen oft nicht erkannt werden. Gleichermaßen überprüfen Perimeter-basierte Firewalls den Netzwerkverkehr auf der Grundlage vordefinierter Regeln. Dabei können ausgeklügelte Zero-Day-Angriffe übersehen werden, die Schwachstellen auf Protokollebene ausnutzen oder sich als legitimer Datenverkehr tarnen.

Diese Einschränkungen machen deutlich, wie schwierig es ist, sich in einer Umgebung, in der die Bedrohungen dynamisch sind und sich schnell weiterentwickeln, ausschließlich auf statische, regelbasierte Schutzmaßnahmen zu verlassen. Herkömmliche Sicherheitsmaßnahmen sind von Natur aus reaktiv und verlassen sich auf die Erkennung bekannter Muster oder Signaturen, um Bedrohungen zu identifizieren und darauf zu reagieren. Zero-Day-Exploits operieren jedoch außerhalb bekannter Muster, was sie besonders schwer fassbar und mit herkömmlichen Methoden schwer zu erkennen macht.

Infolgedessen sind Unternehmen, die sich ausschließlich auf herkömmliche Sicherheitsmaßnahmen verlassen, anfällig für Zero-Day-Angriffe und haben erhebliche blinde Flecken in ihrer Verteidigung, die böswillige Akteure zu ihrem Vorteil ausnutzen können.

Die Rolle von NDR bei der Erkennung von Zero-Day-Bedrohungen

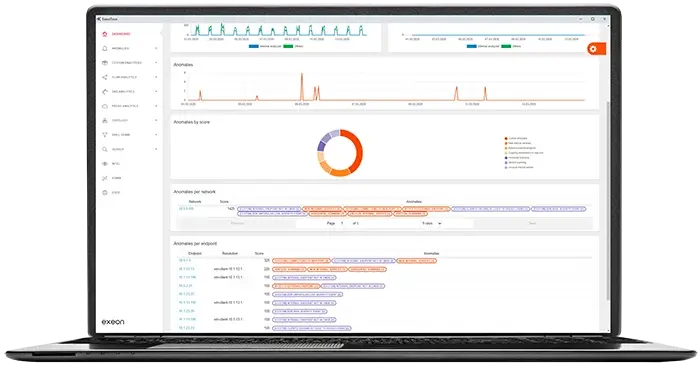

Lösungen zurNetwork Detection and Response (NDR) haben sich zu einer wichtigen Komponente moderner Cybersicherheitsstrategien entwickelt. Im Gegensatz zu herkömmlichen Sicherheitsmaßnahmen, die sich auf die Verteidigung des Netzwerkrands oder den Schutz von Endgeräten konzentrieren, arbeiten NDR-Lösungen auf der Netzwerkebene und bieten Unternehmen einen Echtzeiteinblick in ihren Netzwerkverkehr und identifizieren anomales Verhalten, das auf einen Zero-Day-Angriff hindeutet.

NDR-Lösungen nutzen fortschrittliche Analysen, maschinelles Lernen und Verhaltensanalyseverfahren, um Abweichungen vom normalen Netzwerkverhalten zu erkennen, die auf das Vorhandensein eines Zero-Day-Exploits hindeuten können.

Durch die kontinuierliche Überwachung des Netzwerkverkehrs und die Analyse von Mustern und Anomalien kann Exeon.NDR, die in der Schweiz entwickelte NDR-Lösung, Zero-Day-Exploits erkennen, sobald sie auftauchen.

Darüber hinaus bietet ein Produkt wie Exeon.NDR Unternehmen die Möglichkeit, rückwirkende Analysen durchzuführen, sodass sie vergangene Netzwerkaktivitäten untersuchen können, um Anzeichen für Sicherheitsverletzungen oder verdächtiges Verhalten zu identifizieren, die möglicherweise unbemerkt geblieben sind.

Dieser proaktive Ansatz zur Erkennung von und Reaktion auf Bedrohungen ermöglicht es Unternehmen, neuen Bedrohungen einen Schritt voraus zu sein und die Auswirkungen von Zero-Day-Angriffen auf ihre Systeme und Daten zu minimieren.

In den folgenden Abschnitten werden wir tiefer in die Fähigkeiten von Exeon.NDR eintauchen und untersuchen, wie es fortschrittliche Analysen und Echtzeit-Überwachung nutzt, um Zero-Day-Exploits zu erkennen und zu entschärfen, und wie es die allgemeine Cybersicherheitslage von Unternehmen verbessern kann.

Nutzung fortschrittlicher Analysen für die Echtzeit-Erkennung

Exeon.NDR nutzt eine Reihe hochentwickelter Analysetools, um die Echtzeit-Erkennungsfähigkeiten für Bedrohungen zu verbessern und es Unternehmen zu ermöglichen, Zero-Day-Bedrohungen präventiv zu identifizieren und zu neutralisieren. Zu diesen Tools gehören Algorithmen für maschinelles Lernen, die immense Mengen an Netzwerkverkehr analysieren, um subtile Anomalien zu erkennen, die auf das Vorhandensein eines neuen Zero-Day-Exploits hindeuten könnten.

Die Macht des maschinellen Lernens

Diese Algorithmen werden anhand historischer Daten trainiert, um eine Basislinie des normalen Netzwerkverhaltens zu erstellen, die eine rasche Erkennung von Abweichungen ermöglicht, die auf potenzielle Sicherheitsverletzungen hindeuten. Sobald die Basislinie festgelegt ist, überwacht das Tool weiterhin das historische Verhalten über einen fortlaufenden Zeitraum und gewährleistet so ein ständig aktualisiertes Bewusstsein für neue potenzielle Bedrohungen.

Durch die kontinuierliche Überwachung der Netzwerkaktivität und den Abgleich von Daten aus verschiedenen Quellen kann Exeon.NDR Zero-Day-Exploits mit bemerkenswerter Genauigkeit aufspüren, Fehlalarme minimieren und Unternehmen in die Lage versetzen, blinde Flecken zu entdecken, die zuvor möglicherweise verborgen waren.

Neben dem maschinellen Lernen nutzt Exeon.NDR ergänzende Analysemethoden wie die Verhaltensanalyse und die Erkennung von Anomalien. Durch die Untersuchung von Netzwerkereignissen, Anwendungsinteraktionen und Systemaktivitäten können diese Techniken Unregelmäßigkeiten aufzeigen, die auf einen laufenden Zero-Day-Angriff hindeuten könnten. Dieser vielschichtige Ansatz verbessert nicht nur die Erkennungsmöglichkeiten, sondern verschafft Unternehmen auch ein umfassendes Verständnis ihrer Netzwerkumgebung.

Durch die strategische Anwendung fortschrittlicher Analysen zur Erkennung von Bedrohungen in Echtzeit kann Exeon.NDR Unternehmen die Mittel an die Hand geben, um eine proaktive Haltung gegenüber der sich entwickelnden Bedrohungslandschaft einzunehmen. Im nächsten Abschnitt werden wir genau untersuchen, wie Exeon.NDR eine aufkommende Zero-Day-Bedrohung identifizieren könnte.

ML angewandt: Ivanti Connect Secure VPN ausgebeutet

Anfang 2024 sah sich Ivanti Connect Secure VPN aufgrund mehrerer Schwachstellen (CVE-2023-46805 Authentifizierungsumgehung, CVE-2024-21887 Befehlsinjektion) und zwei weiterer, später entdeckter Schwachstellen (CVE-2024-21888 Privilegienerweiterung, CVE-2024-21893 serverseitige Anforderungsfälschung), von denen eine ein kritischer Zero-Day-Exploit war, mit ernsthaften Sicherheitsproblemen konfrontiert. Diese Schwachstellen führten zu unbefugtem Zugriff und Datendiebstahl bei einer Vielzahl von Unternehmen weltweit, darunter Unternehmen aus der Luft- und Raumfahrt, dem Bankwesen, der Verteidigung, der Regierung und der Telekommunikation.

Zero-Day-Exploits wie diese werden häufig in Produktionsumgebungen auf der ganzen Welt entdeckt, so dass Unternehmen nur eine begrenzte Reaktionszeit haben, um diese kritischen Sicherheitsverletzungen zu beheben.

Wenn ein betroffenes Unternehmen eine NDR-Lösung wie Exeon.NDR einsetzt, hätte es die Möglichkeit, diese unbekannten Angriffe zu erkennen, indem es den Netzwerkverkehr in Echtzeit und die Abweichungen von den Verhaltens-Baselines analysiert. Wenn wir die Angriffskette von Ivanti Connect Secure VPN dekonstruieren, können wir untersuchen, wie eine NDR-Lösung diese in Echtzeit identifizieren und melden könnte.

Ivanti Connect Secure VPN Zeitleiste für die Ausnutzung:

1. Zugang erhalten

Im ersten Schritt nutzten die Angreifer die Sicherheitslücke CVE-2023-46805 aus, die es ihnen ermöglicht, die Authentifizierungsmechanismen der VPN-Appliance zu umgehen. Diese Aktion wäre messbar und würde als unerwartete erfolgreiche Anmeldungen oder Zugriffsversuche von ungewöhnlichen IP-Adressen, möglicherweise zu untypischen Zeiten, wahrgenommen werden, die beide gut definierte Basislinien haben, so dass eine NDR-Lösung möglicherweise bereits in diesem frühen Stadium einen Anomaliealarm auslösen kann.

Als Nächstes wurde CVE-2024-21887 ausgenutzt. Nachdem sich die Angreifer Zugang verschafft hatten, konnten sie beliebige Befehle auf der Appliance ausführen. Dies würde ungewöhnliche ausgehende Verbindungen vom VPN erzeugen und unerwartete Systemänderungen auslösen. Neue ausgehende Verbindungen, die von Geräten innerhalb des Netzwerks zu externen Servern initiiert werden, werden von NDR-Lösungen genau überwacht, da dies oft ein erster Schritt in einer Angriffskette ist, um die Kommunikation mit den kompromittierten Systemen über einen Command-and-Control-Server aufrechtzuerhalten.

2. Verhalten nach dem Zugriff

Nachdem sich die Angreifer Zugang verschafft hatten, bestand ihr nächster Schritt darin, mit einem Perl-Skript das Dateisystem wieder einzuhängen. Bei diesem Perl-Skript handelte es sich um eine Abfolge von Befehlen, mit denen Berechtigungen oder Einstellungen geändert wurden, um zuvor eingeschränkte Aktivitäten wie das Ausführen von Dateien oder das Schreiben in zuvor geschützte Bereiche zu ermöglichen. Dieser Schritt erleichterte die Verbreitung zusätzlicher Malware und verschaffte neue, erweiterte Berechtigungen.

Diese Schritte könnten durch die Erkennung neuer Netzverkehrsmuster abgefangen werden, da jeder Schritt möglicherweise von den festgelegten Grundlinien abweicht.

Eine wirksame NDR-Lösung kann auch atypische Befehle aufzeigen, die mit erhöhten Rechten ausgeführt werden, wie z. B. das anfängliche Remounten des Dateisystems, das wahrscheinlich nicht Teil der regulären Verwaltungsroutinen ist.

Diese neuen Privilegien ermöglichten den Einsatz von Thinspool - einem Shell-Skript-Dropper, der es ermöglicht, bösartige Skripte auf dem Zielsystem auszuliefern und auszuführen, Dateien in beschränkte Verzeichnisse zu schreiben oder zu versuchen, seine Aktivitäten zu verbergen.

Die Baselining-Erkennungen von Exeon konnten feststellen, ob Thinspool neue oder in der Umgebung ungewöhnliche Dienste initiierte, insbesondere Aktivitäten auf einem ungewöhnlichen Port, oder ob es Verbindungen von außerhalb des Netzwerks erhielt.

3. Wie Exeon.NDR Bedrohungsindikatoren aufspürt

Thinspool diente als anfänglicher Dropper für die Lightwire/Wirefire-Web-Shells, d. h. Skripte, die auf einem Webserver platziert werden und den weiteren dauerhaften Zugriff auf das Zielsystem ermöglichen. Zu den messbaren Netzwerkverhaltensmetriken, die sich bei diesem Schritt ändern können, gehören erhöhter HTTP(S)-Verkehr und die Kommunikation mit ungewöhnlichen Endpunkten, über die Befehle empfangen werden.

Die Analysatoren von Exeon würden anormale Muster im Anfragevolumen feststellen, die auf mögliche Web-Shell-Aktivitäten hindeuten. Andere Analysatoren untersuchen auch Zugriffsanfragen über den Proxy, die nicht den typischen Authentifizierungs- oder Nutzungsmustern folgen und könnten erkennen, dass der Angreifer eine Web-Shell zur Kommunikation mit dem kompromittierten Server verwendet. Diese Proxy-Analysatoren würden Anomalien im Volumen und in der Art der Proxy-Anfragen erkennen, was die Bedrohungsbewertung und die ausgelösten Anomalienwarnungen zusätzlich erhöht.

Als nächstes Malware-Tool kam Warpwire zum Einsatz, ein JavaScript-basiertes Tool zum Stehlen von Anmeldeinformationen, das dazu dient, Klartextinformationen wie Benutzernamen, Kennwörter, E-Mails usw. zu erfassen. Dieser Schritt ermöglicht laterale Bewegungen innerhalb des Netzwerks und kann potenziell eine Ausweitung der Rechte ermöglichen, wenn gültige Anmeldedaten gefunden werden. Sobald die Anmeldedaten erfasst sind, sendet Warpwire sie über eine HTTP-GET-Anfrage an den Kontrollserver zurück. Diese Datenexfiltration würde weiteren ungewöhnlichen Netzwerkverkehr erzeugen, da die ausgehenden Daten an eine ungewöhnliche Ziel-IP-Adresse gesendet werden. Darüber hinaus könnten die gestohlenen Anmeldedaten zu ungewöhnlichen internen Netzwerkaktivitäten führen, wenn mit diesen Anmeldedaten auf unwahrscheinliche Systeme zugegriffen wird.

Das letzte verwendete Malware-Tool war eine passive Backdoor namens Zipline, die zum Abfangen des Netzwerkverkehrs verwendet wird. Die Malware empfängt verschlüsselte Befehle und kann aus der Ferne bösartige Aktivitäten durchführen, ohne leicht entdeckt zu werden. Es kann jedoch eine Zunahme des Datenverkehrs zu bestimmten Ports und Diensten festgestellt werden, insbesondere eine beobachtbare Zunahme des verschlüsselten Datenverkehrs, der nicht den typischen Mustern legitimer verschlüsselter Kommunikationskanäle folgt.

Dieses Beispiel verdeutlicht die Komplexität und Raffinesse der Angriffe, die die Ivanti-Schwachstellen ausnutzen. Die böswilligen Akteure setzten eine Mischung aus benutzerdefinierter Malware, skriptbasierten Manipulationen und klassischen Ausnutzungstechniken wie Befehlsinjektion und Authentifizierungsumgehung ein, von denen ein Großteil ohne Echtzeit-Datenverkehrsanalyse unentdeckt bleiben kann. Dank des umfassenden Netzwerküberblicks und der präzisen Algorithmen für maschinelles Lernen können jedoch selbst kleine Abweichungen von den Basisdaten von Exeon erkannt werden.

Einzeln lösen sie vielleicht keinen Alarm aus, aber zusammen bilden sie ein Muster, das auf ein Sicherheitsereignis im Netzwerk in Echtzeit hinweist, das schließlich die Alarmschwellen überschreitet und Einblicke in ein laufendes Sicherheitsereignis in Echtzeit bietet. Diese schnellen Reaktionsmöglichkeiten sind im Falle von Zero-Day-Exploits von entscheidender Bedeutung, da hier jede Sekunde zählt, um Datenverletzungen oder Systemkompromittierungen zu verhindern.

Die neueste "Perfect 10" CVSS:

Palo Alto Networks Firewalls sind von Zero-Day-Schwachstelle betroffen

Sicherheitsanalysten haben kürzlich eine kritische Zero-Day-Schwachstelle in den Firewall-Systemen von Palo Alto Networks entdeckt. Diese Schwachstelle mit der Bezeichnung CVE-2024-3400 wird seit mindestens dem 26. März 2024 aktiv ausgenutzt.

Die Schwachstelle, die im Common Vulnerability Scoring System (CVSS) mit maximal 10 bewertet wird, erlaubt es nicht authentifizierten Angreifern, beliebigen Code mit Root-Rechten auf den betroffenen Systemen auszuführen. Palo Alto Networks hat bestätigt, dass diese Sicherheitslücke die Pan-OS Versionen 10.2, 11.0 und 11.1 betrifft. Um die Schwachstelle auszunutzen, müssen die Telemetriefunktionen und entweder das GlobalProtect Gateway oder das GlobalProtect Portal (oder beide) auf den Firewall-Systemen in Betrieb sein. Glücklicherweise sind Cloud Firewalls (NGFW), Panorama Appliances, Prisma Access und ältere Pan-OS-Versionen (9.0, 9.1, 10.0 und 10.1) nicht betroffen.

Als Reaktion auf dieses kritische Problem hat Palo Alto Networks am 15. April umgehend Hotfixes für CVE-2024-3400 veröffentlicht. Diese Hotfixes sind für die Pan-OS-Versionen 10.2.9-h1, 11.0.4-h1 und 11.1.2-h3 verfügbar. Administratoren wird dringend empfohlen, diese Updates umgehend zu installieren oder die Telemetrie-Funktion vorübergehend zu deaktivieren, bis ein umfassendes Update implementiert werden kann.

Stärkung der Sicherheitsposition durch proaktive Verteidigung

Im unerbittlichen Wettrüsten gegen Zero-Day-Bedrohungen ist NDR ein unverzichtbares Werkzeug zur Stärkung der Sicherheitslage eines Unternehmens. Durch die Integration von NDR-Funktionen in ihr Cybersicherheitsarsenal erhalten Unternehmen ein wirksames Instrument zur präventiven Identifizierung und Verhinderung neu entstehender Bedrohungen, bevor diese Schaden anrichten können.

Durch eine proaktive, von NDR unterstützte Verteidigungsstrategie können Unternehmen Zero-Day-Exploits einen Schritt voraus sein und ihre kritischen Ressourcen vor Angriffen schützen.

Zusammenfassend lässt sich sagen, dass die sich entwickelnde Landschaft der Cybersicherheit, die durch die anhaltende Bedrohung durch Zero-Day-Angriffe gekennzeichnet ist, einen proaktiven und vielschichtigen Ansatz zur Verteidigung erfordert. Traditionelle Sicherheitsmaßnahmen sind zwar wertvoll, weisen jedoch inhärente Grenzen bei der Bekämpfung der dynamischen Natur von Zero-Day-Bedrohungen auf, was die Integration von NDR-Lösungen wie Exeon.NDR erforderlich macht.

Durch den Einsatz fortschrittlicher Echtzeit-Analysen, verschiedener Datenquellen und retrospektiver Analysefunktionen ermöglichen NDR-Lösungen Unternehmen, Zero-Day-Exploits in noch nie dagewesener Weise zu erkennen, zu entschärfen und präventiv darauf zu reagieren.

Da sich die Cyber-Bedrohungslandschaft jedoch ständig weiterentwickelt und die Angreifer immer raffiniertere Taktiken anwenden, bleibt die Zukunft der Cybersicherheit ungewiss. Wie werden neue Technologien, rechtliche Rahmenbedingungen und gemeinsame Anstrengungen die nächste Phase der Cyberabwehr gestalten? Wir halten Sie auf dem Laufenden.