(Bild generiert über DALL-E)

Die Octo (ExobotCompact)-Malware-Familie hat sich zur dominierenden Bedrohung in der Cybersicherheitslandschaft entwickelt. Die Veröffentlichung von Octo2, einer weiterentwickelten Variante, zeigt die zunehmende Raffinesse moderner Malware. Octo2 zielt auf Android-Geräte ab und verwendet Domain Generation Algorithms (DGA), um dynamische Command and Control (C2)-Server zu generieren, was die Entdeckung erheblich erschwert. Diese Eigenschaften und fortschrittliche Anti-Analyse-Techniken machen Octo2 zu einer besonders gefährlichen Bedrohung.

Das Auftauchen hochentwickelter Malware wie Octo2 stellt eine große Herausforderung für Cybersicherheitsexperten dar. Mit seinen fortschrittlichen Funktionen, wie z. B. erweiterten Fernzugriffsmöglichkeiten, fortschrittlichen Verschleierungstechniken und einem neuen Domain Generation Algorithm (DGA), ist Octo2 ein Beispiel für eine sich immer schneller entwickelnde Bedrohungslandschaft.

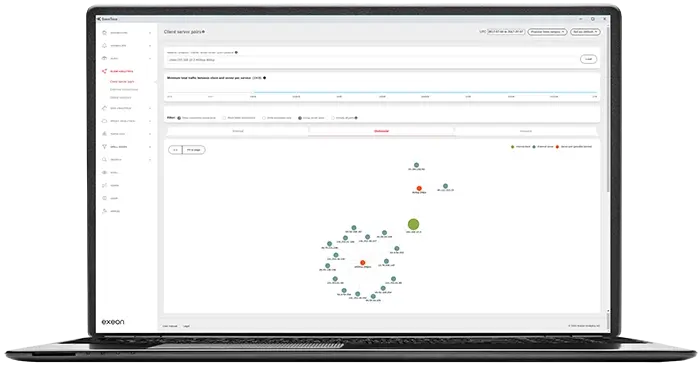

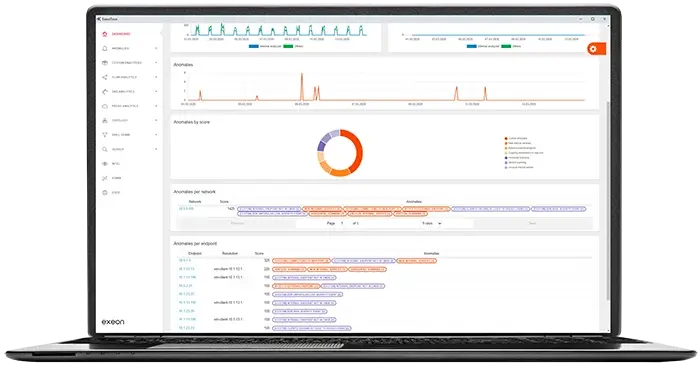

In diesem Blog erfahren Sie, wie Exeon.NDR, eine hochmoderne Network Detection and Response (NDR) -Lösung, solche fortschrittlichen Bedrohungen mithilfe von KI-gesteuerten Analysen erkennen und entschärfen kann, indem sie Threat Intelligence-Feeds wie MITRE ATT&CK in verschiedenen Netzwerkumgebungen einbezieht.

Wie Octo2 funktioniert

Octo2, die neueste Version der Octo-Malware-Familie, ist ein Trojaner, der hauptsächlich auf Android-Geräte abzielt. Octo2 tarnt sich als legitime Anwendungen wie Google Chrome oder NordVPN und verwendet einen Dropper namens Zombinder, um auf Geräten installiert zu werden. Einmal infiziert, ermöglicht er:

- Das Abfangen von Push-Benachrichtigungen

- Darstellung von gefälschten Anmeldeseiten

- Datendiebstahl und Fernzugriff

Zu seinen wichtigsten "Merkmalen" gehören:

Eine der Kerntechnologien ist die DGA, die zufällige Domänenadressen erzeugt, um die C2-Kommunikation kontinuierlich aufrechtzuerhalten. Dadurch ist Octo2 für Sicherheitslösungen schwieriger zu blockieren und kann besser getarnt werden.

Was gibt es Neues?

- Verbesserte Stabilität für Fernzugriffssitzungen

- Verbesserte Verschleierungstechniken

- Eine neue DGA für C2-Kommunikation

- Fähigkeit zur Ausnutzung von Schwachstellen in 64-Bit-Windows-Versionen und Android-Systemen

- Gezieltes Blockieren von Push-Benachrichtigungen aus bestimmten Anwendungen

All diese Eigenschaften machen Octo2 besonders gefährlich, da er verdeckte Angriffe z. B. auf Bankkunden durchführen und sich herkömmlichen Erkennungsmethoden entziehen kann.

NDR als Schlüssel zur Aufdeckung und Prävention

KI-basierte NDR-Lösungen wie Exeon.NDR bieten durch UEBA, maschinelles Lernen und die Nutzung des MITRE ATT&CK-Frameworks eine robuste Lösung zur Bekämpfung komplexer Bedrohungen wie Octo2. So bewältigt das Produkt die Herausforderungen, die solche Malware mit sich bringt:

- Umfassende Netzwerktransparenz: Es bietet End-to-End-Transparenz über alle Schichten der Netzkommunikation, einschließlich der Flussinformationen des verschlüsselten Datenverkehrs. Exeon.NDR analysiert den Verkehr auf den unteren Schichten des OSI-Modells und IP-Adressen bis hin zu höheren Schichten, die Anwendungen und Benutzerinteraktionen umfassen (z. B. HTTP und DNS auf Schicht 7). Dies ermöglicht eine umfassende Sichtbarkeit und Analyse des Datenverkehrs, unabhängig von der verwendeten Schicht. Auch wenn ein Teil des Inhalts verschlüsselt ist, nämlich der Inhalt der Kommunikation, wird der verschlüsselte Verkehr mithilfe der Metadatenanalyse überwacht. Es verwendet so genannte Flow-Daten (wie NetFlow, sFlow oder IPFIX) und andere verfügbare Metadaten unabhängig von der Verschlüsselung.

- KI-gestützte Verhaltensanalyse: Die Lösung verwendet fortschrittliche Algorithmen für maschinelles Lernen, um Standard-Netzwerkverkehrsmuster zu modellieren und Anomalien in Echtzeit zu erkennen. Diese Fähigkeit ist entscheidend für die Identifizierung des ungewöhnlichen Verhaltens von Octo2, z. B. die Verwendung von DGA für die C2-Kommunikation.

- Überwachung des Nord-Süd- und Ost-West-Verkehrs: Es wird sowohl der Nord-Süd-Verkehr (zwischen internen Netzwerken und externen Systemen) als auch der Ost-West-Verkehr (innerhalb segmentierter interner Netzwerke) überwacht. Diese umfassende Abdeckung ermöglicht die Erkennung von Lateral Movement-Versuchen, einer häufigen Taktik, die von fortschrittlicher Malware wie Octo2 verwendet wird.

Auf diese Weise können verdächtige Aktivitäten wie ungewöhnliche Verbindungsversuche oder Datenexfiltration erkannt werden, ohne dass die verschlüsselten Inhalte direkt entschlüsselt werden.

Diese umfassende Überwachung ermöglicht die Erkennung verdächtiger Aktivitäten im Zusammenhang mit Malware wie Octo2, selbst bei verschlüsselter Kommunikation.

Gegenüberstellung von Octo und Co.

Wie gezeigt, bietet Exeon.NDR als KI-basierte Lösung Netzwerktransparenz und zeichnet sich als Schutz vor modernen Bedrohungen wie Octo2 aus. Durch UEBA, ML und die Verwendung des MITRE ATT&CK-Frameworks kann es die folgenden Maßnahmen ergreifen:

- Analysieren Sie DGA-basierte Muster: Es kann verdächtige Anfragen auf der Grundlage von DGAs erkennen, indem es den DNS-Verkehr überwacht und analysiert. Die Algorithmen analysieren die Domänenmuster und decken verdächtige Kommunikationskanäle auf.

- Benutzerdefinierte Regeln für bestimmte Netzwerkkonfigurationen: Es kann Anomalien auf der Grundlage bestimmter Konfigurationskriterien erkennen. Maßgeschneiderte Analysen und automatische Anpassungen schützen unterschiedliche Netzwerke, unabhängig von ihrer Komplexität.

- Erkennung von Befehls- und Kontrollkanälen: Es identifiziert C2-Kommunikation durch Anomalien im Datenverkehr, einschließlich dynamisch generierter Adressen, die von DGAs verwendet werden.

- Automatische Anpassung an neue Bedrohungen: Exeon.NDR passt sich durch kontinuierliche Updates an Bedrohungen an, die von der MITRE ATT&CK-Datenbank bereitgestellt werden.

Kundenspezifische Analysatoren, anpassbare Konfigurationen und Anpassungsfähigkeit an mehrere Netze

Die Flexibilität von Exeon.NDR ermöglicht die Erstellung von benutzerdefinierten Analysatoren, die auf bestimmte Bedrohungen zugeschnitten sind, wie z. B. Octo2:

- DGA-Erkennung: Wir haben spezielle Analyseprogramme entwickelt, um die mit der DGA von Octo2 verbundenen Muster zu erkennen. Diese Analysatoren suchen nach DNS-Anfragen an scheinbar zufällige Domänennamen, ein verräterisches Zeichen für DGA-Aktivität.

- Erkennung von C2-Kanälen: Unser Produkt kann ungewöhnliche Datenverkehrsmuster erkennen, die auf C2-Kommunikation hindeuten, selbst wenn diese verschleiert oder verschlüsselt ist.

- Externe Feeds und benutzerdefinierte Erkennungen: Exeon.NDR integriert Bedrohungsdaten-Feeds und benutzerdefinierte Regeln und ermöglicht so eine schnelle Anpassung an neue Bedrohungsvarianten wie Octo2.

Die agentenlose Bereitstellung von Exeon und seine Fähigkeit, nahtlos mit verschiedenen Netzwerkinfrastrukturen zu arbeiten, machen es ideal für die Erkennung von Bedrohungen in verschiedenen Umgebungen. Ob in der Cloud, vor Ort oder in hybriden Konfigurationen, unsere Lösung kann ihre Erkennungsmechanismen anpassen, um Octo2 und ähnliche Bedrohungen zu identifizieren.

Das algorithmusgesteuerte Bedrohungs-Scoring-Modul erkennt und priorisiert Anomalien und Bedrohungen in Echtzeit. Diese Fähigkeit ist entscheidend für die schnelle Erkennung und Reaktion auf hochriskante Aktivitäten im Zusammenhang mit Malware wie Octo2.

Vorteile des NDR:

NDR bietet Unternehmen ein leistungsfähiges Tool zur effektiven Neutralisierung von Octo2-Bedrohungen:

- Erkennung in Echtzeit und die Möglichkeit, verdächtige Mitteilungen zu blockieren

- Transparente Netzwerküberwachung für umfassende Einblicke in den Datenfluss

- Ressourcenschonende Implementierung, die sich nahtlos in bestehende Systeme einfügt

- Schutz vor zukünftigen Varianten durch adaptive Lernalgorithmen

Fazit

Octo2 verdeutlicht die Raffinesse moderner Malware und unterstreicht die Dringlichkeit fortschrittlicher Sicherheitslösungen. Exeon.NDR nutzt MITRE ATT&CK, KI-gestützte Verhaltensanalysen und umfassende Netzwerktransparenz, um Bedrohungen wie Octo2 zu erkennen und zu neutralisieren. Durch die Identifizierung von DGA-Mustern, die Blockierung von C2-Kanälen und die Analyse von Aktivitäten in Echtzeit bietet es robusten Schutz vor sich ständig weiterentwickelnden Bedrohungen. Das adaptive Produkt ermöglicht schnelle Anpassungen zur Erkennung neuer Malware-Varianten und gewährleistet so die Sicherheit von Unternehmen. Mit seinem proaktiven und strukturierten Ansatz versetzt es Unternehmen in die Lage, im Bereich Cybersicherheit immer einen Schritt voraus zu sein und Widerstandsfähigkeit gegen die sich ständig ändernden Taktiken raffinierter Angreifer aufzubauen.

Sind Sie bereit, sich den Bedrohungen durch APTs zu stellen? Sehen Sie in diesem Video, wie Exeon.NDR Ihnen bei der Erkennung helfen kann.