Schauen Sie, wer Ihre Bibliothek betreten hat!

Die kürzliche Entdeckung einer Hintertür im XZ Utils-Paket, das die liblzma-Bibliothek enthält, zeigt, wie schwierig es ist, Angriffe auf die Lieferkette zu verhindern und zu erkennen.

Die Geschichte der Hintertür

Im vergangenen März 2024 entdeckte ein Entwickler die Hintertür zufällig, als er mysteriöse Leistungsprobleme bei SSH-Verbindungen untersuchte. Obwohl die großen Linux-Distributionen ihre Zustimmung für ihre stabilen Versionen gaben, wurde die Hintertür in verschiedenen Linux-Varianten, einigen instabilen Versionen und im Homebrew-Toolkit für macOS gefunden.

Die Hintertür, bekannt als CVE-2024-3094, wurde durch komplexe Verschleierungen in den Upstream-Tarballs von xz, beginnend mit Version 5.6.0, eingeführt. Die SicherheitslÃ?cke wurde im Paket XZ Utils entdeckt, das Werkzeuge fÃ?r den Umgang mit komprimierten Dateien im .xz-Format enthÃ?lt. Die Hintertür CVE-2024-3094 ermöglicht den unbefugten Zugriff auf Daten, die von Software verarbeitet werden, die sich darauf stützt.

Besonders besorgniserregend sind die Auswirkungen auf OpenSSH-Server, die häufig in Linux-Distributionen zu finden sind und routinemäßig für die Systemwartung aktiviert werden.

Durch Ausnutzung dieser Schwachstelle können sich Angreifer möglicherweise Zugriff auf SSH-Server verschaffen, ohne dass eine ordnungsgemäße Authentifizierung erforderlich ist, was ein erhebliches Sicherheitsrisiko darstellt. Ein Angreifer kann so Code einschleusen und Befehle aus der Ferne ausführen.

Der mutmaßliche Autor dieser Backdoor scheint ein Entwickler zu sein, der aktiv am XZ Utils-Paketprojekt beteiligt war. Durch einen bedauerlicherweise sehr cleveren Ansatz gelang es ihm, den bösartigen Code in die Testversionen oder Rolling Releases einiger Linux-Distributionen einzuschleusen.

Bis heute sind sich die Forscher nicht zu 100 % sicher, wie die Hintertür genau funktioniert (nur, dass sie sehr clever gemacht ist) und ob sie bereits von Angreifern ausgenutzt wurde, aber sie stellt eine potenziell große Gefahr für Netzwerke und Systeme dar.

Die Gefahr von Angriffen auf die Lieferkette ist real

Die Entdeckung dieser Hintertür unterstreicht die ständige Notwendigkeit besserer Sicherheitspraktiken. Es ist unerlässlich, dass Unternehmen und Organisationen ihre Systeme ständig auf mögliche Sicherheitslücken überprüfen und sicherstellen, dass alle relevanten Sicherheitsupdates eingespielt werden. Dieser Fall hat die Debatte über Sperrfristen für die Offenlegung von Sicherheitslücken neu entfacht.

Während die einen für Offenheit plädieren, verteidigen andere die üblichen Kommunikationsverbote bei Zero-Days und potenziellen Exploits. Unabhängig davon sollten Unternehmen die bestmöglichen Maßnahmen zum Schutz ihrer Systeme ergreifen und diese jüngste Entwicklung als einen Weckruf sehen, ihre Bemühungen um die Sicherheit der Systeme zu verstärken.

Eine wichtige Erkenntnis ist, dass dieser Angriff nur zufällig entdeckt wurde und dass sich Hintertüren bereits in der gesamten Software befinden könnten, die in Unternehmenssystemen weit verbreitet ist. Neben der ständigen Notwendigkeit, ihre Rechner immer sofort zu aktualisieren, sollten Unternehmen also in der Lage sein, Eindringlinge zu erkennen, die Hintertüren ausnutzen, um sich (bereits?!) in ihren Netzen zu bewegen.

Der beste Weg, die Sicherheitsstrategie gegen Angriffe auf die Lieferkette und Zero-Day-Exploits zu fördern, ist eine KI-gestützte Network Detection & Response (NDR)-Lösung für vollständige Transparenz der Netzwerkkommunikation.

Entriegelung der Erkennung: Wie der NDR Backdoors, Zero-Day-Exploits und Angriffe auf die Lieferkette erkennt

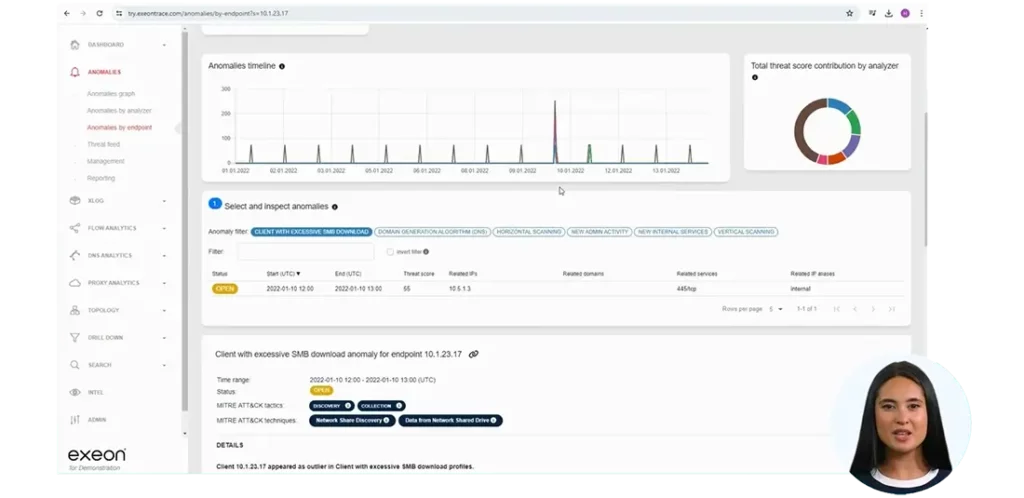

Und das ist der Grund: Eine KI-basierte NDR-Lösung analysiert kontinuierlich Netzwerk-Metadaten und wendet Verhaltensanalysen an, um abnormales Systemverhalten zu erkennen. Durch die Erkennung ungewöhnlicher Verbindungen und/oder der Nutzung kompromittierter Systeme für die Bewegung innerhalb des Netzwerks können ungewöhnliche Muster identifiziert werden, die auf eine Backdoor oder einen Zero-Day-Exploit hinweisen könnten.

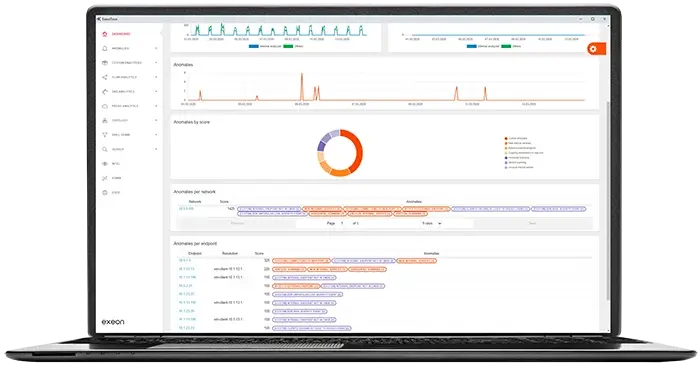

Im Gegensatz zu herkömmlichen Sicherheitslösungen, die die Installation von Agenten oder Sensoren auf jedem Gerät erfordern, können agenten- und sensorlose NDR-Lösungen wie Exeon.NDR das Verhalten von Betriebssystemen und Arbeitslasten in allen Umgebungen überwachen. Dieser Ansatz ermöglicht es uns, bösartige Angriffsmuster in Echtzeit zu erkennen, sogar im verschlüsselten Datenverkehr.

Im Zusammenhang mit Angriffen auf die Lieferkette bedeutet dies, dass sie erkennen können, ob ein Angreifer versucht, eine Schwachstelle in einer Drittkomponente des Netzes auszunutzen.

Exeon.NDR setzt fortschrittliche KI-Algorithmen ein, um Netzwerkdatenströme zu analysieren und ungewöhnliche Muster zu erkennen, die auf bösartige Aktivitäten hinweisen.

Im Gegensatz zu herkömmlichen NDR-Lösungen arbeitet es außerdem mit leichtgewichtigen Verkehrsmetadaten, so dass keine kostspielige Verkehrsspiegelung erforderlich ist und Angriffsmuster in Echtzeit erkannt werden können. Da die Lösung eine umfassende Sichtbarkeit über die gesamte IT/OT hinweg bietet und die Identifizierung von Schwachstellen und bösartigen Mustern sowie eine breite Sichtbarkeit von Komponenten Dritter ermöglicht, können Angriffe auf die Lieferkette schnell erkannt werden.

Die Quintessenz

Die jüngste Entdeckung einer Hintertür im XZ Utils-Paket und in der liblzma-Bibliothek unterstreicht die anhaltende Bedrohung durch Angriffe auf die Lieferkette und veranlasst eine kritische Neubewertung der Cybersicherheitsmaßnahmen. Eine KI-gestützte NDR-Lösung wie Exeon.NDR bietet eine umfassende Netzwerküberwachung und Verhaltensanalyse und ermöglicht die Erkennung von Backdoors, Zero-Day-Exploits und Supply-Chain-Angriffen in Echtzeit.

Mit seiner Fähigkeit, Netzwerkdatenströme zu analysieren und ungewöhnliche Muster zu erkennen, bietet Exeon.NDR einen beispiellosen Einblick und Schutz vor aufkommenden Bedrohungen und unterstreicht damit die Bedeutung robuster Sicherheitsstrategien zum Schutz vor potenziellen Verstößen.

Aber wie funktioniert das genau für meine Organisation?

Fordern Sie eines unserer kostenlosen Demo-Videos an oder fordern Sie eine Live-Tour an, um zu sehen, wie Exeon.NDR für Ihr Unternehmen und Ihre Systeme funktioniert.

Wie kann Exeon Ihr Netzwerk schützen und Angriffe auf die Lieferkette erkennen?

Sehen Sie sich unsere aufgezeichnete Demo eines Cyberangriffs an, um genau zu sehen, wie Exeon.NDR funktioniert.