Einführung

In einer zunehmend vernetzten Welt ist der Schutz von Netzwerken der Betriebstechnologie (OT) von entscheidender Bedeutung. Die Verschmelzung von IT- und OT-Umgebungen erfordert einen umfassenden Ansatz, der mit rechtlichen Rahmenbedingungen wie der Richtlinie über Netz- und Informationssysteme (NIS) und dem Digital Operational Resilience Act (DORA) konform sein sollte.

Die Zero-Trust-Prinzipien bieten einen strukturellen Ansatz zur Sicherung von IT- und OT-Netzwerken und erfüllen bereits viele der Anforderungen der NIS- und DORA-Verordnungen. Durch die Umsetzung von Zero Trust können Unternehmen ihre Cyber-Resilienz stärken, kritische Infrastrukturen schützen und die Auswirkungen von Cyber-Bedrohungen abmildern. In diesem Blog wird die Bedeutung der Anwendung von Überlegungen zur Einhaltung von Vorschriften und von cyberstrategischen Grundsätzen auf OT-Netzwerke aus einer Zero-Trust-Perspektive untersucht, um die allgemeine Sicherheitslage zu verbessern.

Die Verordnungen verstehen

KRITIS und BSIG

Die Cybersecurity-Vorschriften für Kritische Infrastrukturen (KRITIS) und ihre Anforderungen an die Netzwerksicherheit, insbesondere im Bereich OT, sind vielfältig und von der Rechtsprechung abhängig. Eine solche Verordnung ist die BSI-KritisV (Verordnung zum Schutz Kritischer Infrastrukturen) in Deutschland, die genaue Sicherheitsmaßnahmen für Betreiber Kritischer Infrastrukturen vorschreibt, einschließlich Risikomanagement, Meldung von Vorfällen und Festlegung von Mindestsicherheitsstandards. Insbesondere § 8a Abs.. 1 des Bundesgesetzes zum Schutz Kritischer Infrastrukturen (BSIG) spezifische Sicherheitsanforderungen an Betreiber Kritischer Infrastrukturen (KRITIS), wobei der Schwerpunkt auf der Einrichtung angemessener organisatorischer und technischer Maßnahmen zum Schutz informationstechnischer Systeme liegt.

NIS2 und DORA

In der Europäischen Union spielt die Richtlinie über Netz- und Informationssysteme (NIS) eine entscheidende Rolle bei der Verbesserung der Cybersicherheit und der Widerstandsfähigkeit kritischer Infrastrukturen. Ihr Nachfolger, die NIS2, stärkt die Cybersicherheitspraktiken der Betreiber wesentlicher Dienste und der Anbieter digitaler Dienste weiter. Die NIS2 sieht eine Zusammenarbeit zwischen nationalen Behörden und Betreibern vor, um die Cybersicherheitslandschaft in der EU zu stärken, wobei der Schwerpunkt auf Sektoren wie verwaltete Dienste und Nebentätigkeiten liegt. Aufgrund möglicher Abweichungen von den NIS2-Bestimmungen ist die Einhaltung der nationalen Gesetze unerlässlich.

Finanzinstitute unterliegen jedoch nicht den NIS2-Anforderungen, wie sie in § 28 BSIG-E (NIS2UmsuCG) dargelegt sind. Sie müssen sich an DORA halten, einen europäischen Rechtsrahmen, der darauf abzielt, die digitale Ausfallsicherheit zu verbessern, insbesondere in der Finanzbranche. DORA legt einheitliche Anforderungen für alle EU-Mitgliedstaaten fest und stellt sicher, dass Organisationen IKT-bedingten Störungen und Bedrohungen widerstehen, auf sie reagieren und sich von ihnen erholen können.

Einige Unternehmen im IT- und Telekommunikationssektor sind möglicherweise einer doppelten Regulierung durch DORA und NIS2 ausgesetzt, wenn sie als NIS2-Betriebe und als kritische IKT-Drittdienstleister unter DORA eingestuft werden. Dazu gehören Cloud-Anbieter, Anbieter von Telekommunikationslösungen und Anbieter von Managed Services. Auch konzerninterne IT-Dienstleister sind nicht von möglichen Verpflichtungen nach DORA und NIS2 ausgenommen.

Außerhalb der EU hat die Schweiz am 29. September 2023 eine Änderung des Informationssicherheitsgesetzes verabschiedet, mit der eine Meldepflicht für Cyberangriffe auf kritische Infrastrukturen eingeführt wurde. Die Änderung beauftragt das Nationale Cyber-Sicherheitszentrum (NCSC), technische Analysen durchzuführen, Berichte zu bearbeiten, Hersteller über Schwachstellen zu informieren und relevante Informationen zu veröffentlichen, um die Schweiz vor Cyber-Bedrohungen zu schützen.

Warum Zero Trust?

Die Zero-Trust-Prinzipien sind entscheidend für die Verbesserung der Netzsicherheit. Sie umfassen eingeschränkte Vertrauensvoraussetzungen, eingeschränkte Benutzerrechte, die "ständige" Vorbereitung auf Sicherheitsvorfälle und eine verbesserte Erkennung von Bedrohungen. Die Umsetzung erfordert eine umfassende Überwachung des Netzwerks, eine ständige Überprüfung der Benutzeridentität, die Verhinderung unbefugter Seitwärtsbewegungen sowie eine schnelle Erkennung und Eindämmung von Bedrohungen.

Zero Trust bietet einen soliden Rahmen für sichere Netze, erfordert aber ständige Wachsamkeit gegenüber potenziellen Angriffen und eine schnelle Reaktion auf Anomalien. Die Überwachung, einschließlich des verschlüsselten Datenverkehrs, ist für die Sicherheit unerlässlich, erfordert aber ein Gleichgewicht zwischen Inspektion und Datenschutzstandards.

Herausforderungen bei der Anwendung von Zero Trust auf OT-Netzwerke

Die Konvergenz von IT und OT führt zu erheblichen Veränderungen und Herausforderungen bei der Verwaltung der Unternehmensinfrastruktur. Die IT umfasst die Verwaltung von Geräten und Systemen, während sich die OT auf die Fertigung und den technischen Betrieb konzentriert und in der Regel vom Chief Technology Officer überwacht wird. OT-Ressourcen bestehen aus speziellen Geräten wie speicherprogrammierbaren Steuerungen (SPS), die mit physischen Sensoren interagieren, um industrielle Prozesse zu regulieren. Diese Anlagen kommunizieren oft über verschiedene Protokolle und sind in getrennten Netzwerken untergebracht, um der Verfügbarkeit und Sicherheit Vorrang vor der Vertraulichkeit zu geben.

In kritischen Infrastrukturbereichen hat die ununterbrochene Kommunikation Priorität, was zur Entwicklung von ICS-Kommunikationsprotokollen (Industrial Control Systems) geführt hat, denen häufig die üblichen IT-Sicherheitsmaßnahmen fehlen. Aktuelle Industrieprotokolle wie das Inter-Control Center Communications Protocol (ICCP) ermöglichen die Kommunikation zwischen OT-Anlagen über TCP/IP und möglicherweise auch mit herkömmlichen IT-Anlagen.

IT-Umgebungen verwalten und konfigurieren häufig OT-Geräte und dienen als Knotenpunkte für die Datenerfassung, -normalisierung, -verarbeitung und -berichterstattung, die für ein effektives OT-Asset-Management entscheidend sind. Die Migration von IT-Ressourcen in Cloud-basierte Umgebungen setzt OT-Ressourcen jedoch neuen Herausforderungen im Bereich der Cybersicherheit aus.

OT-Umgebungen bergen aufgrund von veralteten Plattformen, proprietären Protokollen, Kompromissen bei der Sicherheit und der Komplexität der Cloud-Migration einzigartige Risiken, die zu Lücken in der Zugriffsverwaltung und damit verbundenen Risiken führen. Mit der Umstellung der IT auf hybride Umgebungen, die lokale und Cloud-Dienste umfassen, werden herkömmliche, auf dem Perimeter basierende Sicherheitsmaßnahmen überholt.

Die Bewältigung dieser Herausforderungen erfordert verbesserte Strategien zur Risikominderung und die Überwachung des Zugriffs durch Dritte. Unternehmen müssen einen ganzheitlichen Ansatz für die Cybersicherheit verfolgen und IT- und OT-Sicherheitsmaßnahmen integrieren, um die Widerstandsfähigkeit und den Schutz kritischer Infrastrukturen angesichts der sich entwickelnden Bedrohungen und technologischen Landschaften zu gewährleisten. Dies erfordert die Implementierung robuster Authentifizierungs-, Überwachungs- und Zugriffskontrollmaßnahmen in IT- und OT-Umgebungen sowie die Förderung der Zusammenarbeit zwischen IT- und OT-Teams, um aufkommende Cybersicherheitsprobleme effektiv anzugehen.

Implementierung einer NIS2-kompatiblen Architektur

Die Implementierung einer NIS2-kompatiblen Architektur in IT-, IoT- und OT-Umgebungen stellt aufgrund der einzigartigen Merkmale von OT-Geräten und ihrer spezifischen Sicherheitsanforderungen eine große Herausforderung dar, die häufig eine nahtlose Integration mit Sicherheitsstandards behindert: Wie oben beschrieben, steht NIS2 für OT vor Herausforderungen in Bezug auf die Cybersicherheit, da das unsichere Design, die Priorisierung der Verfügbarkeit gegenüber der Sicherheit, das Fehlen von Sicherheitsmechanismen, die veraltete Infrastruktur und unzureichende Inventarisierungs- und Verwaltungspraktiken die Cybersicherheitsprobleme noch verschärfen.

Und DORA? Der zweite Block des DORA-Frameworks für die finanzielle Cyber-Resilienz konzentriert sich auf das Cyber-Risikomanagement und beginnt mit einer Bewertung des bestehenden IT- und Cyber-Reifegrads, gefolgt von einer Bewertung der Sicherheitslücken aufgrund der IT/OT-Kopplung und der entsprechenden Bedrohungsszenarien.

In diesem Bereich werden Übungskonzepte wie Tabletop-Übungen und bedrohungsorientierte Penetrationstests angeboten, um reale Cyberangriffe zu simulieren. Die Grundsätze von DORA erstrecken sich ausdrücklich auch auf IoT-Geräte und -Systeme in kritischen Infrastrukturen oder Finanzdienstleistungen, wobei der Schwerpunkt auf betrieblicher Widerstandsfähigkeit, Sicherheit und Kontinuität liegt. DORA erkennt die Bedeutung von OT an, befasst sich mit IKT-bezogenen Risiken in OT-Umgebungen und betont die Notwendigkeit umfassender Fähigkeiten, um die kontinuierliche Bereitstellung von Finanzdienstleistungen im Falle einer Störung zu gewährleisten.

Null Vertrauen am Arbeitsplatz

Der Zero Trust Network Access (ZTNA)-Ansatz ist eine umfassende Strategie zur Bewältigung von Compliance-Herausforderungen, die alle Bereiche von IT, OT bis IoT abdecken. In Übereinstimmung mit DORA und NIS2 ist ZTNA ein Bollwerk gegen sich entwickelnde Cyberbedrohungen, das die Cybersicherheitsmaßnahmen stärkt und die Einhaltung der Vorschriften zum Schutz kritischer Infrastrukturen gewährleistet.

Die ZTNA stellt Misstrauen und Überprüfung in den Mittelpunkt. Sie stellt einen Paradigmenwechsel von traditionellen, perimeterzentrierten Verteidigungsansätzen hin zu einem proaktiven Sicherheitsrahmen dar, der den modernen Sicherheitsanforderungen entspricht, die eine sorgfältige Prüfung aller Organisationen und Datenströme zur Risikominderung erfordern: ZTNA fördert die kontinuierliche Überwachung des Netzwerkverkehrs und der Benutzeraktivitäten, was sich auch in den DORA- und NIS2-Vorschriften widerspiegelt, die ebenfalls auf eine kontinuierliche Überwachung und Compliance-Berichterstattung setzen. Durch die Umsetzung der ZTNA-Prinzipien sollten Unternehmen einen detaillierten Einblick in ihre Netzwerkaktivitäten erhalten und die gesetzlichen Anforderungen erfüllen. ZTNA unterstützt einen risikobasierten Ansatz für die Zugriffskontrolle, der dynamische Zugriffsentscheidungen auf der Grundlage von Benutzeridentität, Gerätezustand und kontextbezogenen Informationen ermöglicht, die mit den Themen von DORA und NIS2 übereinstimmen.

Darüber hinaus betont ZTNA die Bedeutung einer schnellen Erkennung von und Reaktion auf Sicherheitsvorfälle, um die Auswirkungen von Sicherheitsverletzungen zu begrenzen. ZTNA fordert Unternehmen auf, ihre Reaktionsfähigkeit bei Sicherheitsvorfällen zu verbessern, indem sie Sicherheitsvorfälle schnell erkennen und eindämmen, um die potenziellen Auswirkungen auf kritische Geschäftsprozesse zu begrenzen. Sie plädiert für eine Denkweise, die davon ausgeht, dass böswillige Akteure die Schutzmaßnahmen bereits durchbrochen haben, was eine Abkehr von traditionellen Paradigmen darstellt, die auf blindem Vertrauen basieren.

Praktische Schritte zur Implementierung einer robusten, ZTNA-, NIS2- und DORA-fähigen Architektur umfassen:

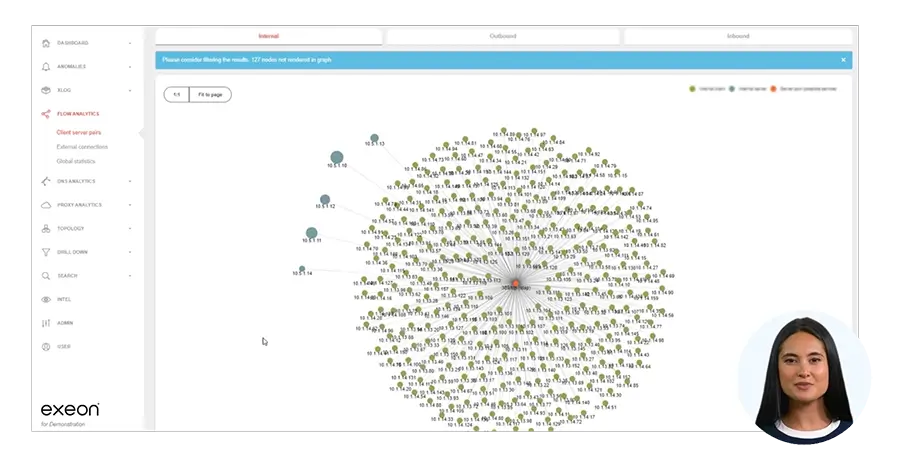

- Sichtbarkeit: Verstehen der Anwendungs- und Workload-Kommunikation.

- Segmentierung: Kontrolle der Fernverbindungen und der lateralen Bewegung.

- Überwachung: Verwenden Sie Analysen zur Erkennung von Bedrohungen.

Netzwerkbezogene Schutzanwendungen wie Firewalls und Intrusion-Prevention-Systeme (IPS) sind nur die Grundlage für die Erfüllung der Sicherheitsanforderungen in IT- und OT-Umgebungen. Da Angreifer jedoch zunehmend industrielle Bereiche ins Visier nehmen, wird die Fähigkeit, den Datenverkehr zu analysieren, ohne die Datenpakete selbst zu inspizieren, z. B. für Industrieprotokolle wie Modbus, entscheidend. Security Information and Event Management (SIEM)-Lösungen können zwar Protokolle von verschiedenen Anlagen sammeln, bieten aber möglicherweise keinen umfassenden Überblick über Netzwerk- und Hostaktivitäten in OT-Umgebungen.

Die Netzwerkverteidigung ist eine ergänzende Maßnahme zum Endpunktschutz und ein entscheidender Schritt zur Eindämmung unentdeckter Schwachstellen, wenn der Endpunktschutz in OT-basierten Produktionseinrichtungen aufgrund technischer Beschränkungen und Garantieeinschränkungen vor Herausforderungen steht, die dazu führen, dass viele Geräte ohne angemessenen Schutz betrieben werden.

Wie ein KI-gestütztes Network Detection and Response (NDR) die Herausforderungen bei der (Mit-)Überwachung der OT-Sicherheit angeht und die Einhaltung von Vorschriften gewährleistet

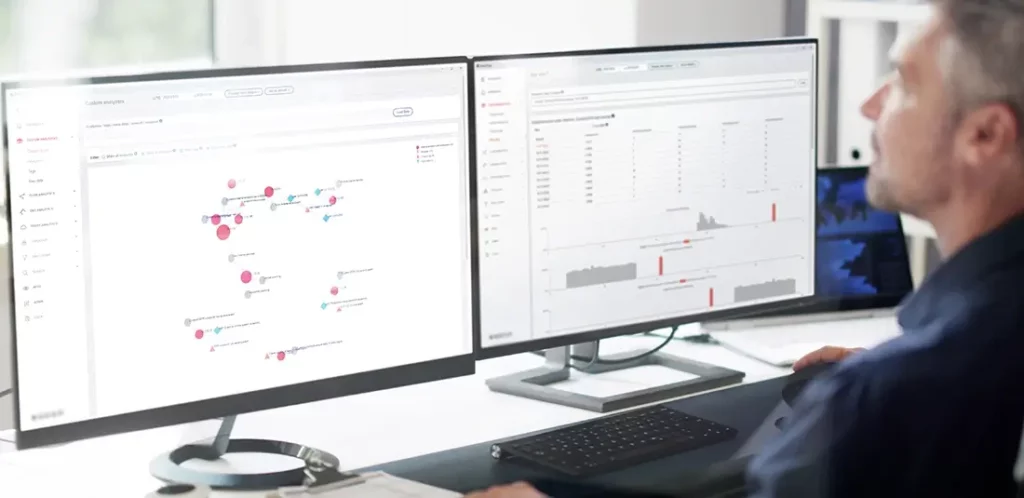

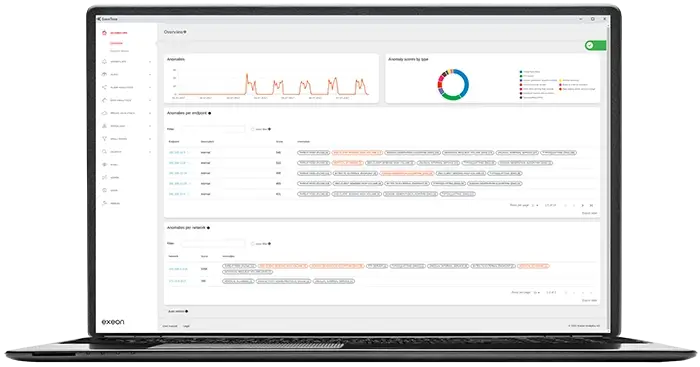

Ein NDR wie Exeon.NDR nutzt das maschinelle Lernen, um Netzwerkbedrohungen zu erkennen und darauf zu reagieren. Er stellt normale Muster im Netzwerkverkehr fest und identifiziert Abweichungen, die auf bösartige Aktivitäten hindeuten können. Obwohl der meiste Netzwerkverkehr inzwischen verschlüsselt ist, überwacht und analysiert Exeon.NDR die Netzwerkkommunikation und nutzt KI und maschinelles Lernen, um die Erkennung von Bedrohungen zu verbessern.

Dateien, die das Netz durchqueren, sind oft verschlüsselt und können durch passive Überwachung nicht leicht entschlüsselt werden.

Exeon.NDR erkennt Muster für den Dateiversand im Netzwerk, selbst in verschlüsselten Umgebungen, indem es deren Verhalten analysiert, um die Sichtbarkeit und Erkennung von Bedrohungen zu verbessern.

Herkömmliche NDR-Lösungen beruhen auf der Spiegelung des Datenverkehrs, was aufgrund der zunehmenden Verschlüsselung, der verteilten IO- und OT-Netzwerke und der höheren Bandbreiten eine Herausforderung darstellt. Exeon umgeht diese Einschränkung, indem es leichtgewichtige Protokolldaten analysiert, anstatt sich ausschließlich auf die Verkehrsspiegelung zu verlassen. Es sammelt Metadaten aus vorhandenen Netzwerkquellen (wie Switches und Firewalls), ohne dass Hardware-Sensoren erforderlich sind. Und seine offene und zukunftssichere Architektur ermöglicht eine einfache Implementierung ohne größere Änderungen an der bestehenden Infrastruktur.

Exeon bietet umfassende Transparenz, effiziente Bedrohungserkennung und schnelle Reaktion auf Vorfälle und erfüllt die Anforderungen von NIS2 und DORA, indem es IT-, Cloud- und OT-Netzwerke kontinuierlich überwacht. Sie erkennt Anomalien, verhindert, dass sich Angreifer unbemerkt zwischen Umgebungen bewegen, und stärkt die allgemeine Cybersicherheit. Da keine Hardware-Appliances erforderlich sind, werden Bereitstellung und Wartung vereinfacht und Skalierbarkeit und Compliance gewährleistet.

OT-Erkennung in Aktion sehen

Sind Sie bereit, NDR zu erleben und zu sehen, wie Exeon Anomalien und potenzielle Cyber-Bedrohungen in Ihrem gesamten Netzwerk erkennen kann? Sehen Sie sich unsere Video-Tour an!