Sicherheitslücken schließen – mit zukunftssicherem Schutz

Warum KI-gesteuerter Schutz notwendig ist

Organisationen des Gesundheitswesens stehen vor großen Herausforderungen, darunter auch Ransomware, Insider-Bedrohungenund Schwachstellen im Internet der medizinischen Dinge (IoMT). Wir unterstützen Kunden bei der Bewältigung dieser Risiken mit KI-gesteuerter Bedrohungserkennung und helfen Gesundheitsdienstleistern bei der Erfüllung der NIS2-, HIPAA- und GDPR-Anforderungen zu erfüllen.

Ransomware und Cyberangriffe

Unsere wissenschaftlich entwickelten Algorithmen erkennen frühe Anzeichen von Ransomware und anderen Bedrohungen anhand des Netzwerkverkehrs und subtiler Verhaltensänderungen – noch bevor Angreifer ihre Ziele erreichen können.

Vermeidung von Datenverlusten

Durch die Überwachung des Benutzer- und Systemverhaltens identifiziert das System problemlos ungewöhnliche Zugriffsmuster auf kritische Gesundheitsdaten und potenzielle Datenexfiltrationen über verschiedene Kanäle.

IoMT und Altsysteme

KI überwacht kontinuierlich den Netzwerkverkehr von angeschlossenen medizinischen Geräten und Altsystemen und erkennt Sicherheitsschwachstellen, Anomalien und neu auftretende Risiken, um Bedrohungen rechtzeitig und proaktiv abwehren zu können.

Was die Zahlen verraten

der Organisationen im Gesundheitswesen waren im vergangenen Jahr von mindestens einem Cyberangriff betroffen, gegenüber 88 % im Vorjahr

der Organisationen im Gesundheitswesen verwenden Geräte mit bekannten Schwachstellen, wodurch lebenswichtige Geräte für Angreifer leicht zugänglich sind

berichteten über Unterbrechungen der Patientenversorgung als direkte Folge von Cyberangriffen, mit verzögerten Verfahren und Komplikationen

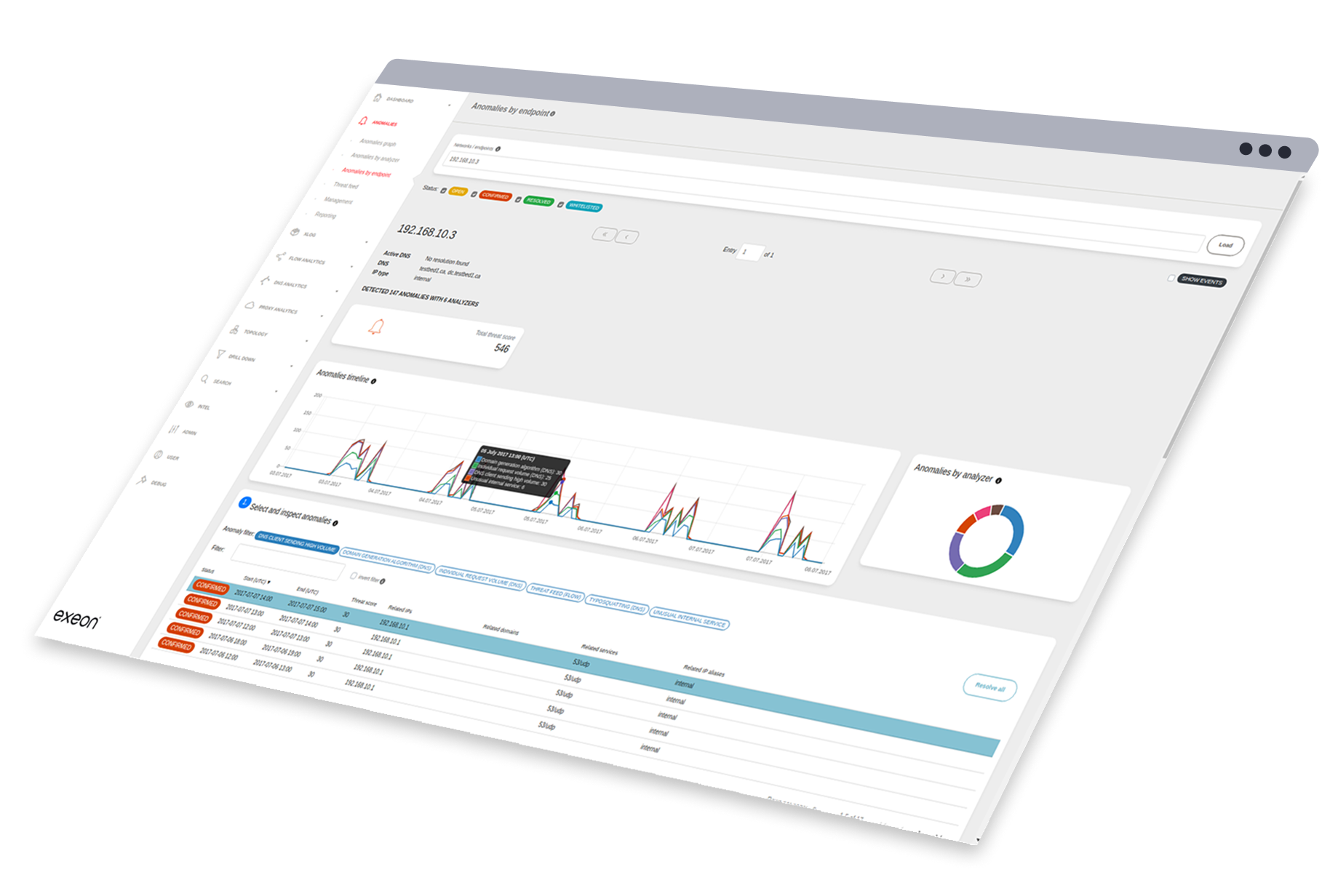

Erweiterte Bedrohungserkennung

Machine Learning Algorithmen analysieren umfangreiche Netzwerkprotokolldaten, um komplexe Bedrohungen frühzeitig zu erkennen, einzudämmen und so das Risiko von Störungen wie Ransomware oder den unbefugten Zugriff auf sensible medizinische Daten zu minimieren.

Umfassende, zentralisierte Sichtbarkeit

Umfassende Transparenz über alle medizinischen Geräte, Patientensysteme und Verwaltungsnetzwerke hinweg durch die Analyse von NetFlow-Daten zur effizienten Erkennung von Anomalien – ohne blinde Flecken.

Nahtlose Integration, keine zusätzliche Hardware

Unsere Lösung nutzt die Metadatenanalyse, um Assets zu sichern, ohne dass zusätzliche Hardware- oder Software-Installationen auf medizinischen Geräten erforderlich sind, und bietet so einen kostengünstigen, skalierbaren Ansatz.

Einhaltung gesetzlicher Vorgaben

GDPR-Konformität durch Vermeidung der Datenspiegelung, keine Entschlüsselung sensibler Daten und Wahrung der Datenhoheit des Kunden bei der Bereitstellung vor Ort. Kontinuierliche Überwachung und detaillierte Berichtsfunktionen helfen Ihnen, die Vorschriften einzuhalten und gleichzeitig Risiken und Schwachstellen schnell zu beseitigen.

use case Pharma und Biotechnologie

Pharmaunternehmen nutzen Exeon.NDR in erster Linie zum Schutz sensibler Daten und geistigen Eigentums, zur Einhaltung gesetzlicher Vorschriften, zur Sicherung von Produktionsprozessen und zum Schutz von Lieferkettenabläufen.

Was Kunden aus den Bereichen Biotechnologie und Gesundheitswesen über uns sagen

Cybersicherheit, die hält, was sie verspricht – wir schätzen das Feedback unserer Kunden, die die präzise Sicherheitsüberwachung aus erster Hand erleben, sehr.

„Exeons tadelloser Kontakt und Support zeichnen sich aus“

- Unternehmensgrösse: 500M - 1B USD

- Industrie: Gesundheitswesen und Biotechnologie

„Sichtbarkeit, Umsetzung und Unterstützung sind grossartig“

- Unternehmensgrösse: 50M - 250M USD

- Industrie: Gesundheitswesen und Biotechnologie

Exeon.NDR in Aktion

NIS2 Compliance Checkliste

NIS2, DORA & KRITIS Leitfaden

Success Story: Schweizer Spitäler

Use Case: Gesundheitswesen & Compliance

Bewährt bei global agierenden Unternehmen

Wie Exeon die Pharma-, Biotech- und Gesundheitsbranche unterstützt

Alarmierung und Reporting

Ein intelligentes, risikobasiertes Alerting-System, das kritische Sicherheitsvorfälle priorisiert, False Positives minimiert und so die betriebliche Effizienz steigert.

- Kontinuierliche Analyse des Netzwerkverkehrs

- KI und ML zur Minimierung von Fehlalarmen

- Zukunftssichere Analysetechnologie mit einer intuitiven Benutzeroberfläche

Echtzeit-Erkennung von Bedrohungen und Verhaltensanomalien

Unsere KI-gesteuerte Bedrohungserkennung identifiziert und entschärft Cyberrisiken sofort und lässt sich problemlos in SIEM-, SOAR- und Cloud-Sicherheitsplattformen integrieren.

- Erkennt selbst verdeckte Anomalien und APTs in Echtzeit

- Identifiziert verdächtige Muster und Insider-Bedrohungen

- Arbeitet mit Intrusion Prevention Systemen (IPS) und SIEM

IT-Sicherheitsmonitoring

KI-gesteuerte Analysen, Echtzeit-Transparenz und automatisierte Bedrohungsabwehr werden genutzt, um Netzwerke, Anwendungen und Cloud-Umgebungen vor sich entwickelnden Cyber-Bedrohungen zu schützen.

- Kennzeichnet ungewöhnliche Benutzeraktivitäten, um Insider-Bedrohungen zu verhindern

- Minderung von Echtzeit-Risiken zur Reduzierung der personellen Arbeitsbelastung

- Erkennung von Anomalien und Vorhersage von Bedrohungen durch „unsupervised Machine Learning“-Algorithmen

Management von Insider-Bedrohungen

Ein mehrschichtiger Ansatz zur Erkennung und Eindämmung von Insider-Bedrohungen durch den Einsatz von KI-gestützter Netzwerkerkennung und Analyse von Benutzereinheiten und -verhalten.

- Umfassende Überwachung für vollständige Netzwerk- und Anwendungstransparenz

- Zero Trust-Integration zur Durchsetzung strenger Zugangskontrollen

- Sicherheitseinblicke in Echtzeit über Live-Dashboards

Produktinformationsblatt

Durch die Analyse von Metadaten und verschiedenen Netzwerkprotokollen bietet Exeon.NDR fortschrittliche Bedrohungserkennung und Transparenz zum Schutz von Kliniken & Unternehmen der Gesundhgeitsbranche. KI-gesteuert, sensorlos, agentenlos und nahtlos integrierbar in IT und OT. Keine zusätzliche Hardware.