Wie funktioniert SIEM?

SIEM kombiniert zwei wesentliche Funktionen: Sicherheitsinformationsmanagement (SIM) und Sicherheitsereignismanagement (SEM), und ist als ausgereifte Cybersicherheitslösung bekannt. Ein SIEM-System sammelt und analysiert Protokoll- und Ereignisdaten aus verschiedenen Quellen, um Bedrohungen zu erkennen und darauf zu reagieren.

Komponenten und Funktionen

Datenerhebung

SIEM-Systeme (Security Information and Event Management) erfassen Daten aus einer Vielzahl von Quellen, darunter die meisten Netzwerkgeräte (wie Firewalls oder Router), Server, Anwendungen, Sicherheitslösungen (wie Antivirensoftware und Systeme zur Erkennung und Abwehr von Eindringlingen) und sogar cloudbasierte Dienste.

Diese Daten umfassen Protokolle, Ereignisaufzeichnungen und andere sicherheitsrelevante Informationen. SIEM lässt sich in andere Sicherheitslösungen integrieren, um die gesamten Sicherheitsabläufe eines Unternehmens zu verbessern.

Integration von Daten

SIEM lässt sich mit einer Vielzahl von Anwendungen und Datenquellen von Drittanbietern integrieren und ist daher vielseitig einsetzbar. So kann es beispielsweise mit Intrusion Detection Systemen (IDS/IPS), Antiviren-Software und Schwachstellen-Scannern zusammenarbeiten.

Datenanalyse und Korrelation

SIEM-Systeme zeichnen sich durch die Analyse und Korrelation von Sicherheitsdaten aus einer Vielzahl von Quellen aus, um potenzielle Sicherheitsrisiken zu identifizieren. Dieser Prozess beginnt mit der Aggregation von Protokolldaten aus verschiedenen Systemen, wie Firewalls, Servern und Anwendungen.

Nach der Erfassung werden die Daten in ein standardisiertes Format gebracht, wodurch ihre Analyse vereinfacht wird. Fortschrittliche SIEM-Systeme nutzen maschinelles Lernen und künstliche Intelligenz, um die Genauigkeit der Bedrohungserkennung zu verbessern und Fehlalarme zu minimieren.

Durch die Anwendung ausgefeilter Regeln und Algorithmen können SIEM-Systeme Muster und Anomalien erkennen, die auf Sicherheitsbedrohungen hindeuten könnten, und bieten so einen robusten Schutz vor Cyberangriffen.

Normalisierung und Korrelation

Nach der Datenerfassung normalisieren und korrelieren SIEM-Systeme diese Daten. Das Sicherheitsteam nutzt diese normalisierten Daten, um Sicherheitsbedrohungen zu erkennen und darauf zu reagieren.

Bei der Normalisierung werden Daten aus verschiedenen Formaten und Quellen in ein standardisiertes Format für die Analyse umgewandelt. Die Korrelation umfasst die Untersuchung der Daten auf Muster, Zusammenhänge und Anomalien, die auf eine Sicherheitsbedrohung hindeuten könnten.

- Suche und Analyse: Die Benutzer können Suchen, Abfragen und Datenanalysen durchführen, um Muster, Trends und Anomalien in den gesammelten Daten aufzudecken.

- Visualisierungen: Einige SIEMs bieten zusätzliche Tools zur Datenvisualisierung, mit denen Diagramme, Grafiken und Dashboards erstellt werden können, damit die Benutzer ihre Daten auf einen Blick verstehen.

- Skalierbarkeit Diese Technologie ist skalierbar, um große Datenmengen zu verarbeiten, und kann vor Ort oder in der Cloud eingesetzt werden.

- Anpassung: Benutzer können benutzerdefinierte Anwendungen und Add-ons erstellen, um die Funktionalität zu erweitern und spezifische Geschäftsanforderungen zu erfüllen.

Management von Sicherheitsinformationen

SIM ist ein Eckpfeiler von SIEM-Systemen. Es umfasst die sorgfältige Erfassung, Speicherung und Analyse sicherheitsrelevanter Daten aus verschiedenen Quellen, darunter Firewalls, Intrusion-Detection-Systeme und Antivirensoftware.

SIM bietet Sicherheitsanalysten einen zentralen Überblick über das gesamte Unternehmen und ermöglicht es ihnen, potenzielle Sicherheitsbedrohungen und Schwachstellen effektiver zu erkennen.

Durch die Konsolidierung von SIM können Unternehmen ihre Sicherheitsabläufe optimieren und ihre allgemeine Sicherheitslage verbessern.

Überwachung in Echtzeit

Die Echtzeitüberwachung ist eine zentrale Funktion von SIEM-Systemen, die es Sicherheitsanalysten ermöglicht, Sicherheitsereignisse unmittelbar nach ihrem Auftreten genau im Blick zu behalten.

Diese Funktion ermöglicht die schnelle Erkennung potenzieller Sicherheitsbedrohungen und eine umgehende Reaktion darauf, wodurch die durchschnittliche Zeit bis zur Erkennung (MTTD) und die durchschnittliche Zeit bis zur Reaktion (MTTR) bei Sicherheitsvorfällen erheblich verkürzt werden.

Dank der Echtzeitüberwachung können Sicherheitsteams aufkommenden Bedrohungen immer einen Schritt voraus sein und so einen proaktiven Ansatz für die Cybersicherheit gewährleisten.

Reaktion auf Vorfälle

SIEM-Lösungen spielen eine unverzichtbare Rolle bei der Reaktion auf Sicherheitsvorfälle, da sie Sicherheitsteams mit den notwendigen Tools und Informationen ausstatten, um Sicherheitsvorfälle umgehend zu beheben.

Diese SIEM-Systeme bieten Warnmeldungen, Benachrichtigungen und Workflows für die Reaktion auf Sicherheitsvorfälle, die den Reaktionsprozess optimieren. Durch die Automatisierung vieler Aspekte der Incident Response reduzieren SIEM-Systeme den Zeit- und Arbeitsaufwand für die Bewältigung von Sicherheitsvorfällen, sodass sich Sicherheitsteams auf strategischere Aufgaben konzentrieren können.

Diese Automatisierung steigert nicht nur die Effizienz der Incident Response, sondern gewährleistet auch einen besser koordinierten und effektiveren Ansatz zur Abwehr von Sicherheitsbedrohungen.

Speicherung und Aufbewahrung von Daten

Daten über Sicherheitsereignisse werden über einen längeren Zeitraum gespeichert, oft auf sichere und manipulationssichere Weise. Diese historischen Daten können für Compliance-Zwecke oder forensische Untersuchungen wertvoll sein.

- Berichterstattung und Dashboards: Diese SIEM-Systeme bieten anpassbare Berichtsfunktionen und Dashboards. Sicherheitsteams können Berichte erstellen, um Einblicke in die Sicherheitslage des Unternehmens zu erhalten, Trends zu verfolgen, Schwachstellen zu identifizieren und die Einhaltung von Sicherheitsrichtlinien gegenüber den Beteiligten nachzuweisen.

- Einhaltung von Vorschriften: SIEM-Lösungen können bei der Einhaltung gesetzlicher Vorschriften helfen. Da sie eine zentrale Plattform bieten, ist es einfacher, die Einhaltung verschiedener Industriestandards und Vorschriften nachzuweisen.

Vorteile

Verbesserte Erkennung von Bedrohungen

- Verbesserungen durch die kontinuierliche Überwachung verschiedener Datenquellen, einschließlich Netzwerkverkehr, Systemprotokolle und Anwendungsaktivitäten.

- Durch die Korrelation von Informationen aus verschiedenen Quellen können komplexe Angriffsmuster erkannt werden, die von einzelnen Sicherheitstools möglicherweise unbemerkt bleiben.

- Echtzeit-Warnungen und Funktionen zur Erkennung von Bedrohungen sollen Unternehmen in die Lage versetzen, schneller auf Sicherheitsvorfälle zu reagieren.

Verwaltung der Einhaltung der Vorschriften

- Die Einhaltung gesetzlicher Vorschriften ist für viele Unternehmen ein wichtiges Anliegen, insbesondere in Branchen wie dem Finanzwesen, dem Gesundheitswesen und der Regierung. SIEM-Lösungen vereinfachen das Compliance-Management, indem sie detaillierte Protokolle und Berichte erstellen, die mit den gesetzlichen Anforderungen und Branchenstandards übereinstimmen.

- SIEM-Systeme bieten eine zentrale Plattform für die Erfassung und Speicherung der für die Compliance-Berichterstattung erforderlichen Daten. Dazu gehören Audit-Protokolle, Zugriffskontrollprotokolle und Protokolle der Benutzeraktivitäten. Sicherheitsteams können problemlos Compliance-Berichte erstellen, die häufig für Audits und Bewertungen von Vorschriften erforderlich sind.

- Bei der Einhaltung von Vorschriften geht es nicht nur um die Erfüllung rechtlicher Anforderungen, sondern auch darum, das Engagement für solide Sicherheitspraktiken zu demonstrieren. Diese Technologie kann Unternehmen dabei helfen, ihre Sorgfalt beim Schutz sensibler Daten und bei der Einhaltung bewährter Sicherheitspraktiken unter Beweis zu stellen.

Historische Analyse

- Die Datenaufbewahrungsfunktionen von SIEM ermöglichen die historische Analyse von Sicherheitsereignissen und Vorfällen. Diese historischen Daten können für verschiedene Zwecke von unschätzbarem Wert sein, darunter forensische Untersuchungen, Trendanalysen und das Verständnis der Entwicklung von Angriffstechniken.

- Forensische Analyse: Wenn es zu einem Sicherheitsvorfall kommt, können Sicherheitsteams durch den Zugriff auf historische Daten den Angriff bis zu seiner Quelle zurückverfolgen und das gesamte Ausmaß des Verstoßes verstehen. Diese Informationen sind für die Sammlung von Beweisen und für Gerichtsverfahren von entscheidender Bedeutung.

Integration

- Eine der Stärken von SIEM-Lösungen ist ihre Fähigkeit zur Integration mit anderen Sicherheitstools und -technologien. Diese Integration verbessert die allgemeine Sicherheitslage eines Unternehmens, indem sie die Sicherheitsabläufe rationalisiert und die Gesamteffektivität erhöht.

- SIEMs können mit Antiviren-Software, Intrusion Detection (IDS) oder Prevention Systems (IPS), Schwachstellen-Scannern, Identitäts- und Zugriffsmanagement-Lösungen (IAM) und vielem mehr integriert werden. Diese Interoperabilität zielt auf eine koordinierte und orchestrierte Reaktion auf Sicherheitsvorfälle ab.

SIEMs werden durch NDR erheblich verbessert, da sie Echtzeit-Netzwerktransparenz bieten und Bedrohungen erkennen, die herkömmliche Protokolle möglicherweise übersehen - lesen Sie weiter unten mehr dazu.

Herausforderungen

Auch wenn eine SIEM-Lösung (Security Information and Event Management) zur Cybersicherheit eines Unternehmens beiträgt, ist es wichtig zu erkennen, dass diese Systeme, wie alle technologischen Lösungen, ihre eigenen Überlegungen und Komplexitäten mit sich bringen.

Die effektive Implementierung eines SIEM-Systems erfordert die Einhaltung bewährter Praktiken, um ein robustes Sicherheitsmanagement zu gewährleisten. Daher stellen SIEM-Lösungen nur ein Element innerhalb des größeren Rahmens einer umfassenden Sicherheitsstrategie dar.

Komplexe Implementierung

Die Einrichtung einer SIEM-Lösung ist komplex und zeitaufwändig. Sie umfasst oft die Integration mit verschiedenen Systemen, die Konfiguration von Regeln und die Feinabstimmung, um eine effektive Überwachung und Analyse von Sicherheitsereignissen zu gewährleisten.

Datenüberlastung

SIEM-Systeme erzeugen daher eine riesige Menge an Daten und Warnungen. Es ist schwierig, zwischen Routineereignissen und potenziellen Bedrohungen zu unterscheiden, was zu einer Alarmmüdigkeit führen kann, bei der Sicherheitsteams beginnen, Alarme zu ignorieren oder wichtige Signale zu übersehen.

Tuning und False Positives

Diese Systeme können falsch-positive Ergebnisse liefern, was zu unnötigen Untersuchungen und Zeitverschwendung führt. Die SIEM-Lösung so abzustimmen, dass die Zahl der Fehlalarme reduziert wird, ohne dass tatsächliche Bedrohungen übersehen werden, erfordert kontinuierlichen Aufwand und Fachwissen.

Kompetenz und Fachwissen

Die effektive Nutzung dieser Lösungen erfordert geschultes Personal, das sich sowohl mit Cybersicherheit als auch mit der jeweiligen SIEM-Plattform auskennt. Die Einstellung oder Schulung von Personal mit den erforderlichen Fähigkeiten kann eine Herausforderung sein.

Integration

Die Sicherstellung, dass die SIEM-Lösung mit einer Vielzahl von bestehenden Systemen und Technologien integriert werden kann, kann komplex sein. Neue Systeme und Anwendungen benötigen möglicherweise benutzerdefinierte Anschlüsse oder Konfigurationen.

Skalierbarkeit

Wenn ein Unternehmen wächst, wachsen auch seine Daten und seine Infrastruktur. Diese Lösungen sollten entsprechend skaliert werden, um die wachsenden Datenmengen und Überwachungsanforderungen zu bewältigen.

Kosten

Die Implementierung einer SIEM-Lösung kann teuer sein, nicht nur in Bezug auf die Software- und Hardwarekosten, sondern auch in Bezug auf das Personal für die Konfiguration, Verwaltung und laufende Wartung. Außerdem können die Kosten mit dem Bedarf an zusätzlichen Merkmalen und Funktionen steigen.

Einhaltung von Vorschriften

Unternehmen in regulierten Branchen müssen häufig bestimmte Datenschutz- und Berichtsanforderungen erfüllen. Die Konfiguration von Sicherheitslösungen wie SIEMs zur Erfüllung dieser Standards kann eine Herausforderung sein.

Reaktion auf Vorfälle

Ein Sicherheitssystem kann potenzielle Sicherheitsvorfälle erkennen, aber die Herausforderung besteht darin, wirksam darauf zu reagieren. Unternehmen benötigen klar definierte Verfahren für die Reaktion auf Vorfälle und Mitarbeiter, die für die Ausführung dieser Verfahren geschult sind.

Datenschutz und rechtliche Fragen

Das Sammeln und Speichern großer Mengen von Sicherheitsdaten kann Bedenken hinsichtlich des Datenschutzes und rechtlicher Fragen aufwerfen. Unternehmen müssen sicherstellen, dass sie die Datenschutzgesetze und -vorschriften einhalten.

Aufbewahrung und Speicherung von Daten

Das Volumen der von solchen Systemen erzeugten und gespeicherten Daten kann beträchtlich sein. Unternehmen müssen eine langfristige Datenaufbewahrung und Speicherkapazität einplanen.

Kontinuierliche Überwachung und Aktualisierung

Cyber-Bedrohungen entwickeln sich schnell weiter. Die Sicherheitssysteme müssen ständig aktualisiert werden, um neue Bedrohungen zu erkennen. Dies erfordert, dass man mit den neuesten Bedrohungsdaten auf dem Laufenden bleibt und das System entsprechend anpasst.

Cloud-Umgebungen

Die Verwaltung der Sicherheit in Cloud-Umgebungen ist komplexer, da herkömmliche SIEM-Lösungen Cloud-basierte Systeme ohne zusätzliche Konfigurationen und Tools möglicherweise nicht vollständig unterstützen oder integrieren.

Komplexität der Berichterstattung

Die Gewinnung aussagekräftiger Informationen und Berichte aus der Sicherheitslösung kann komplex sein. Dies ist vor allem dann eine Herausforderung, wenn Informationen für nicht-technische Beteiligte präsentiert werden.

Wie Netzwerkerkennung und -reaktion das SIEM intelligenter machen

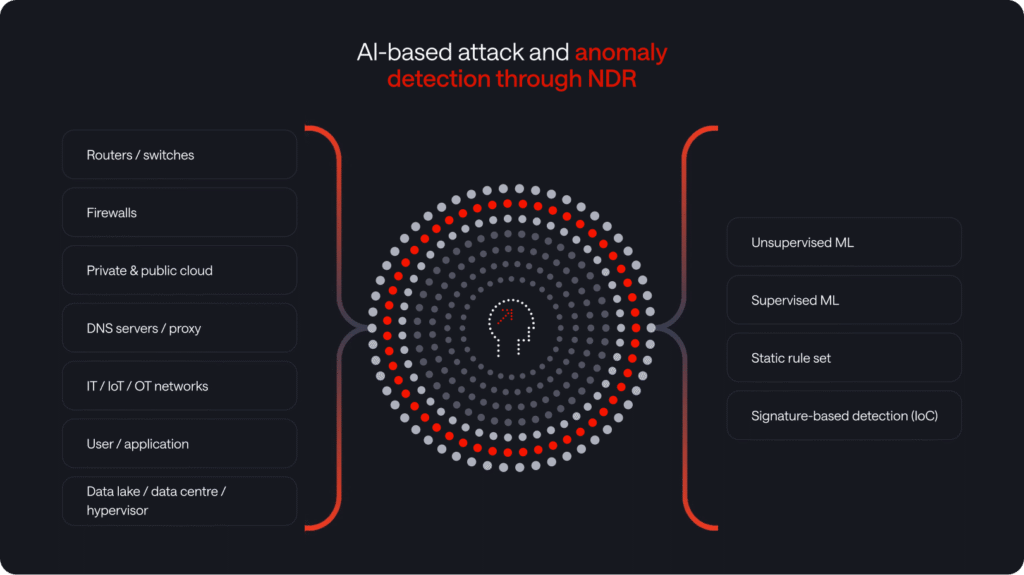

Network Detection and Response (NDR) und Security Information and Event Management (SIEM)-Lösungen sind beide wichtige Bestandteile einer modernen Cybersicherheitsstrategie, dienen jedoch unterschiedlichen Zwecken.

NDR konzentriert sich auf die Überwachung und Erkennung von Bedrohungen innerhalb des Netzwerks, während SIEM-Lösungen darauf ausgerichtet sind, Daten aus verschiedenen Quellen zu sammeln und zu analysieren, um einen umfassenden Überblick über die Sicherheitslage eines Unternehmens zu bieten.

Bei gemeinsamer Nutzung kann NDR die Fähigkeiten dieser Systeme auf verschiedene Weise verbessern und sie so intelligenter und effektiver machen.

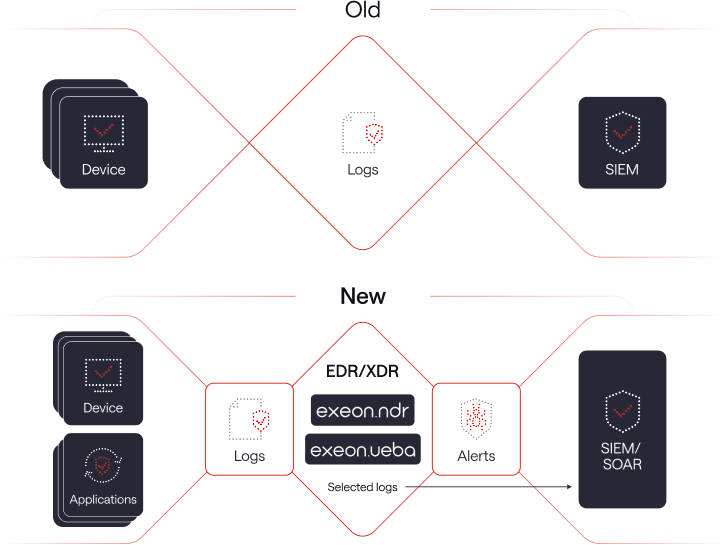

NDR und EDR/XDR: Entwicklung von Cyberabwehr-Stacks

Erkennung von Bedrohungen in Echtzeit

NDR-Lösungen sind darauf ausgelegt, Bedrohungen in Echtzeit zu erkennen, indem sie den Netzwerkverkehr kontinuierlich überwachen und nach Anomalien oder verdächtigen Aktivitäten suchen.

Diese sofortige Erkennung kann herkömmliche Sicherheitssysteme ergänzen, die häufig auf Protokolldaten angewiesen sind, die möglicherweise nicht sofort verfügbar sind.

Durch die Integration von NDR können Sie Bedrohungsdaten in Echtzeit direkt in Ihr Sicherheitssystem einspeisen und so schneller auf Bedrohungen reagieren.

Verbesserte kontextbezogene Daten

NDR-Lösungen können umfangreiche Kontextdaten zum Netzwerkverkehr und zum Nutzerverhalten liefern, darunter Daten auf Paketebene, Flussdaten und Analysen zum Nutzerverhalten.

Dieser zusätzliche Kontext kann zu einem besseren Verständnis der Art und des Ausmaßes von Sicherheitsvorfällen beitragen und ermöglicht so eine genauere Erkennung von Bedrohungen sowie eine gezieltere Reaktion darauf.

Reduzierte False Positives

NDR-Tools wurden entwickelt, um Fehlalarme zu reduzieren, indem sie ausgefeilte Analysen auf Netzwerkverkehrsdaten anwenden.

Durch die Verringerung des Datenrauschens können sich die Sicherheitssysteme auf relevantere und wichtigere Sicherheitsereignisse konzentrieren, wodurch der gesamte Sicherheitsüberwachungsprozess effizienter und effektiver wird.

Verbesserte Reaktion auf Vorfälle

NDR-Lösungen können SIEMs dabei helfen, die Reaktion auf Vorfälle zu automatisieren, indem sie Echtzeitinformationen über neue Bedrohungen liefern.

Wenn NDR ein verdächtiges Ereignis entdeckt, kann es automatisierte Reaktionen innerhalb der SIEM-Lösung auslösen, z. B. die Alarmierung von Sicherheitsteams oder die Einleitung vordefinierter Sicherheits-Workflows.

Korrelation von Netzwerk- und Endpunktdaten

NDR-Lösungen lassen sich häufig mit EDR-Tools (Endpoint Detection and Response) integrieren und ermöglichen so die Korrelation von Netzwerk- und Endpunktdaten.

Durch diese Integration kann SIEM einen umfassenderen Überblick über den Verlauf eines Angriffs über das Netzwerk und die Endpunkte hinweg bieten und so die Erkennung von und Reaktion auf Bedrohungen verbessern.

Jagd auf Bedrohungen

NDR kann bei der Suche nach Bedrohungen helfen, indem es Sicherheitsanalysten die Möglichkeit gibt, proaktiv nach Anzeichen für versteckte Bedrohungen im Netzwerk zu suchen.

Die Ergebnisse der Bedrohungsjagd können in SIEM-Lösungen zur langfristigen Analyse und Trenderkennung integriert werden.

Einhaltung der Vorschriften und Berichterstattung

SIEM wird häufig für Compliance- und Berichtszwecke eingesetzt. NDR kann dabei helfen, sicherzustellen, dass Netzwerkverkehrsdaten für Compliance-Anforderungen genau und umfassend erfasst werden.

Dies hilft Unternehmen bei der Einhaltung gesetzlicher Vorschriften und bietet einen vollständigen Prüfpfad.

Zusammenfassend lässt sich sagen, dass NDR SIEM-Lösungen intelligenter macht, indem es ihre Funktionen durch Echtzeit-Bedrohungserkennung, kontextbezogene Daten, weniger Fehlalarme, verbesserte Reaktion auf Vorfälle und eine bessere Integration mit Netzwerk- und Endpunkt-Sicherheitstools erweitert.

In Kombination schaffen NDR und SIEM eine robustere und proaktivere Sicherheitslage und helfen Unternehmen, Bedrohungen effektiver zu erkennen und darauf zu reagieren.

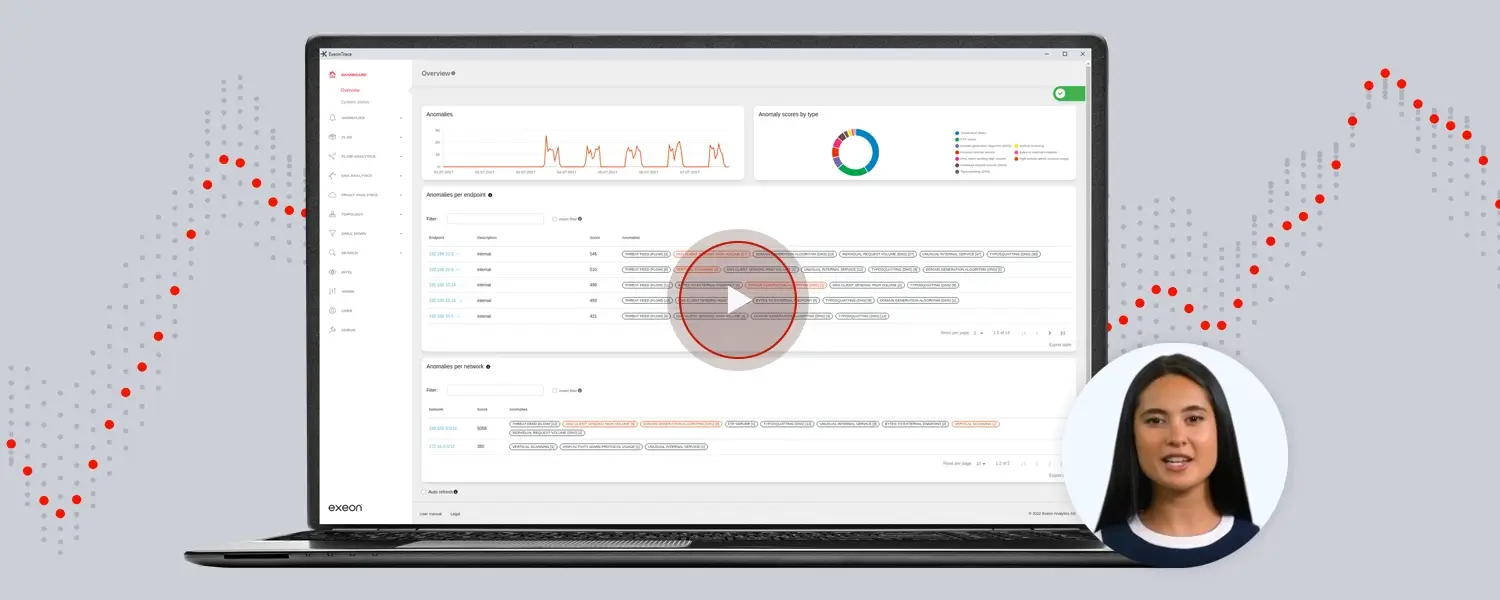

Schnelle, einsatzbereite Algorithmen, die komplexe Bedrohungen erkennen

Das auf maschinellem Lernen basierende Network Detection and Response (NDR) Exeon.NDRbietet die Flexibilität, ein herkömmliches System zu ergänzen oder zu ersetzen.

Unabhängig von Ihrer Wahl bietet Exeon.NDR erstklassige Sicherheitsanalysen und bewährte KI-Algorithmen sowie vorgefertigte Bedrohungsanalysatoren, die in der Schweiz von einem kompetenten Team aus Datenwissenschaftlern, Experten für maschinelles Lernen, ethischen Hackern und Netzwerksicherheitsspezialisten entwickelt wurden.

Exeon.NDR verwandelt Ihre Sicherheitslösung, wie z. B. SIEM, Elasticsearch oder ArcSight, in ein effektives Netzwerk-Alarmsystem.

Verabschieden Sie sich von manuellen Analysen und der Entwicklung eigener Regeln und nutzen Sie stattdessen vorkonfigurierte Erkennungsalgorithmen, die sofort einsatzbereit sind.

Kurz und bündig: Wie der NDR SIEM-Lücken füllt

NDR-Lösungen verbessern die Sicherheitslage eines Unternehmens, indem sie verhaltensbasierte Bedrohungserkennung in Echtzeit, Einblick in den verschlüsselten Datenverkehr, schnelle Reaktion auf Vorfälle und automatische Bedrohungsauswertung bieten.

Durch die Ergänzung von SIEM-Systemen hilft NDR Unternehmen, die Lücken in ihrer Cybersicherheitsstrategie zu schließen und eine umfassendere Verteidigung gegen eine Vielzahl von Bedrohungen aufzubauen.

- Sichtbarkeit in Echtzeit: Sie bieten Echtzeiteinblicke in den Netzwerkverkehr, was dazu beiträgt, Bedrohungen zu erkennen und auf sie zu reagieren, sobald sie auftreten. Dies ergänzt SIEM, das sich häufig auf Protokolldaten stützt und eine Verzögerung bei der Erkennung aufweisen kann.

- Verhaltensbasierte Erkennung: Sie konzentriert sich auf die Analyse des Netzwerkverkehrs und der Endpunkte auf ungewöhnliche oder verdächtige Verhaltensweisen, wodurch Bedrohungen identifiziert werden können, die möglicherweise keine expliziten Protokolleinträge erzeugen. SIEM hingegen ist eher regelbasiert.

- Erkennung von Bedrohungen in großem Maßstab: NDR kann den Netzwerkverkehr im gesamten Unternehmen effektiv analysieren und eignet sich daher gut für große Umgebungen. SIEM hat möglicherweise Schwierigkeiten, detaillierte Analysen in diesem Umfang zu liefern.

- Automatische Einstufung von Bedrohungen: Diese Lösungen nutzen maschinelles Lernen und Verhaltensanalysen, um Sicherheitswarnungen automatisch zu priorisieren und einzuteilen und so die Arbeitsbelastung der Sicherheitsteams zu verringern. SIEM generiert in der Regel eine große Menge an Warnmeldungen, die manuell analysiert werden müssen.

- Einsicht in verschlüsselten Datenverkehr: NDR kann verschlüsselten Datenverkehr untersuchen und so Einblicke in verschlüsselte Bedrohungen geben, die SIEM ohne Entschlüsselungsfunktionen nur schwer analysieren kann.

- Schnelle Reaktion auf Vorfälle: NDR-Lösungen ermöglichen eine schnelle Reaktion auf Vorfälle, indem sie kontextbezogene Informationen über die Quelle und das Ziel von Bedrohungen liefern, die Sicherheitsteams dabei helfen können, schnell zu handeln. SIEM benötigt möglicherweise mehr Zeit, um diese Informationen zusammenzustellen.

- Forensik und Ermittlungen: Diese Lösungen speichern historische Daten über den Netzwerkverkehr und ermöglichen so eine eingehende Forensik und Untersuchung. SIEM speichert zwar Protokolle, verfügt aber oft nicht über den gleichen Detaillierungsgrad beim Netzwerkverkehr.

- Verringerung von Fehlalarmen: Sie konzentrieren sich auf die Reduzierung von Fehlalarmen, indem sie das Netzwerkverhalten korrelieren, Kontext bereitstellen und maschinelles Lernen einsetzen, um echte Bedrohungen zu erkennen. SIEM kann aufgrund seiner Abhängigkeit von Protokollen mehr Fehlalarme erzeugen.

- Integration mit SIEM: NDR-Lösungen können herkömmliche Sicherheitssysteme integrieren und die Fähigkeiten beider Systeme verbessern. NDR kann dem SIEM angereicherte Daten für eine umfassendere Analyse zur Verfügung stellen.

- Cloud- und Hybrid-Umgebungen: NDR-Lösungen erweitern ihre Fähigkeiten zur Sichtbarkeit und Erkennung von Bedrohungen auf Cloud- und Hybrid-Umgebungen.

- Erkennung von Anomalien: Sie zeichnen sich durch die Erkennung von Abweichungen vom normalen Netzwerkverhalten aus, was sie zu einem effektiven Mittel zur Erkennung von Insider-Bedrohungen und Zero-Day-Angriffen macht, bei denen vordefinierte SIEM-Regeln möglicherweise nicht greifen.

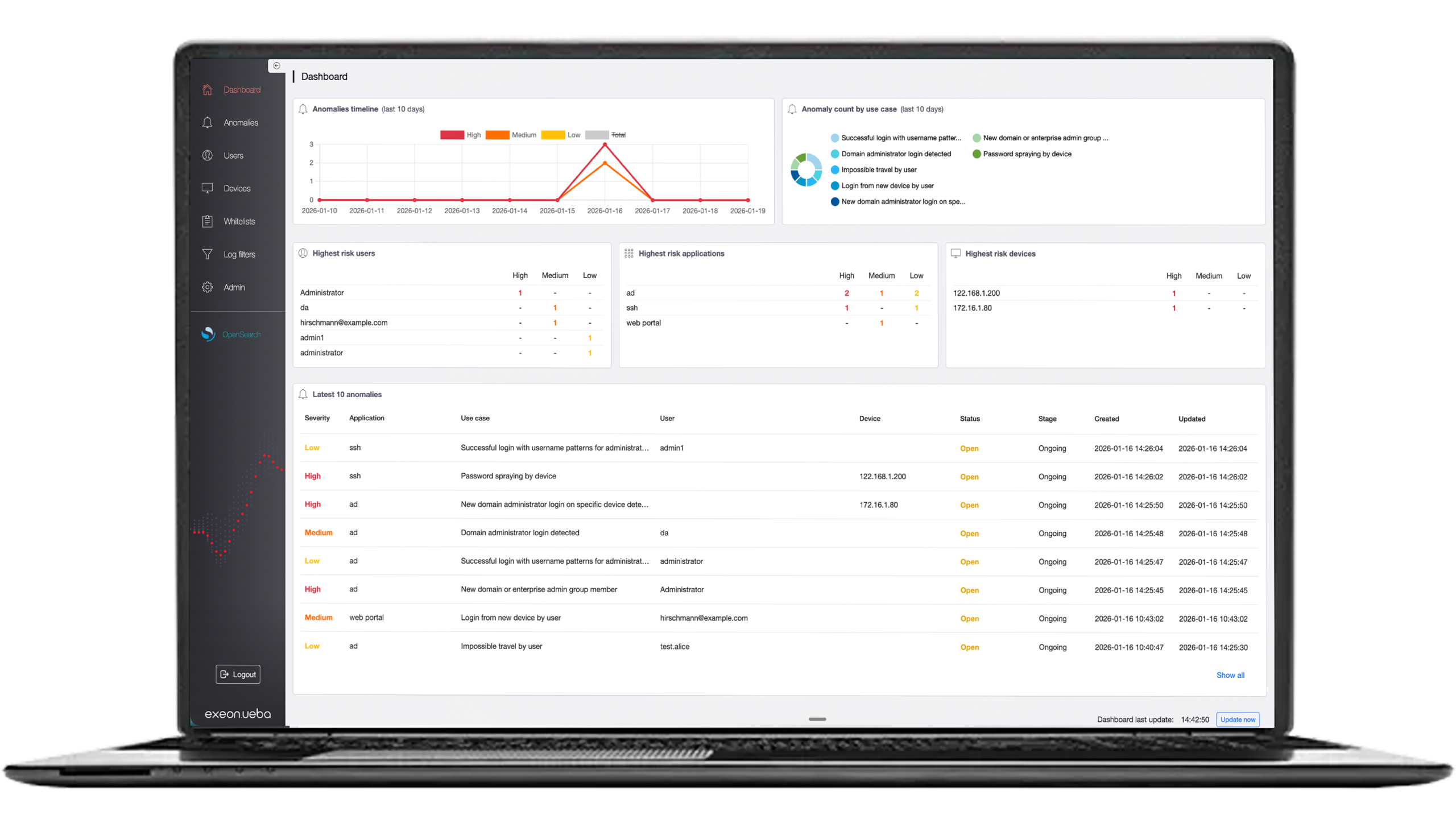

Etablierte use cases und umfassende Erfahrung in der Sicherheitsanalytik

Durch die Nutzung Ihrer aktuellen Datenressourcen haben Sie die Flexibilität zu bestimmen, welche Informationen über Ihr SIEM geliefert werden sollen und welche direkt von Ihren IT-Netzwerkquellen, wie Firewalls und Secure Web Gateways, bezogen werden sollen.

Durch den Einsatz spezieller Algorithmen nutzt Exeon.NDR umgehend etablierte use cases und die langjährige Erfahrung in der Sicherheitsanalyse, um Cyberangriffe und böswillige Insider schnell zu identifizieren. Mühsame manuelle Analysen, komplizierte Regelkonfigurationen, kostspielige Anpassungen oder das Hinzufügen zusätzlicher Hardwaresensoren entfallen.

Die einfache Implementierung von Exeon.NDR kann Ihr SIEM in ein effizientes KI-gesteuertes Netzwerksicherheitssystem verwandeln

Darüber hinaus können alle identifizierten Bedrohungen und Warnungen über eine REST-API nahtlos in Ihr SIEM integriert werden, wodurch Ihre bestehenden Arbeitsabläufe unterstützt werden.

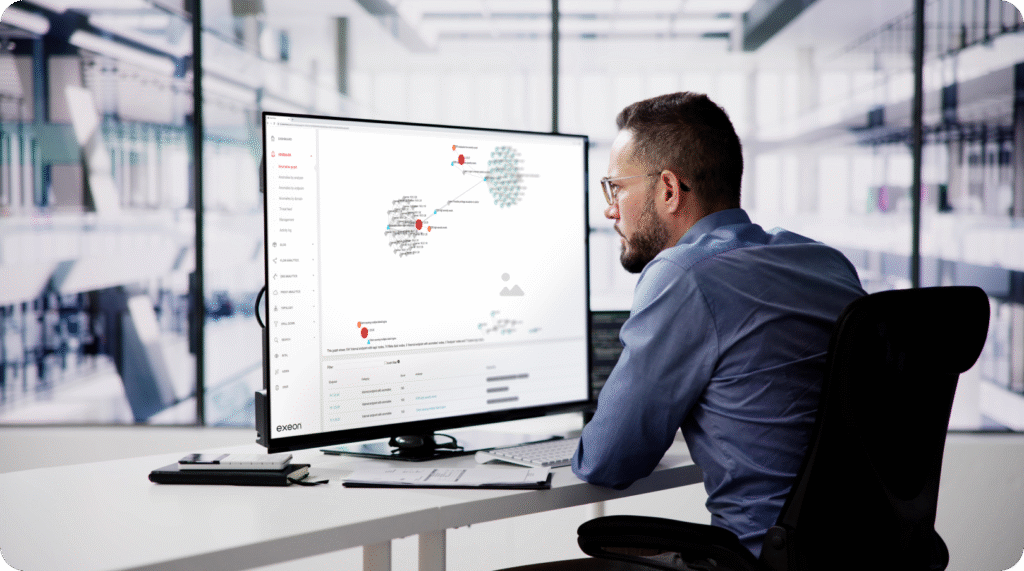

Es stehen zudem einzigartige Visualisierungen zur Verfügung, die Ihnen helfen, die Datenmuster Ihres Netzwerks besser zu verstehen.Die Bereitstellung von Exeon.NDR ist schnell erledigt, da die Lösung Ihre bestehende IT-Infrastruktur direkt als Sensoren nutzt.

Buchen Sie noch heuteIhre kostenlose Führung und Beratung bei uns, um sich das Ganze live anzusehen!