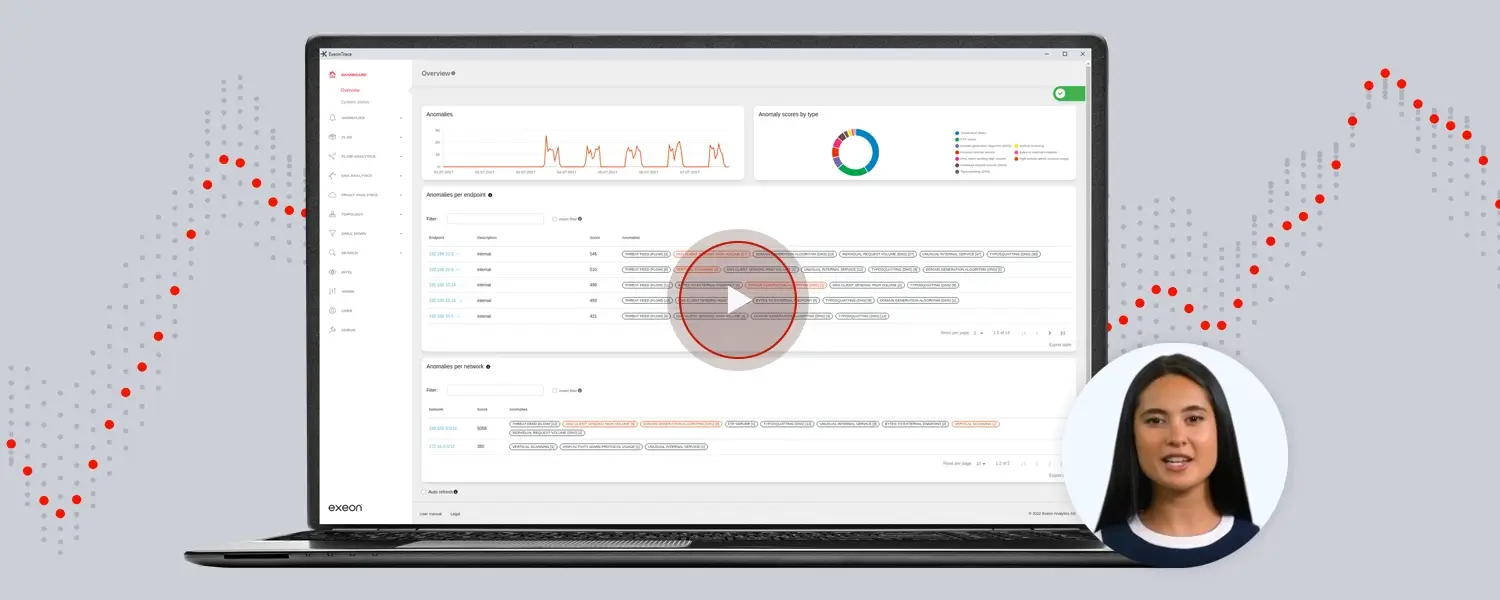

Ergänzen Sie EDR/XDR mit der KI-gestützten Präzision von NDR.

Exeon.NDR bringt EDR/XDR auf die nächste Stufe mit KI-gesteuerter APT-Erkennung und tieferer Netzwerktransparenz, was eine schnellere Reaktion auf Bedrohungen ermöglicht.

Probleme, die EDR/XDR allein nicht lösen kann

EDR/XDR kann keine Angreifer abdecken, die die Agenten des Endpunktschutzes umgehen. NDR bietet Transparenz auf der Netzwerkebene, um blinde Flecken aufzudecken und eine schnellere Erkennung von Bedrohungen zu ermöglichen.

Zero-Day-Schwachstellen

Zero-Day-Exploits verbreiten sich oft innerhalb weniger Stunden rasant im Netzwerk. Klassische Endpoint-Security-Tools erkennen in den seltensten Fällen das erste Anzeichen – das sogenannte Initial Beaconing – und reagieren meist zu spät.

Langsame Reaktionen kosten Zeit – und Sicherheit

Reaktive Sicherheitsansätze erkennen Angriffe oft erst, wenn es bereits zu spät ist. Bis eine signaturbasierte Erkennung anspringt, konnten sich Angreifer häufig schon tagelang unbemerkt im Netzwerk verbergen und ausbreiten.

Blind Spots

Sicherheitsteams kämpfen oft mit einer Flut von Fehlalarmen und verlieren dabei den Blick für tatsächlich kritische Bedrohungen. Verborgene Angriffe bleiben so unentdeckt. Intelligente, kontextbasierte Erkennung ist entscheidend, um echte Gefahren schnell zu identifizieren und gezielt zu reagieren.

Wie Sicherheitsteams von der Integration von NDR profitieren

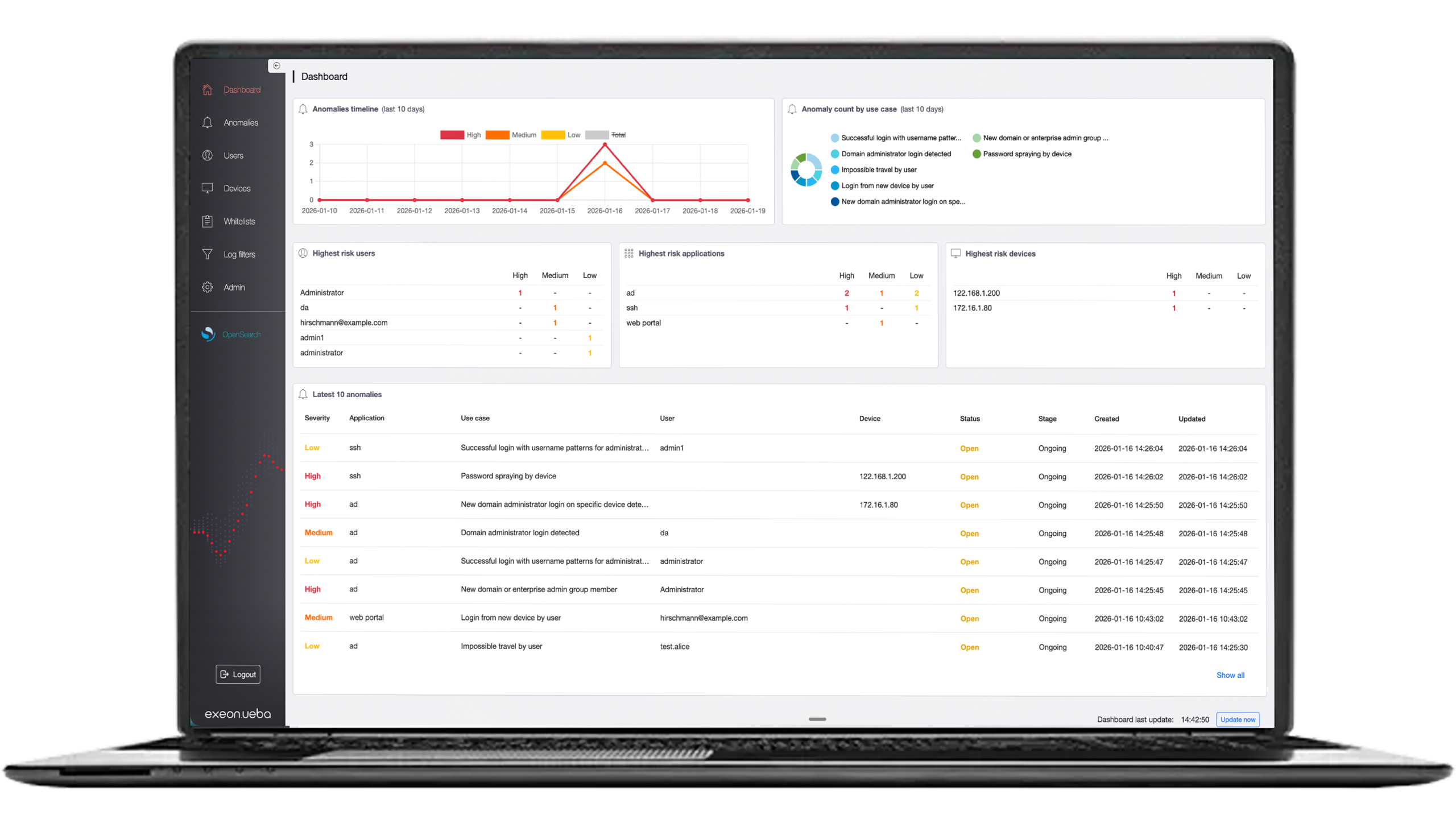

Erweiterte Bedrohungskorrelation und Kontextualisierung

Exeon verschmilzt Netzwerkanomalien mit Endpunkt-, Identitäts- und Cloud-Signalen und deckt so Beaconing, C2 oder Datenexfiltration Aktivitäten, die für EDR allein unsichtbar sind.

- Höhere Erkennungsrate durch die Korrelation mehrerer Datenquellen.

- Umfassende Kill-Chain-Transparenz über Endpunkt- und Netzwerkpfade hinweg.

- Automatische Kontextanreicherung, die Analysten bei der Triage deutlich entlastet und beschleunigt.

Automatisierte Reaktion und Schadensbegrenzung

Echtzeit-Playbooks zur Quarantäne infizierter Hosts oder zum Blockieren bösartiger Datenströme über SIEM / SOAR Integration.

- Die Isolierung auf Netzwerkebene stoppt laterale Bewegungen schnell.

- Risikobasierte Auslöser reduzieren das Alarmrauschen um 80 %.

- Detaillierte Daten über den Vorfall fließen in die Post-Mortem-Forensik ein.

Echtzeit-Erkennung, die EDR/XDR allein nicht leisten kann

Während EDR und XDR sich auf Endpunkte und Protokolle konzentrieren, übersehen sie häufig Bedrohungen, die sich lateral im Netzwerk bewegen. Network Detection and Response (NDR) schließt diese Lücke, indem es Metadaten analysiert, um verdächtiges Verhalten in Echtzeit zu erkennen – selbst in verschlüsselten Umgebungen.

- Volle Transparenz über Ost-West-Verkehr und Bedrohungen, die Endpunkte umgehen.

- Aufdeckung versteckter Aktivitäten wie Beaconing oder ruhender Command-&-Control-Verbindungen.

- Erkennung verschlüsselter und unbekannter Angriffe dank KI-gestützter Netzwerkverhaltensanalyse.

Netzwerktransparenz für hybride Bedrohungen

EDR/XDR sichert zwar Endgeräte und Cloud-Workloads, übersieht aber häufig nicht verwaltete Geräte, verschlüsselte Bedrohungen und seitliche Aktivitäten in hybriden Infrastrukturen. NDR ergänzt dies, indem es Sichtbarkeit auf Netzwerkebene in On-Premise-, Cloud- und IoT-Umgebungen bietet.

- Erkennung von Rogue Assets, nicht verwalteten Endpunkten und nicht autorisierten Anwendungen für eine vollständige Erkennung von Schatten-IT und Geräten.

- Erfasst und überwacht den Datenverkehr in On-Premise-, Multi-Cloud- und Legacy-Umgebungen auf Fehlkonfigurationen und zonenübergreifende Bedrohungen.

- Identifiziert ungewöhnliche Kommunikationsflüsse, die auf Fehlkonfigurationen, ungeschützte Dienste oder nicht autorisierte Zugriffspfade hinweisen können.

Wie Sicherheitsteams von Exeon.NDR profitieren

Vollständige Netzwerktransparenz

Schnellere Erkennung und Reaktion auf Bedrohungen

Agentenlose & skalierbare Bereitstellung

Erfüllen Sie regulatorische Anforderungen wie GDPR, DORA und NIS2 durch umfassende Netzwerküberwachung, lückenlose Audit-Protokolle und detaillierte Bedrohungsforensik. Reduzieren Sie Sicherheits- und Compliance-Risiken, indem Angriffe frühzeitig erkannt und gestoppt werden – bevor sensible Daten exfiltriert oder kompromittiert werden können.

KI-basierte Angriffs- und Anomalieerkennung durch NDR

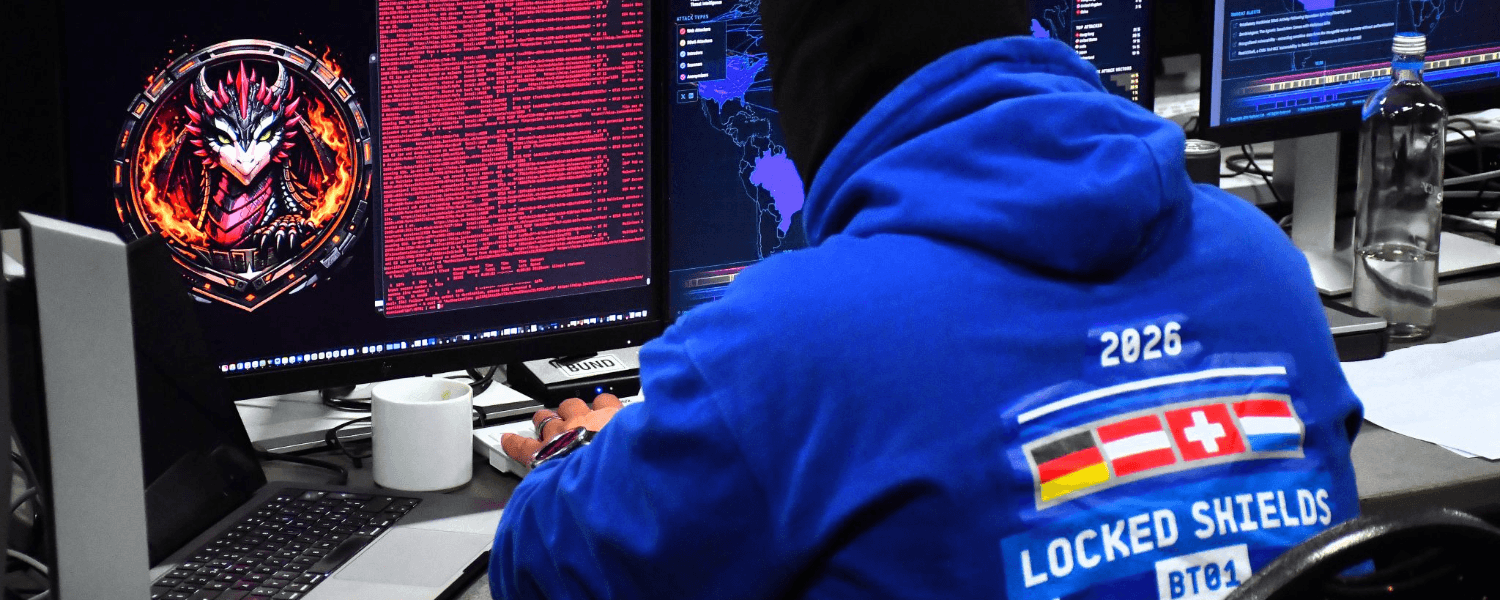

Bewährt bei global agierenden Unternehmen

Verwandte Lösungen für Sie

Skalierbarkeit

Agentenlose, skalierbare Sicherheit, die nicht verwaltete Geräte, IoT- und Cloud-Assets abdeckt – nahtlos integrierbar in Ihre bestehende EDR/XDR-Lösung für eine mühelose Erweiterung.

Deployment

Einblicke von unseren Sicherheitsexperten

Klarheit im Cyber-Dschungel: Fachbeiträge unserer Vordenker im Bereich KI-gestützter Cybersicherheit.

Ihr Leitfaden zur Erkennung von APTs

Ein 24-seitiger Leitfaden über KI-gestützte Erkennung, die aktuelle Bedrohungslandschaft und wie Unternehmen ihre Fähigkeiten zur Erkennung und Reaktion auf Bedrohungen verbessern können.

Sind Sie bereit, Ihr EDR/XDR mit NDR zu verbessern?

Dank Exeon.NDR konnten die Sicherheitsteams die Verweildauer erheblich verkürzen und versteckte Bedrohungen aufdecken.

Sprechen Sie mit uns über die Erkennung und das Stoppen ausgeklügelter Angriffe, bevor sie sich ausbreiten können.