Warum ein Konzept mit mehreren Anbietern eine sichere Idee ist

Was ist "Best-of-Breed"?

Im Zusammenhang mit der Cybersicherheit beinhaltet ein Best-of-Breed-Ansatz die Auswahl der effektivsten Sicherheitstools von verschiedenen Anbietern, um spezifische Sicherheitsanforderungen umfassend zu erfüllen. Ziel ist es, durch die Kombination spezialisierter Lösungen, die sich in ihrem jeweiligen Bereich auszeichnen, eine optimale Leistung zu erzielen und so ein maßgeschneidertes und hocheffektives System oder Verfahren zu schaffen. Aber das klingt nach viel, oder? Hier erfahren Sie, wie Sie bei Ihrer Auswahl erfolgreich sein können!

Einführung

Kürzlich hat der US-Senator Ron Wyden einen Gesetzesvorschlag vorgelegt, der darauf abzielt, die Abhängigkeit von Microsoft in den Regierungsbehörden zu verringern. Trotz der anerkannten Risiken haben diese Behörden an ihrer Abhängigkeit von Microsoft-Produkten festgehalten, wobei sie die Vertrautheit als Hauptgrund anführten. Die Umstellung auf alternative Plattformen ist jedoch mit verschiedenen Herausforderungen verbunden, darunter tief verwurzelte Arbeitsabläufe und Benutzergewohnheiten. Mit der vorgeschlagenen vierjährigen Übergangsfrist sollen Anreize für die Einführung alternativer Plattformen geschaffen werden, die sich durch nahtlose Integrationsmöglichkeiten auszeichnen. Diese Gesetzgebung zielt darauf ab, die Technologieanbieter zu diversifizieren, um die Abhängigkeit von einem einzigen Anbieter zu verringern und sich gegen potenzielle Störungen des Behördenbetriebs zu wappnen, und zwar aus Gründen der Risikominderung und der Behebung von Schwachstellen bei E-Mail-Diensten.

Unabhängig davon, ob Sie die Rolle eines CISO oder eines IT-Managers innehaben oder einfach nur ein großes Interesse an Sicherheitsfragen haben, ist es für den Schutz Ihrer digitalen Ressourcen von größter Bedeutung, die Bedeutung der Entscheidung zwischen einer Single-Vendor- und einer Multi-Vendor-Strategie im IT-Betrieb, insbesondere im Bereich der Cybersicherheit, zu verstehen.

Die Entscheidung für einen Single-Vendor- oder Multi-Vendor-Ansatz in der Cybersicherheit hat einen erheblichen Einfluss auf die Fähigkeit eines Unternehmens, Cyber-Bedrohungen zu erkennen, abzuschwächen und zu bekämpfen, und wirkt sich auf die betriebliche Effizienz, die Kosten und das Gesamtrisiko aus. In dieser Blogserie werden wir uns mit den Feinheiten befassen, Beispiele aus der Praxis vorstellen und Sie zu fundierten Entscheidungen anleiten.

Warum nur ein Anbieter?

Der Single-Vendor-Ansatz bedeutet, dass alle Sicherheitsanforderungen von einem einzigen Anbieter erfüllt werden, wodurch die Beschaffungs-, Bereitstellungs- und Verwaltungsprozesse optimiert werden. Ein einheitliches Anbieter-Ökosystem soll die reibungslose Integration von Sicherheitsprodukten gewährleisten, während gemeinsame APIs und zentralisierte Dashboards die Transparenz und Kontrolle verbessern können. Unternehmen können eine exklusive Beziehung zu einem einzigen Anbieter anstreben, was zu einem besseren Support und kundenspezifischen Entwicklungen führen kann.

In dem Bestreben, die Verbreitung von Tools zu minimieren, versuchen Unternehmen, die Bedrohungsabwehr und -reaktion zu vereinheitlichen, indem sie zu einem integrierten Sicherheitsansatz übergehen und versuchen, sich durch die Einführung einer konsolidierten Sicherheitsplattform über mehrere Angriffsflächen hinweg, einschließlich Netzwerken, Clouds, IoT, Endpunkten und SD-WAN, zu verteidigen, indem sie gemeinsame Technologien nutzen.

Die Konsolidierung bringt Vorteile mit sich, aber es ist auch wichtig, die Herausforderungen zu erkennen und zu bewältigen, die bei dieser Umstellung auftreten.

Die Herausforderungen der "Best-of-Suite"

- Die ausschließliche Abhängigkeit von einem einzigen Anbieter kann dazu führen, dass Unternehmen verwundbar sind, wenn dieser Anbieter auf Probleme stößt oder neuen Bedrohungen nicht angemessen begegnet.

- Die Innovation kann auch durch eine einzige Roadmap eines bestimmten Anbieters eingeschränkt werden, was bedeutet, dass Unternehmen möglicherweise auf die neuesten Entwicklungen anderer Anbieter verzichten müssen.

- Darüber hinaus basieren viele einzelne Sicherheitstools auf proprietären Technologien, die auf bestimmte Zwecke zugeschnitten sind, was zu einem Mangel an Interoperabilität führt und Unternehmen in ein geschlossenes Ökosystem einbindet, was die Flexibilität bei der Anpassung an sich ändernde Sicherheitsanforderungen weiter einschränkt.

- Intern ist der Widerstand gegen Veränderungen DIE große betriebliche Herausforderung bei der erfolgreichen Einführung konsolidierter Sicherheitsplattformen, da die Mitarbeiter oft an die bestehenden Tools und Arbeitsabläufe gewöhnt sind und sich gegen Veränderungen sträuben.

- Kompatibilitätsprobleme einer Plattformlösung mit Altsystemen stellen eine weitere Herausforderung dar.

- Das Vertrauen der Mitarbeiter in die bestehenden Systeme ist oft an eine Person gebunden, deren mögliches Ausscheiden schwer zu gewährleisten ist, ohne die Sicherheit oder die Geschäftskontinuität zu beeinträchtigen.

Auch wenn die Verwaltung mehrerer Anbieter mehr Aufwand und Ressourcen erfordert, kann die Sicherstellung von Integration, Interoperabilität und Koordination eine Herausforderung sein, da Unternehmen Beziehungen zu mehreren Anbietern unterhalten müssen. Es ist jedoch von entscheidender Bedeutung zu erkennen, dass die Konsolidierung der Cybersicherheit ein langfristiges Unterfangen ist, das eine durchdachte Planung, eine sorgfältige Ausführung und einen proaktiven Ansatz zur Bewältigung der sich entwickelnden Bedrohungen erfordert. Der Erfolg dieses Unterfangens hängt von einem strategischen Management der Anbieterbeziehungen, einer gründlichen Planung und der Bereitschaft ab, sich angesichts der dynamischen Cybersicherheitslandschaft anzupassen.

Eine bunte Mischung: Maximale Sicherheit mit Best-of-Breed

Und hier kommt der Best-of-Breed-Ansatz ins Spiel: Ein Multi-Vendor-Ansatz im Sicherheitsbereich bietet zahlreiche Vorteile, die den Betrieb und die Sicherheitslage eines Unternehmens erheblich verbessern können. Eine Multi-Vendor-Strategie ermöglicht es Unternehmen, die beste Lösung für jeden spezifischen Sicherheitsbereich auszuwählen und die Produkte je nach Effektivität zu kombinieren, um alle Anforderungen umfassend zu erfüllen. Dieser maßgeschneiderte Ansatz stellt sicher, dass die Systeme genau auf die Bedürfnisse des Unternehmens abgestimmt sind und die Effizienz und Effektivität maximiert wird.

Verschiedene Anbieter bringen unterschiedliche Bedrohungsdaten, Erkennungstechniken und Reaktionsmöglichkeiten mit und stärken die Gesamtsicherheit durch die Nutzung von Spezialwissen. Eine schnellere Kapitalrendite (ROI) ist ein weiterer überzeugender Vorteil, da Best-of-Breed-Lösungen aufgrund ihres fokussierten Umfangs und ihrer leichten Verständlichkeit eine schnellere Implementierung und einen schnelleren ROI bieten.

Darüber hinaus bieten diese Lösungen den Sicherheitsarchitekten die nötige Flexibilität, um ihre Visionen effektiv umzusetzen, und die Möglichkeit, die Herausforderungen einzelner Anbieter zu kompensieren.

Best-of-Breed-Systeme bieten möglicherweise mehr Funktionen als nötig und stellen andere Anforderungen. Mögliche zusätzliche Kosten aufgrund höherer Infrastrukturanforderungen werden jedoch in der Regel durch die einfachere Implementierung und Aktualisierung mehr als ausgeglichen. Eigenständige Softwarelösungen sind einfacher zu implementieren und nahtlos zu aktualisieren, wodurch Unterbrechungen minimiert werden. Vor allem die Verteilung der Verantwortung auf mehrere Anbieter verringert das Risiko der Anbieterbindung und gewährleistet eine kontinuierliche Entwicklungsunterstützung.

Best-of-Breed-Landschaften bieten außerdem eine präzise Abdeckung, die genau auf spezifische und hochspezialisierte Anforderungen eingeht und so die Anpassungsfähigkeit und Flexibilität des Unternehmens angesichts der sich entwickelnden Bedrohungen verbessert. Moderne Sicherheitsteams schätzen die vollständige Kontrolle über ihre Sicherheitsdaten und kombinieren Signale aus verschiedenen Lösungen, um Prioritäten auf der Grundlage spezifischer Geschäftsanforderungen zu setzen und ihre Sicherheitsstrategie entsprechend anzupassen.

Es mag zwar mehr kosten und länger dauern, Systeme einzurichten, um Signale von verschiedenen Einzellösungen auszuwerten, aber es ermöglicht ausgereiften Sicherheitsteams, eine auf ihre Geschäftsanforderungen zugeschnittene Sicherheitsstrategie zu entwickeln, mit der Flexibilität und Anpassbarkeit, die Unternehmen mit unterschiedlichen Sicherheitsanforderungen und Prioritäten benötigen.

Die Vorteile eines Best-of-Breed-Ansatzes - wie Unabhängigkeit, Flexibilität, Kostenkontrolle und schnelle Reaktion auf Sicherheitsbedrohungen - machen ihn zu einer attraktiven Option. Durch die Nutzung der Stärken mehrerer spezialisierter Lösungen können Unternehmen der Zeit voraus sein und die Komplexität der modernen digitalen Landschaft mit Zuversicht meistern.

Es braucht (mindestens) zwei für die Sicherheit

Ein Beispiel für den Multi-Vendor-Ansatz ist die SOC Visibility Triad - sie integriert Security Information and Event Management (SIEM), Endpoint Detection & Response (EDR) und Network Detection & Response (NDR) Technologien, um die Fähigkeit eines Unternehmens zu stärken, Sicherheitsvorfälle umfassend zu identifizieren und darauf zu reagieren.

Während SIEM die Zusammenführung von Protokollen erleichtert, konzentriert sich EDR auf Endpunkte und NDR untersucht den Netzwerkverkehr. SIEM-Systeme sammeln und konsolidieren Protokolle aus verschiedenen Quellen in der gesamten Infrastruktur eines Unternehmens, die unter anderem den Netzwerkverkehr, Systemereignisse und Benutzeraktivitäten umfassen. Das Hauptziel von SIEM ist es, einen zentralen Überblick über Sicherheitsereignisse und Vorfälle zu geben. EDR-Lösungen konzentrieren sich auf Endpunkte, einschließlich Workstations, Server und mobile Geräte, und bieten Echtzeitüberwachung und Bedrohungserkennung auf Endpunktebene.

NDR-Lösungen hingegen konzentrieren sich auf die Untersuchung des Netzwerkverkehrs und der Kommunikation zwischen den Geräten und arbeiten auf der Netzwerkebene, indem sie Netzwerkpakete und -ströme analysieren. Mithilfe von Verhaltensanalysen, maschinellem Lernen und der Erkennung von Anomalien identifizieren NDR-Tools unregelmäßiges Netzwerkverhalten und ermöglichen so die Erkennung von Seitwärtsbewegungen, Datenexfiltration und anderen netzwerkbasierten Bedrohungen.

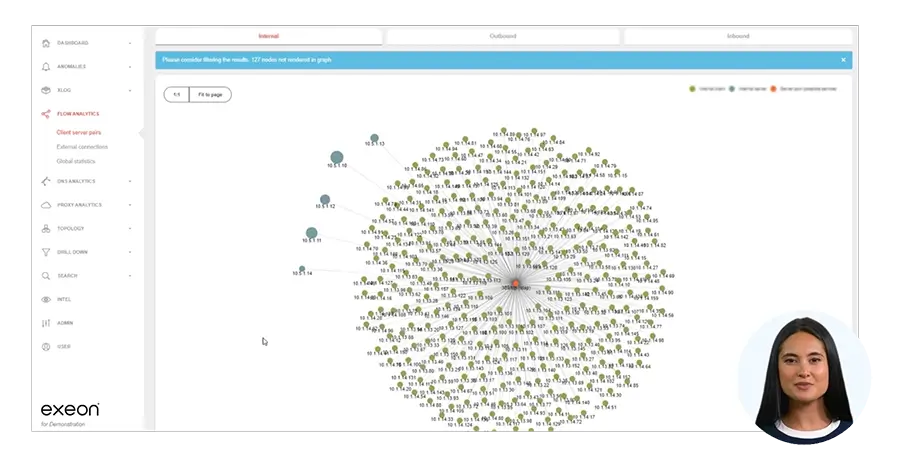

Exeon.NDR ist ein Beispiel für eine NDR-Lösung, die den Netzwerkverkehr in Echtzeit sichtbar macht, verdächtige Muster erkennt und schnelle Reaktionen von Sicherheitsteams ermöglicht. Sie spielt eine entscheidende Rolle bei der Identifizierung von netzwerkbasierten Bedrohungen und gewährleistet einen umfassenden Einblick in die gesamte Infrastruktur. Als Best-of-Breed-Lösung profitiert sie von jahrelanger Erfahrung und einzigartigem Know-how. Eine optimierte Implementierung beschleunigt den Return on Investment (ROI) und ermöglicht es Sicherheitsarchitekten, ihre Visionen effektiv umzusetzen.

Möchten Sie es in Ihrer Freizeit und ohne Verpflichtungen sehen? Sehen Sie sich unten unsere Aufzeichnung zur Erkennung von und Reaktion auf Malware-Angriffe an!

Best-of-Breed in Aktion sehen

Sehen Sie sich diese aufgezeichnete Demonstration eines Malware-Angriffs an, um genau zu sehen, wie Exeon.NDR funktioniert.