In diesem Artikel stellen wir einige Ideen vor, wie man die Ausnutzung (d.h. den Missbrauch) von Schwachstellen in Netzwerkgeräten aufspüren und verfolgen kann und wie Network Detection and Response (NDR) eine solche Analyse unterstützt. Wenn Sie im Bereich der Cybersicherheit arbeiten, ist Ihnen die folgende Schlagzeile vertraut:

Die Sicherheitslücke XY auf Produkt Z kann es einem nicht authentifizierten Benutzer ermöglichen, über speziell gestaltete Anfragen an den Netzwerkdienst 1234/tcp unautorisierten Code oder Befehle auszuführen.

Eine der ersten Fragen, die die Teams zur Erkennung von Bedrohungen oder zur Reaktion auf Vorfälle zu beantworten versuchen, lautet: "Wurde die Schwachstelle bereits ausgenutzt?". Und oft fehlen die erforderlichen Netzwerkprotokolle für Hardware-Geräte. Unter anderem müssen die folgenden Fragen beantwortet werden:

- Welche Endpunkte sind wann mit diesem Netzdienst verbunden?

- Welche ausgehenden Verbindungen wurden von diesem Netzwerkgerät hergestellt?

- Wie ist es möglich, den Netzwerkdienst und das Netzwerkgerät von nun an zu überwachen?

UnserProdukt Exeon.NDR deckt die folgenden use cases eine solche Erkennung und Analyse von Sicherheitsvorfällen ab.

- Die eingebauten Netzwerkerkennungen zeigen Clients, die neu auf diesen verwundbaren Port zugreifen, basierend auf dem erlernten allgemeinen Verhalten.

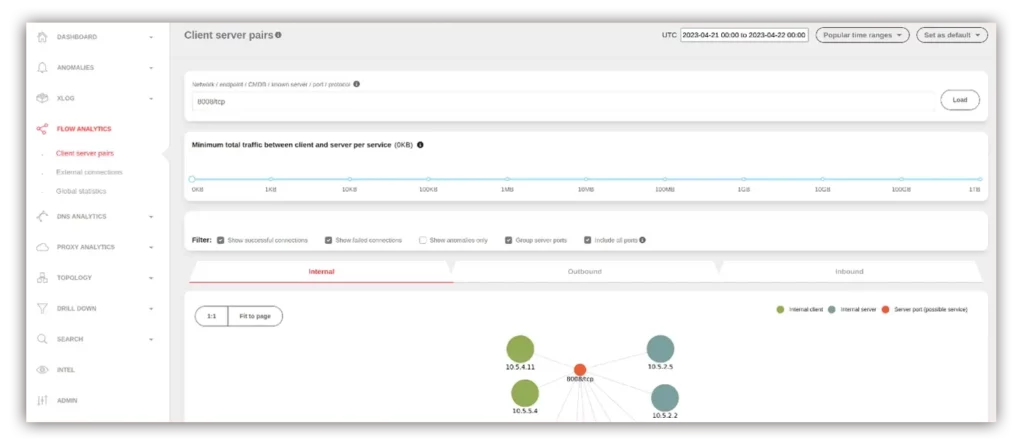

- Holen Sie sich die Sichtbarkeit zu den Flussprotokollen in Active Services oder Flow Analytics zu prüfen:

- ob es Verbindungen zu/von diesem Rechner gibt, indem Sie nach der IP oder dem Port suchen (z. B. 1234/tcp)

- wie hoch das Verkehrsaufkommen für diesen Anschluss ist, indem Sie die Tabelle unterhalb des Diagramms in Flow Analytics prüfen

- wie sich die Verbindungen/Ports im Laufe der Zeit verändert haben

Erstellen Sie neue Erkennungen speziell für:

- Verbindungen und Verkehrsaufkommen an dem Anschluss oder dem Netzwerkgerät im Allgemeinen und

- Verbindungen und Datenverkehr von diesem Netzwerkgerät zum Rest des Netzwerks

- Durch die Erstellung von XLOG-Tags für diesen Port oder diese IP für erfolgreiche Verbindungen oder Verkehrsaufkommen und entsprechende Analysatoren für diese Tags.

Schaffen Sie neue Erkenntnisse und Maßnahmen für Ihr Incident Response Team:

- Automatisch erkennen, wo und wie ein Angriff erfolgte

- Das IR-Team kann den Schaden sofort eindämmen

- Beseitigen Sie die Ursache des Vorfalls

- Für jeden Fall, in dem das Incident Response Team ein neues Teammitglied bekommt 😊.

Noch besser mit maschinellem Lernen

Network Detection and Response im Allgemeinen und Exeon.NDR mit seinen Machine Learning-Kapazitäten im Besonderen können Schwachstellen und Angriffsvektoren in Ihrem Netzwerk auf folgende Weise erkennen und beheben:

Umfassende Datenerfassung und Verkehrsüberwachung:

Unsere NDR-Lösung sammelt und analysiert kontinuierlich Netzwerkdaten wie Protokolldaten, Paketdaten, Datenflüsse und andere relevante Informationen. So erhalten Sie einen umfassenden Einblick in die Netzwerkaktivitäten und geben SOC-Teams ein sehr gutes Werkzeug an die Hand, um potenzielle Bedrohungen oder Sicherheitsvorfälle zu erkennen und zu beheben.

Verhaltensanalyse:

Wir verwenden Algorithmen des maschinellen Lernens, um die Basislinie des normalen Netzwerkverhaltens zu erkennen. Durch die Analyse historischer Daten lernen unsere Algorithmen, was für das Netzwerk "normal" ist (seine Kommunikationsmuster, der typische Datenfluss und -verkehr, die verwendeten Anwendungen und Dienste einer Instanz usw.).

Mithilfe von Algorithmen des maschinellen Lernens kann Exeon.NDR Abweichungen von der etablierten Basislinie erkennen (verdächtige Verbindungen, ungewöhnliche Datenübertragungen außerhalb von Mustern, laterale Bewegungen, Datenexfiltration), usw. und unerwartete Ereignisse oder ungewöhnliche Muster identifizieren und somit den NDR alarmieren.

Verhaltensprofilierung:

Algorithmen des maschinellen Lernens können Verhaltensmuster für jeden Benutzer oder jedes Gerät innerhalb des Netzes erstellen. Durch das Verständnis des typischen Nutzer- und Geräteverhaltens kann das System Abweichungen von diesen Profilen erkennen, die auf kompromittierte Konten oder Geräte hinweisen können.

Mithilfe von maschinellem Lernen können wir Bedrohungen in Echtzeit erkennen und auf sie reagieren, wodurch die Zeit zwischen Erkennung und Reaktion verkürzt wird. Indem wir SOC-Teams alarmieren, ermöglichen wir eine rasche Eindämmung potenzieller Bedrohungen.

Schnell und effizient:

Da unser System dank des maschinellen Lernens kontinuierlich aus neuen Daten lernt und seine Erkennungsgenauigkeit im Laufe der Zeit verbessert, können falsch-positive Meldungen reduziert werden, und die SOC-Teams können sich besser auf echte Bedrohungen konzentrieren. Außerdem können wir dank des maschinellen Lernens auch riesige Datenmengen überwachen, bei denen regelbasierte Systeme längst ineffizient geworden wären.

Sind Sie an einer Führung durch das Schweizer Netzwerküberwachungs-Tool mit einem unserer Cybersecurity-Experten interessiert? Vereinbaren Sie noch heute einen kostenlosen Beratungstermin.