Vor einigen Jahren wurden weltweit Hunderttausende von Microsoft Exchange-Servern gehackt, wobei die DACH-Region besonders betroffen zu sein scheint. In der Tat wurden vier Zero-Day-Schwachstellen in lokalen Microsoft Exchange-Servern entdeckt.

Dieser Artikel erklärt, wie Exeon.NDR helfen kann, das Eindringen durch automatische und manuelle Netzwerkanalyse zu erkennen.

Ein Überblick über den Microsoft Exchange-Hack

Microsoft hat in den letzten Tagen über einen massiven Angriff auf seinen Exchange Server berichtet. Angreifer sind über vier Sicherheitslücken erfolgreich in die Microsoft Exchange Server-Versionen 2013 bis 2019 eingedrungen. Obwohl das Ausmaß des Angriffs noch nicht bekannt ist, dürfte er Hunderttausende von Organisationen weltweit betreffen, was ihn zu einem der bisher bedeutendsten Angriffe macht. Schlimmer noch: Laut den IT-Sicherheitsexperten von Kaspersky gehören Deutschland und die Schweiz zu den am stärksten betroffenen Ländern.

Den Hackern gelang es, in die betroffenen Systeme einzudringen und sogenannte Web-Shells zu installieren. Über diese können sie auch nach den Sicherheitspatches auf die Exchange-Server und Mails zugreifen.

Gefährlich ist, dass Angreifer die Web-Shell nutzen können, um zusätzliche Malware-Tools im Unternehmensnetzwerk einzusetzen, z. B. PowerShell-Skripte, Mimikatz oder Cobalt Strike. Dadurch sind die Opfer der Gefahr ausgesetzt, dass sich die Angreifer im gesamten Netzwerk ausbreiten, Daten kompromittieren, stehlen und gegen Lösegeld verschlüsseln(Ransomware-Angriff), während sie vorrücken.

Das Ausmaß des Angriffs hat ein bisher nicht gekanntes Ausmaß. Seriöse Sicherheitsmedien berichten, dass die Web-Shell mit hoher Wahrscheinlichkeit auf Servern installiert wurde, selbst wenn diese noch am Tag der Ankündigung gepatcht wurden. Diejenigen, die noch keine Patches installiert haben, sind mit hoher Wahrscheinlichkeit von dem Angriff betroffen.

Angesichts dieser kritischen Situation hat die US-Behörde für Cybersicherheit und Infrastruktursicherheit (CISA) eine Dringlichkeitsanweisung herausgegeben: Alle zivilen und von der Regierung betriebenen Microsoft Exchange-Server sollten sofort aktualisiert oder, falls erforderlich, von den Systemen getrennt werden.

Wie Exeon hilft, kompromittierte Server zu erkennen

Obwohl es sich um einen sehr ausgeklügelten Angriff handelt, hilft das KI-Sicherheitsprodukt von Exeon dabei, den Einbruch zu erkennen. Die Erkennung stützt sich hauptsächlich auf zwei Funktionen von Exeon.NDR:

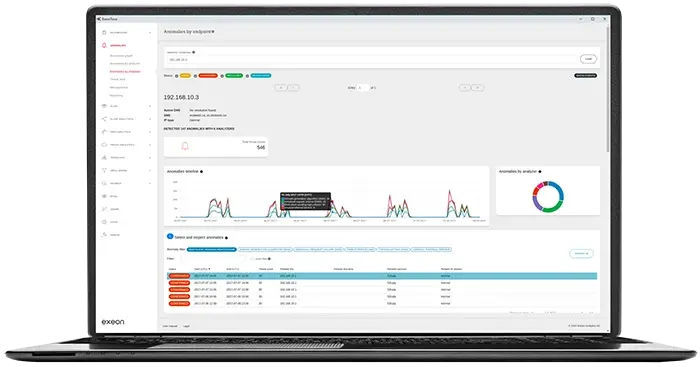

1. Automatisierte Analyse des Netzwerkverkehrs

Exeon verfügt über mehrere Modelle zur Erkennung unregelmäßiger Datenströme und Muster, die auftreten, wenn Angreifer versuchen, sich innerhalb eines Netzwerks auszubreiten (interne Aufklärung, seitliche Bewegung und Datenexfiltration). Wir empfehlen, die von Exeon.NDR ausgelösten Alarme für vor Ort installierte Microsoft Exchange Server mit höchster Priorität zu behandeln. Typische Anomalien sind:

- Vertikale Abtastung (Durchfluss)

- Horizontale Abtastung (Durchfluss)

- Neue interne Dienste und neue eingehende Verbindungen (Flow)

- Ausgehende Verbindungen zum neuen Anschluss/Server/Dienst (Fluss)

- Bytes zum externen Endpunkt (Fluss)

- Befehl und Kontrolle (Proxy)

- DNS-Volumen (Proxy & DNS)

- Domänenerzeugungsalgorithmus (Proxy & DNS)

Abhängig von den Anwendungen, die auf den Exchange-Servern laufen, können einige dieser Kommunikationsmuster von der automatischen Erkennung nicht erkannt werden. Wir empfehlen daher dringend, zusätzlich zur automatischen Erkennung eine manuelle Analyse durch Exeon.NDR durchzuführen.

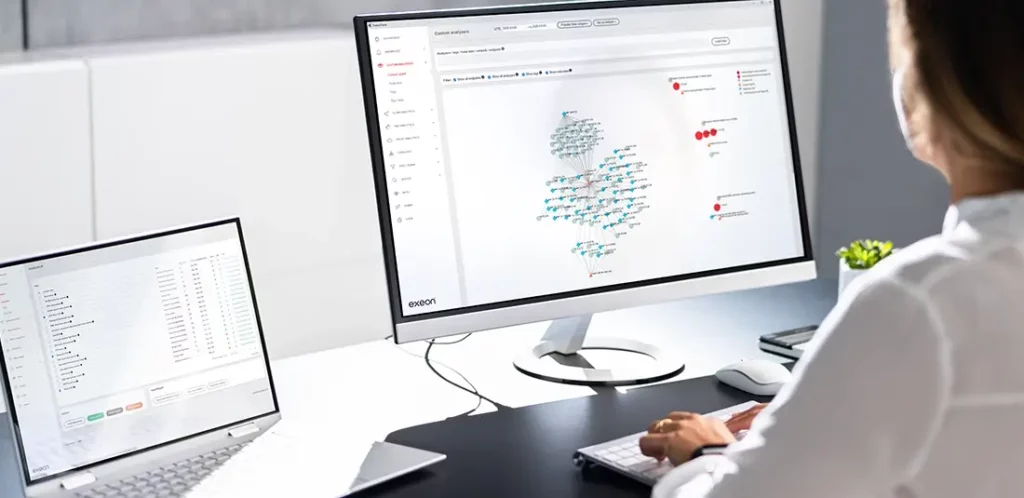

2. Untersuchung der Kommunikationsmuster von Microsoft Exchange-Servern

Die Flussvisualisierung "Client-Server-Paare" ist für diese Untersuchung besonders leistungsstark. Dort kann ein Analytiker nach den Exchange-Servern filtern, indem er deren IPs in die Suchleiste oben auf der Seite eingibt. Wir empfehlen, die drei Verbindungsmatrix-Visualisierungen (interner Verkehr/ausgehender Verkehr/eingehender Verkehr) hinsichtlich der folgenden Aspekte zu überprüfen:

Client-Server-Paare - Intern:

- Gibt es Anzeichen für Seitwärtsbewegungen? Beispielsweise kommuniziert der Server neuerdings mit anderen internen Geräten über SSh (Port 22/TCP), RCP (Port 135/TCP), SMB (Port 445/TCP), WinRm (Port 5985/TCP und 5986/TCP).

- Gibt es eine erhöhte Kerberos- (Port 88) oder LDAP-Aktivität?

Client-Server-Paare - Ausgehend:

- Stellt der Server als Client Verbindungen her, die nicht erklärt werden können?

Client-Server-Paare - Eingehend:

- Gibt es Verbindungen mit großen Mengen an ausgehenden Daten?

- Gibt es Verbindungen von Kunden aus unerwarteten geografischen Regionen?

- Gibt es Verbindungen über Fernsteuerungs-/Verwaltungstools? Zum Beispiel das Remote Desktop Protocol (RDP) auf Port 3389.

Zuversicht durch umfassende Sichtbarkeit

Zusammenfassend lässt sich sagen: Sofern auf dem Exchange-Server nicht bereits vor dem Angriff Anwendungen vorhanden waren, die ähnliche Datenflüsse erzeugt haben, erkennt Network Detection & Response von Exeon die Anomalien mit hoher Wahrscheinlichkeit automatisch.

Die zusätzliche manuelle Analyse des Exchange-Servers durch die Verkehrsvisualisierung von Exeon.NDR gibt Ihnen zusätzliche Sicherheit. Für weitere Details, sehen Sie sich die Demo-Videos unten an.