CISO-Herausforderung #7

Für Sicherheitsanalysten ist es aufwändig, die im SIEM gespeicherten Daten zu analysieren

SIEM-Abfragen sind in der Regel sehr rechenintensiv, da eine grosse Menge unverarbeiteter Daten analysiert werden muss. Darüber hinaus verfügen SIEMs in der Regel nur über sehr wenige vordefinierte, netzwerkspezifische Anwendungsfälle, was die SIEM-Analyse für Sicherheitsanalysten umständlich macht.

Der Ansatz von Exeon

Wie Exeon diese CISO-Herausforderung angeht

- Die Algorithmen von ExeonTrace verarbeiten die Eingabedaten zu einer Graphdatenbank, welche die Datengrösse im Vergleich zu den Eingabedaten um den Faktor x100 reduziert

- Dies macht die Datenanalyse und das Threat Hunting von ExeonTrace sehr leistungsfähig

- ExeonTrace verfügt über vordefinierte Anwendungsfälle, die manuelle Abfragen überflüssig machen

- Intuitive Visualisierungen unterstützen die Arbeit der Sicherheitsanalysten

Vorteile für CISOs und Sicherheitsteams

Wie CISOs und Sicherheitsteams von Exeon’s Ansatz profitieren

- Leichtgewichtige Graphdatenbank-Analysen beschleunigen die Geschwindigkeit von Abfragen

- Vordefinierte Anwendungsfälle reduzieren die manuelle Arbeit von Sicherheitsanalysten

- Out-of-the-box Visualisierungen für das Threat Hunting

- Effizienzgewinn für SOCs

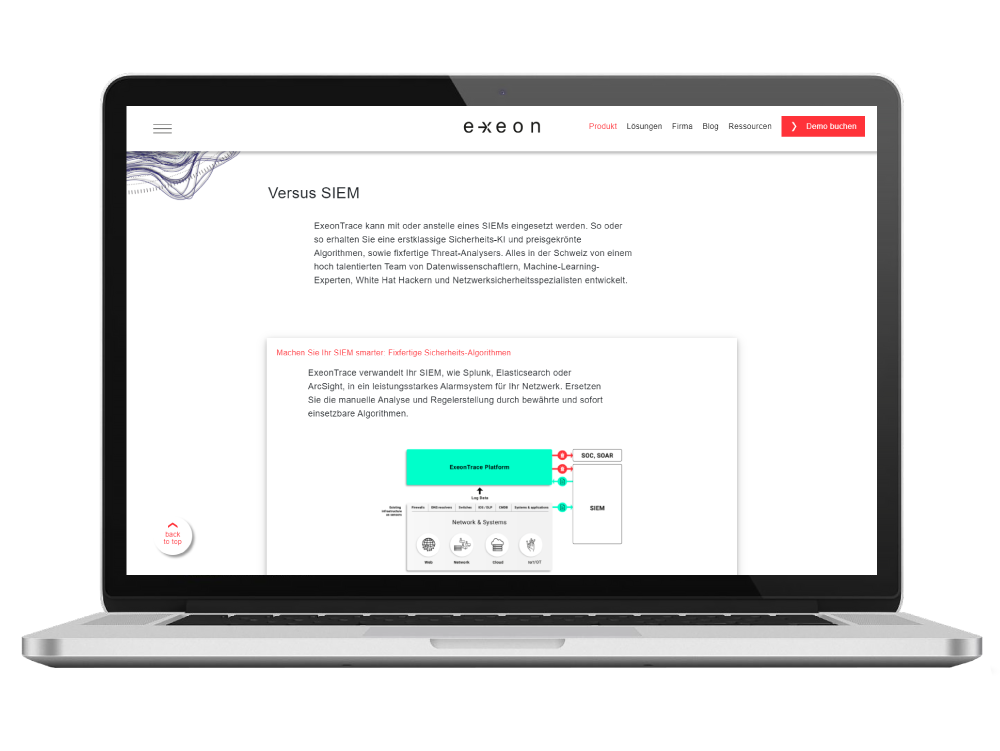

ExeonTrace vs. SIEM

NDR, der intelligentere Weg

ExeonTrace kann mit oder anstelle eines SIEMs verwendet werden. In beiden Fällen erhalten Sie erstklassige Sicherheits-KI und preisgekrönte Algorithmen in Kombination mit vorgefertigten threat analyzers, die in der Schweiz von einem hochtalentierten Team aus Datenwissenschaftlern, ML Experten, White-Hat-Hackern und Netzwerksicherheitsspezialisten entwickelt wurden.

Hauptvorteile von ExeonTrace

Umfassende Visibilität

Überwachung Ihres gesamten IT/OT Netzwerk, um schädliche Angriffsmuster und Schwachstellen (beeinträchtigte Dienste, Schatten-IT usw.) in Echtzeit zu identifizieren.

Keine Beeinträchtigung durch Verschlüsselung

Die Algorithmen werden durch verschlüsselte Dateninhalte nicht beeinträchtigt, da zur Erkennung von Angriffsmustern Metadaten Analyse verwendet wird, und nicht zur Deep Packet Inspection.

Leichtgewichtige Protokolldaten

Analyse von leichtgewichtigen Netzwerkprotokolldaten anstelle von Traffic Mirroring. Metadaten können aus vorhandenen Netzwerkquellen (Switches, Firewalls usw.) ohne Hardware-Sensoren exportiert werden.

Entwickelt in der Schweiz

Als etablierte Schweizer NDR-Lösung, die auf einem Jahrzehnt Forschung an der ETH Zürich basiert, halten wir ein hohes Mass an Innovation und Datenschutz aufrecht, was sich in unsere ExeonTrace-Plattform widerspiegelt.