Bessere Netzwerkerkennung ohne blinde Flecken

Exeon vs. Darktrace

Eigenschaften

Maschinelles Lernen

Skalierbarkeit

Exeon

Transparente White-Box-Modelle können vom Benutzer angepasst und erweitert werden

Vollständig agentenlos

Darktrace

Warum Exeon die gewählte Plattform ist

Volle Sichtbarkeit ohne Hardware

Vollständiger Einblick in physische, virtuelle und Cloud-Netzwerke mithilfe einer leichtgewichtigen Protokollanalyse, die nicht durch Verschlüsselung beeinträchtigt wird.

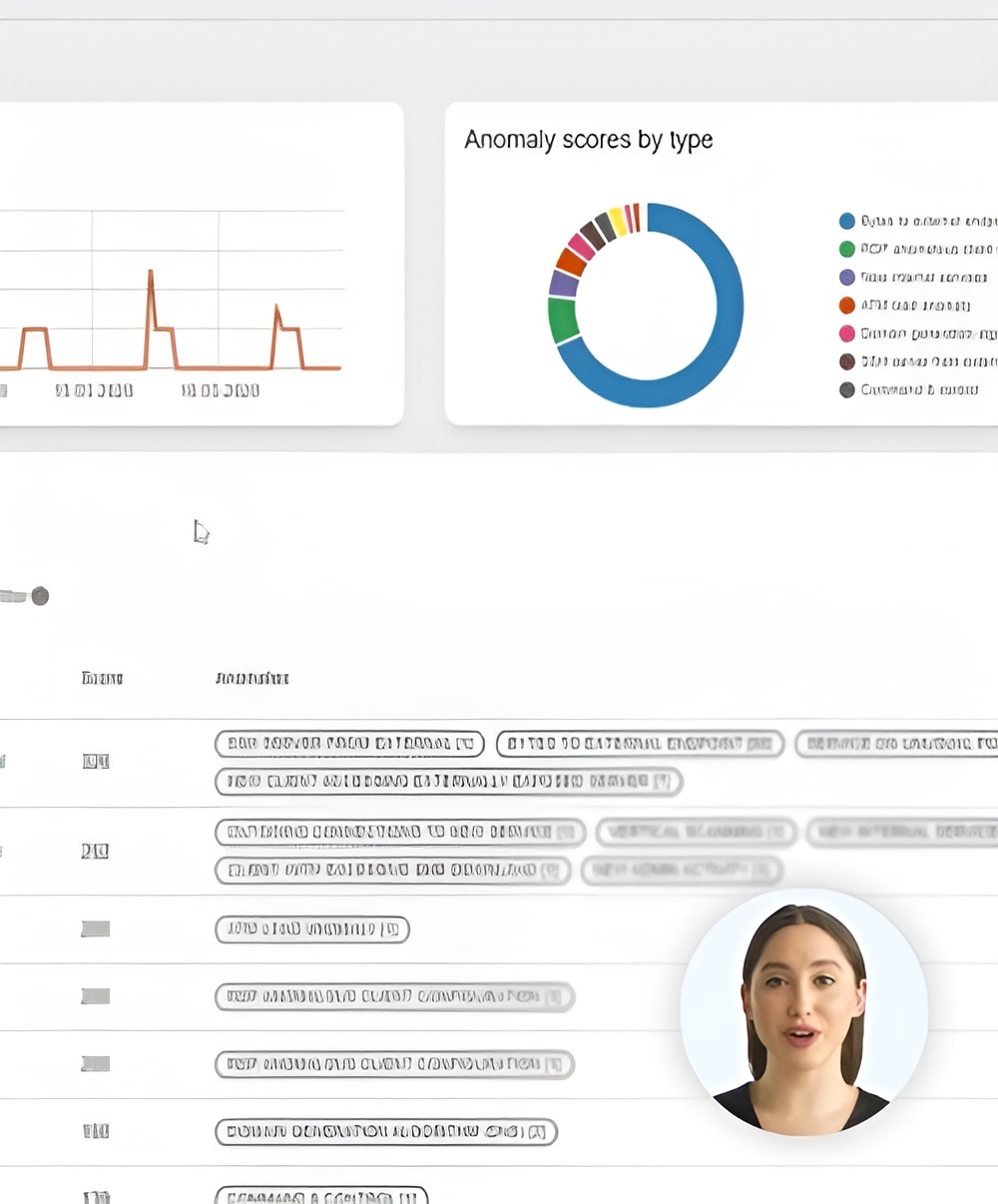

Effiziente Erkennung mit minimalen Warnmeldungen

Hochentwickeltes maschinelles Lernen sorgt für eine effiziente Erkennung und vermeidet gleichzeitig eine Ermüdung durch zu viele Fehlalarme.

Schnelle Bereitstellung und nahtlose Integration

Exeon ist schnell einsatzbereit, lässt sich nahtlos in bestehende Toolsintegrieren und bietet umfassende Schutz-Frameworks wie MITRE ATT&CK.

Warum unsere Kunden uns vertrauen

CISO, SWISS International Airlines

"Als Schweizer Nationalairline treibt uns die Leidenschaft für aussergewöhnliche Leistungen im Sinne unserer Leitsätze an. Eine stabile und sichere IT ist die wichtigste Grundlage für einen exzellenten Kundenservice. Für die Sicherheit der SWISS IT setzen wir Exeon als zentrales Cybersecurity-Tool ein, das vollständig von unserem langjährigen Partner Reist Telecom AG verwaltet wird. Eine perfekte Kombination und Lösung, um unser Netzwerk zu überwachen und Anomalien schnell zu erkennen."

Leiter Infrastruktur & Anwendungen, 3 Banken IT

"Wir schätzen vor allem die umfassende Netzwerktransparenz, die uns Exeon.NDR bietet.

Die Anomalieerkennung ist zudem äußerst präzise und ermöglicht es unseren Analysten, sich auf die wesentlichen Bedrohungen zu konzentrieren."

Netzwerk- und Sicherheitsingenieur, Solothuner Spitäler

"Exeon ist unser Cybersicherheits-Alarmsystem, das uns bei Netzwerkanomalien alarmiert. Die intuitive Benutzeroberfläche der Plattform hat uns überzeugt – ein Werkzeug, das unsere Daten und unser Netzwerk zuverlässig überwacht und sichert."

Stärkung der Sicherheitsteams weltweit

Exeon.NDR in Aktion

Sehen Sie selbst, wie unsere KI-gesteuerte, verschlüsselungsagnostische Technologie Transparenzlücken schließt, die andere Sicherheitstools hinterlassen - sehen Sie sich unsere use cases an.

Wie KI bei der Bedrohungsanalyse hilft

Weniger Fehlalarme mit AI

Bereitstellung vor Ort oder in der Cloud

Geführte Bedrohungserkennungstour

Ihre DORA-Checkliste

PostFinance Use Case

DORA, NIS2 & KRITIS Leitfaden

DORA Use Case

APTs erkennen: Finanz-Edition

Überwachung von Geldautomaten

NIS2 Compliance Checkliste

NIS2, DORA & KRITIS Leitfaden

Checkliste zur Einhaltung von DORA

DORA Banking Use Case

NIS2 Use Case: Maschinenbau

Use Case: Bank in Deutschland

Success Story: Logistik

Exeon.NDR für IT, OT & IoT

Success Story: Bankwesen

Use Case: Maschinenbau & NIS2

Success Story: Schweizer Spitäler

Use Case: Gesundheitswesen & Compliance

Zero Trust im Finanzsektor

Erfüllung der besonderen Bedürfnisse von OT

Von Patientendaten bis zur Einhaltung gesetzlicher Vorschriften

Anwendungen im Finanzsektor

Für die industrielle Welt gemacht

Sichere Patientendaten und Compliance

Öffentliche Sicherheit, Schutz privater Daten

KI gegen fortgeschrittene Bedrohungen

Globaler Hersteller WinGD