Effizientere und skalierbare Netzwerkanalyse

Exeon übertrifft die Konkurrenz mit seinem hardwarefreien, skalierbaren Log-Analyse-Ansatz, ganzheitlicher Transparenz, fortschrittlichem maschinellem Lernen und kosteneffizienter Leistung, selbst in verschlüsselten Umgebungen.

Exeon vs. Vectra

Die Netzwerkanalyse von Vectra hängt von Hardwaresensoren und gespiegeltem Datenverkehr ab, aber Verschlüsselung und Core-Switch-Einschränkungen hinterlassen blinde Flecken und zwingen zu einer weniger effektiven Metadatenanalyse.

Eigenschaften

Maschinelles Lernen

Komplexität des Einsatzes

Unterstützung von Datenquellen

Vor-Ort-Funktionen

Anforderung an den Agenten

Skalierbarkeit

Log-Anreicherung

Bestandsermittlung und Kartierung

SIEM-Optimierung

Exeon

Transparente White-Box-Modelle können vom Benutzer angepasst und erweitert werden

Leichtgewichtig, Nutzung der vorhandenen Infrastruktur; keine Sensoren oder Agenten erforderlich, aber möglich

Umfassende Unterstützung für Protokoll- und Flussdaten, einschließlich Data Lakes

Vollständige Vor-Ort-Funktionen, einschließlich Erkennung, Analyse und Alarmierung, ohne Abhängigkeit von der Cloud

Vollständig agentenlos

Hohe Skalierbarkeit: Unsere Architektur ermöglicht On-Prem-, Cloud- und Hybrid-Lösungen mit vollem Datenbesitz zu jeder Zeit

Unterstützt die Anreicherung über APIs und externe Data Lakes

Erkennung und Kartierung von Anlagen mithilfe korrelierter Protokoll- und Flussdaten

Vorverarbeitung reduziert das Protokollvolumen und senkt die SIEM-Kosten

Vectra

Proprietäre KI und Deep Learning mit begrenzter Erklärbarkeit

Erfordert manchmal den Einsatz von Netzwerksensoren oder Cloud-Kollektoren

Schwerpunkt auf Netzwerk-Metadaten, Identität und Cloud-Telemetrie; oft sind spezifische Integrationen erforderlich

Forensik und Ermittlungen in erster Linie über Cloud-basierte Dienste; begrenzte eigenständige On-Premise-Funktionen

Keine Endpunkt-Agenten, aber Sensoren für vollständige Transparenz erforderlich

Skalierbar mit paketbasierter Verarbeitung; kann zusätzliche Infrastruktur erfordern

Anreicherung über Cloud- und Identitätsquellen; weniger Schwerpunkt auf Protokolldaten

Entitätszuordnung durch Host- und Kontokorrelation

Sendet Warnungen an SIEMs; kann das Ingestionsvolumen minimieren

Warum Exeon die gewählte Plattform ist

Exeon bietet transparente, erklärbare KI mit deutlich weniger Fehlalarmen und gewährleistet so verwertbare Erkenntnisse. Hier sehen Sie, wie die Schweizer Exzellenz das Spiel verändert.

Hardware-freie

Effizienz

Die leichtgewichtige Protokolldatenanalyse von Exeon macht zusätzliche Hardware überflüssig. Verabschieden Sie sich von Verkehrsspiegelung und Netzwerkverkehrssensoren.

Ganzheitliche Sichtbarkeit trotz Verschlüsselung

Metadatenbasierter Ansatz für vollständige Netzwerktransparenz über alle Ressourcen, auch in verschlüsselten Umgebungen. Keine Abhängigkeit von Netzwerksonden, keine blinden Flecken.

Skalierbarkeit und erweiterte Funktionen

Hochentwickeltes ML, reduzierte Protokolldaten, effiziente Speicherung, nahtlose Integration und sofortige Bereitstellung machen es zu einer kostengünstigen, skalierbaren Lösung.

Weltweit im Einsatz bei führenden Unternehmen

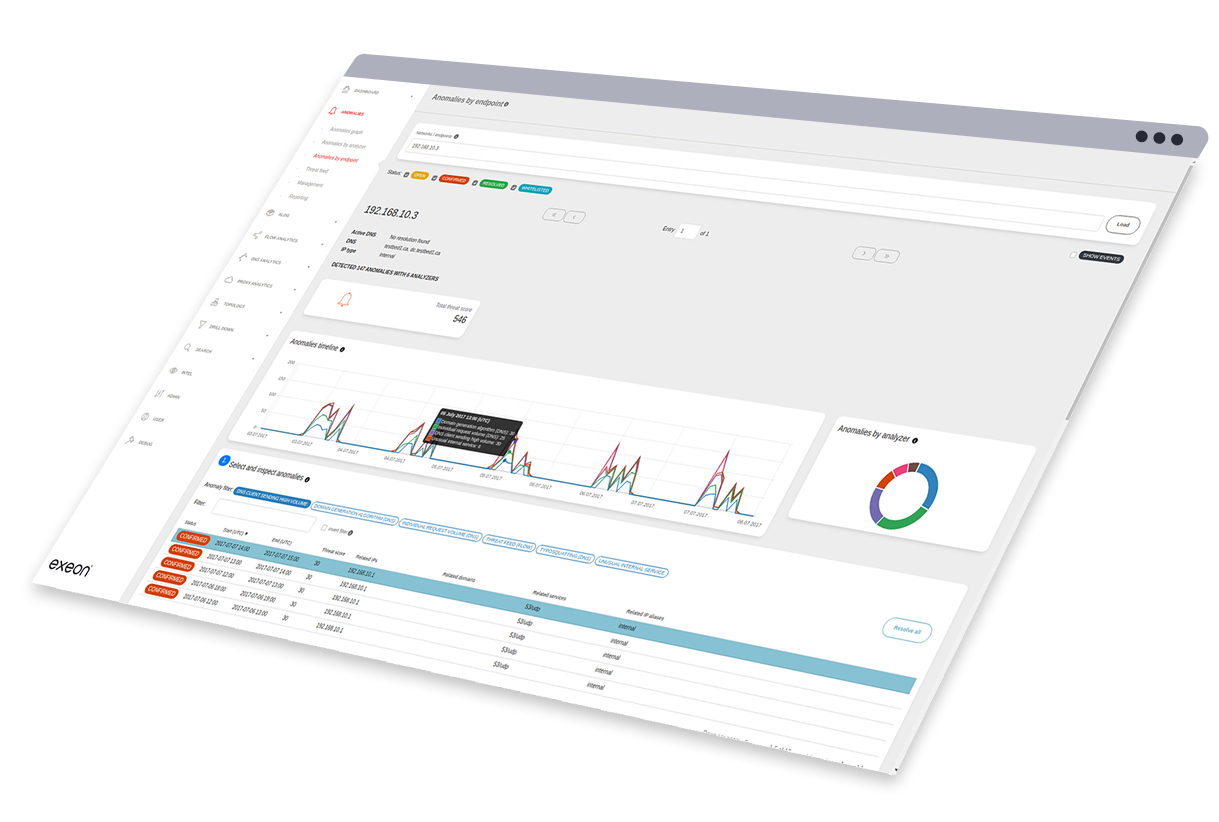

Exeon.NDR rationalisiert die Alarmierung und Berichterstattung, um die Arbeit der Sicherheitsteams zu erleichtern, und wird von Unternehmen weltweit eingesetzt.

CISO, SWISS International Airlines

"Als Schweizer Nationalairline treibt uns die Leidenschaft für aussergewöhnliche Leistungen im Sinne unserer Leitsätze an. Eine stabile und sichere IT ist die wichtigste Grundlage für einen exzellenten Kundenservice. Für die Sicherheit der SWISS IT setzen wir Exeon als zentrales Cybersecurity-Tool ein, das vollständig von unserem langjährigen Partner Reist Telecom AG verwaltet wird. Eine perfekte Kombination und Lösung, um unser Netzwerk zu überwachen und Anomalien schnell zu erkennen."

Direktor der Cybersicherheitsforschung, KuppingerCole

"Die Management- und Analystenschnittstellen sind intuitiv und können den Kunden wichtige Erkenntnisse liefern. Der Ansatz von Exeon zur Datenaufbewahrung hilft den Kunden, die Daten zur Einhaltung gesetzlicher Vorschriften lokal zu halten und die Kosten für die langfristige Speicherung zu reduzieren, indem nur die Ereignis-Metadaten aufbewahrt werden. Die Lösung unterstützt die wichtigsten Standards für den Austausch von Bedrohungsinformationen."

ICT-Projektleiter, WinGD

"Exeon bietet uns einen vollständigen Einblick in unsere Netzwerkdatenströme und erkennt automatisch verdächtiges Verhalten. Dank der KI-Algorithmen erkennen wir potenzielle Cyber-Bedrohungen sofort und können schnell und effizient reagieren. So verhindern wir, dass sich Angreifer unbemerkt in unseren Systemen bewegen, in die Infrastruktur eindringen oder bestehende Sicherheitsmassnahmen umgehen."

Stärkung der Sicherheitsteams weltweit

Exeon.NDR in Aktion

Sehen Sie selbst, wie unsere KI-gesteuerte, verschlüsselungsagnostische Technologie Transparenzlücken schließt, die andere Sicherheitstools hinterlassen - sehen Sie sich unsere use cases an.

Wie KI bei der Bedrohungsanalyse hilft

Weniger Fehlalarme mit AI

Bereitstellung vor Ort oder in der Cloud

Geführte Bedrohungserkennungstour

Ihre DORA-Checkliste

PostFinance Use Case

DORA, NIS2 & KRITIS Leitfaden

DORA Use Case

APTs erkennen: Finanz-Edition

Überwachung von Geldautomaten

NIS2 Compliance Checkliste

NIS2, DORA & KRITIS Leitfaden

Checkliste zur Einhaltung von DORA

DORA Banking Use Case

NIS2 Use Case: Maschinenbau

Use Case: Bank in Deutschland

Success Story: Logistik

Exeon.NDR für IT, OT & IoT

Success Story: Bankwesen

Use Case: Maschinenbau & NIS2

Success Story: Schweizer Spitäler

Use Case: Gesundheitswesen & Compliance

Zero Trust im Finanzsektor

Erfüllung der besonderen Bedürfnisse von OT

Von Patientendaten bis zur Einhaltung gesetzlicher Vorschriften

Anwendungen im Finanzsektor

Für die industrielle Welt gemacht

Sichere Patientendaten und Compliance

Öffentliche Sicherheit, Schutz privater Daten

KI gegen fortgeschrittene Bedrohungen

Globaler Hersteller WinGD

Use Case: Öffentlicher Sektor

Erleben Sie den Unterschied der Schweizer Sicherheit.

Nachdem wir nun alle Gründe für die Einzigartigkeit unserer NDR-Plattform dargelegt haben, ist es an der Zeit, dass Sie sie in Aktion erleben. Wenden Sie sich noch heute an unsere Sicherheitsexperten.