Skalierbare, datenschutzkonforme Verhaltensanalyse für Nutzer und Entitäten (UEBA)

Moderne Angreifer brechen nicht in SAP ein – sie melden sich an.

Exeon.UEBA erkennt verdächtiges Verhalten über SAP-Identitäten, Transaktionen, Tabellen und Mandanten hinweg – in Echtzeit und unter voller Wahrung der Datensouveränität.

Wieso UEBA heute für SAP entscheidend ist

Missbrauch von Zugangsdaten

Der Missbrauch von Zugangsdaten blieb auch 2025 eines der führenden Angriffsmuster bei Datendiebstählen.

(Verizon DBIR 2025)

KI-gestütztes Social Engineering

72 % der Unternehmen berichten von steigenden Cyber- Risiken durch KI-gestützte Angriffe. (SoSafe Cybercrime Trends 2025)

Auswirkungen von Ransomware auf ERP-Systeme

78 % der Unternehmen waren im vergangenen Jahr von Ransomware betroffen.

(CrowdStrike State of Ransomware 2025)

Risiken in der Lieferkette

Die Beteiligung von Drittanbietern ist weiterhin ein wachsender Hauptfaktor für Sicherheitsverletzungen.

(Verizon DBIR 2025)

Wieso Exeon.UEBA für SAP?

Einfach zu integrierende Verhaltensanalysen für Identitäten, Anwendungen und Daten

Einheitliche Sichtbarkeit von SAP-Identitäten & Applikationen

Überwachen Sie SAP-Benutzer, Administratoren, Service-Accounts und Schnittstellen über On-Premise- und Cloud-Umgebungen hinweg in einer zentralen Verhaltensanalyse-Ansicht.

Flexibles Log-Onboarding für SAP-Landschaften

Schnelle Anbindung von SAP Security Audit Logs (SAL) und umliegenden Systemprotokollen durch standardisierte Log-Modellierung.

Effiziente Verarbeitung zur Reduzierung von Volumen & Kosten

Intelligente Normalisierung und Kompression senken das SAP-Log-Volumen bei gleichzeitig steigender Erkennungsqualität.

Echtzeit-Verarbeitung für sofortige SAP-Bedrohungserkennung

Stream-basierte Analysen erkennen verdächtiges SAP-Verhalten sofort – selbst bei großen Datenmengen.

Duale Erkennung: SAP-Experten-Use-Cases + Predictive AI

Vordefinierte SAP-Erkennungsmuster kombiniert mit lernfähigen Verhaltensmodellen entlarven subtilen Missbrauch und Insider-Bedrohungen.

Privacy-First & souveräne Bereitstellung

On-Premise- oder Air-Gapped-Betrieb mit Verschlüsselung und Pseudonymisierung für eine DSGVO-konforme SAP-Überwachung.

Die All-in-One -Plattform für Verhaltensanalysen für Identitäten, Anwendungen und Daten

Warum Exeon.UEBA?

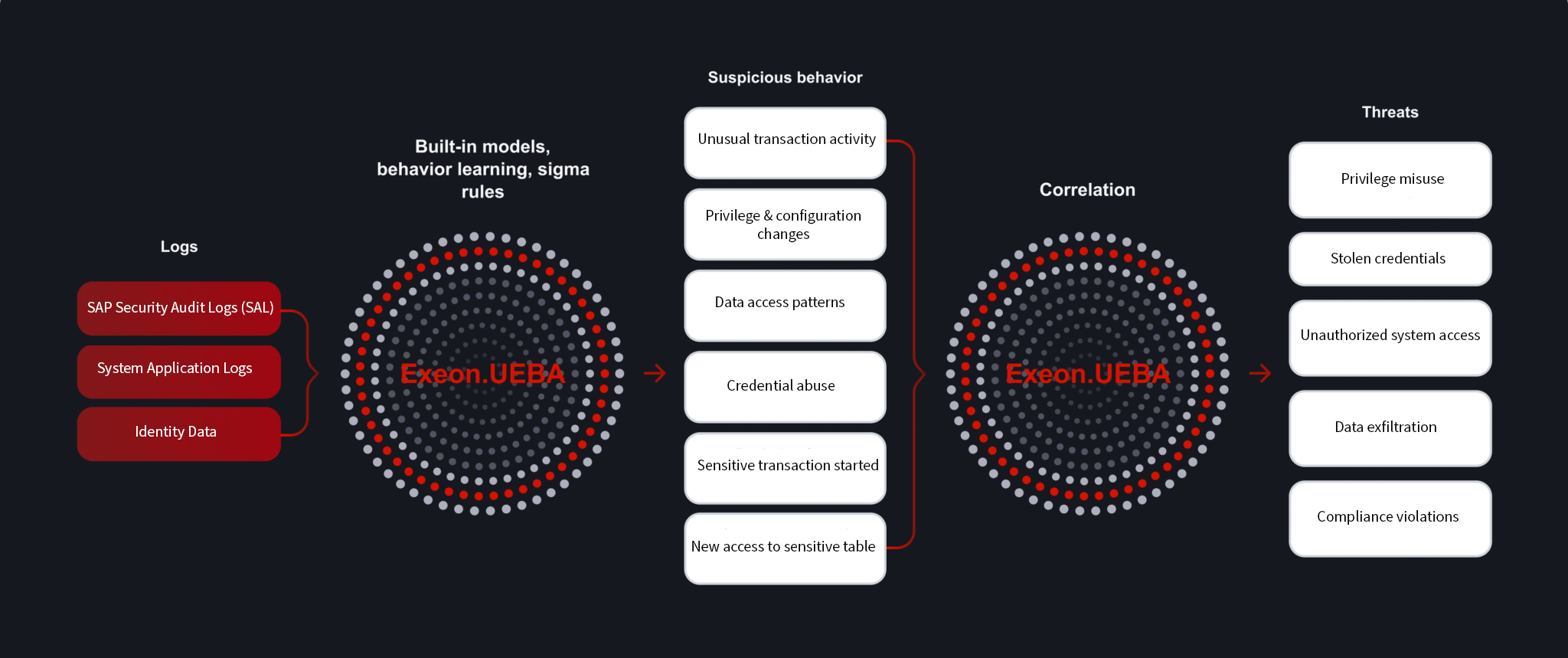

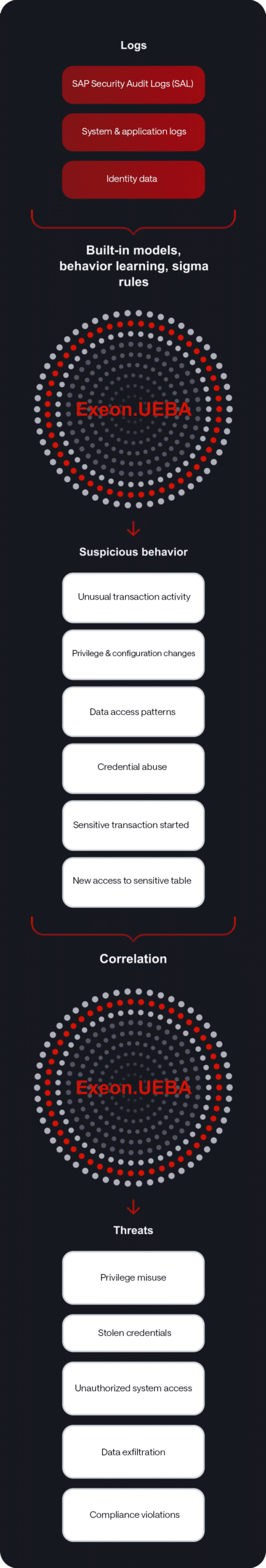

Wie Exeon.UEBA für SAP funktioniert

Anders konzipiert – basierend auf der bewährten NDR-Expertise von Exeon

Umfassende Protokollsammlung

Identitäts-, Anwendungs- und Systemprotokolle von SaaS-/IaaS-/IAM-Anbietern, Infrastruktursystemen und maßgeschneiderten Anwendungen erfassen.

Intelligente Datenverarbeitung

Deduplizierung, Komprimierung und Normalisierung reduzieren das Datenvolumen, verbessern die Erkennungseffizienz und senken die SIEM-/Speicherkosten.

Flexible Erkennung

Kombinieren Sie von Experten entwickelte Verhaltensanalysatoren mit benutzerdefinierten Regeln und KI-gesteuerten Modellen für einzigartige Umgebungen und spezielle use cases

Echtzeit Alarmierung und automatisierte Reaktion

Stream-Verarbeitung liefert Warnmeldungen in weniger als einer Sekunde und ermöglicht automatisierte Eindämmungsmaßnahmen über SOAR-, IAM- oder Ticketing-Integrationen.

Untersuchung und Verhaltenszeitachsen

Einheitliche Transparenz hinsichtlich des Verhaltens von Benutzern und Entitäten über alle Systeme hinweg vereinfacht die Untersuchung und verbessert die Effizienz der Analysten.

Vergleich: Der Exeon.UEBA-Ansatz für SAP

Ansatz

Kein UEBA

UEBA über SIEM

Typische UEBA-Tools

Exeon.UEBA für SAP

Sichtbarkeit

Minimale Sichtbarkeit von SAP-Benutzer- und Anwendungsverhalten.

Teilweise Sichtbarkeit; kostspieliges Einlesen massiver SAP-Logs bei Skalierung.

Passend für Standard-IT; Lücken bei proprietären SAP-Tabellen und SAL-Logs.

Einheitliche SAP-Sichtbarkeit: Identitäten, Transaktionen und Tabellen.

Erkennung

Verfehlt SAP-Identitätsmissbrauch und Insider-Aktivitäten.

Regelbasiert/Batch-Verarbeitung: Verfehlt subtile Verhaltensänderungen in SAP.

Eingeschränkt bei hoher Last; erfordert manuelle SAP-Anpassung.

KI-Erkennung von SAP-Missbrauch in Echtzeit (z. B. SAL-Anomalien)

Betriebsfolgen

Hohes Risiko: Verzögerte Erkennung von SAP-Verstößen und keine Sichtbarkeit.

Sehr hohes SAP-Log-Volumen und SIEM-Kosten; Alarm-Müdigkeit (Alert Fatigue)

Moderate Komplexität und begrenzte Flexibilität für SAP-Landschaften

Niedrigere SIEM-Kosten: Intelligente Normalisierung & automatisierte SAP-Reaktion

Exeon.UEBA für SAP: Praxisnahe Lösungen für reale Anforderungen

Ungewöhnliche Aktivitäten

Gestohlene Zugangsdaten werden für legitime SAP-Transaktionen missbraucht.

Exeon.UEBA überwacht Zugriffe, Aktionen und Berechtigungsänderungen, während es das Verhalten pro Benutzer und über die gesamte Umgebung hinweg lernt.

- Identifiziert kritische Transaktionen sowie ungewöhnliches Verhalten von Benutzern und Administratoren.

- Erkennt den Missbrauch von Zugangsdaten in einem frühen Stadium.

Berechtigungsänderungen

Privilegieneskalationen und kritische Änderungen bleiben

oft unbemerkt.

Exeon.UEBA überwacht Benutzer-, Rollen-und Passwortänderungen und verfolgt gleichzeitigkritische Transaktionen sowie die Nutzung von Debuggern.

-

Erkennt verdächtige Konfigurationsmanipulationen, wie

z.B. Änderungen mit hohen Privilegien. - Verhindert, dass Angreifer sich dauerhaft im SAP-System festsetzen.

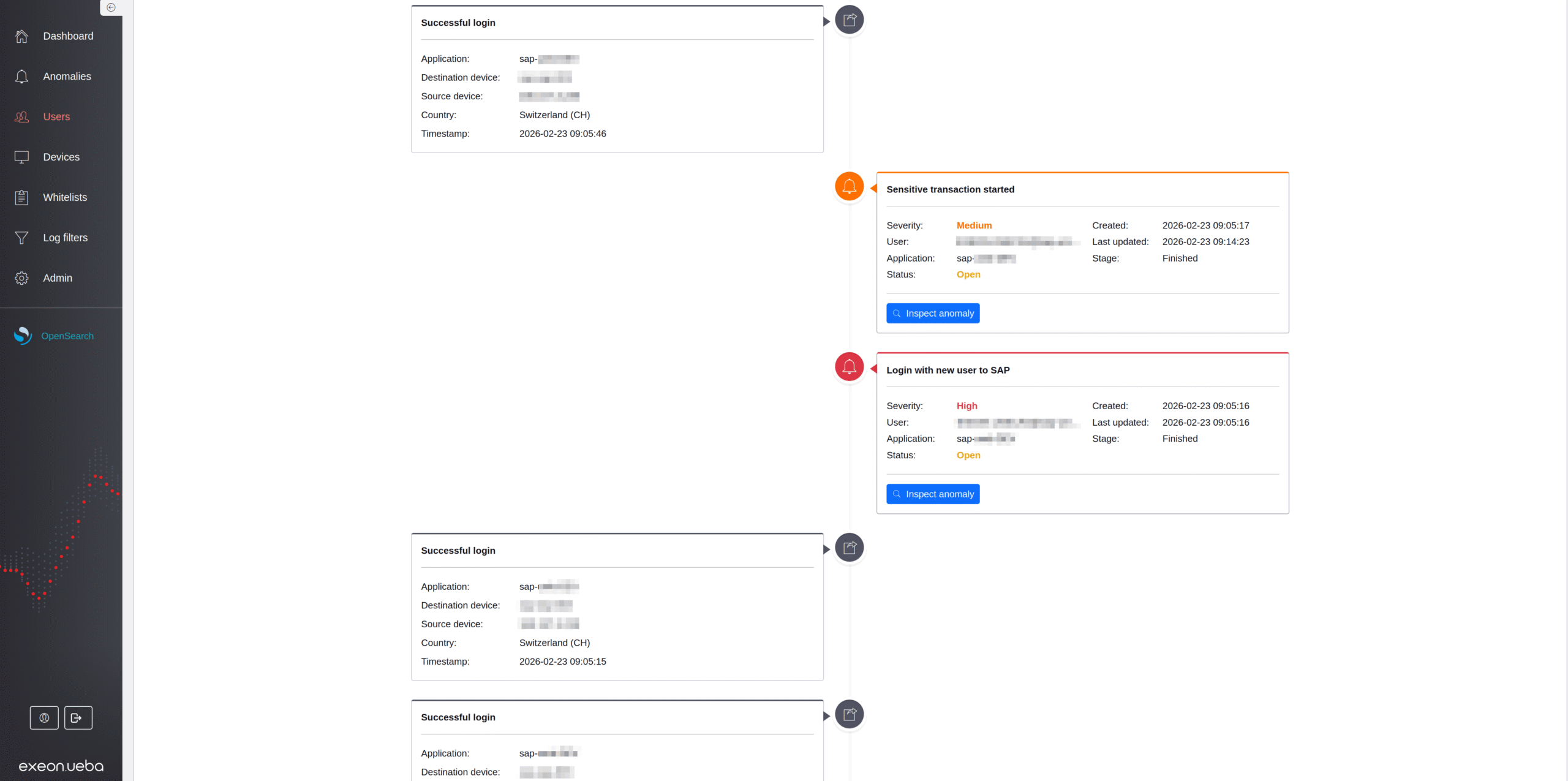

Zugriff auf sensible Daten

Datenabfluss über legitime SAP-Zugriffe tarnen sich oft als normale Aktivitäten. Exeon.UEBA überwacht sensible Tabellen und direkte Tabellenzugriffe, während es Datenexporte mit dem Benutzerverhalten korreliert.

-

Erkennt abnormale Zugriffsmuster in HR-, Finanz- oder

kritischen Datenbanktabellen. - Reduziert das Risiko umfangreicher SAP-Datenpannen.

Sicheres & Compliance-konformes Monitoring

Regulierte Branchen benötigen eine SAP-Überwachung, ohne gegen die DSGVO zu verstoßen. Exeon.UEBA bietet flexible On-Premise- oder Air-Gapped-Bereitstellung sowieintegrierte Pseudonymisierung und Verschlüsselung.

- Gewährleistet eine datenschutzkonforme SAP-Überwachung.

- Ermöglicht souveräne SAP-Sicherheit ohne Offenlegung von Identitätsdaten in externen Clouds.

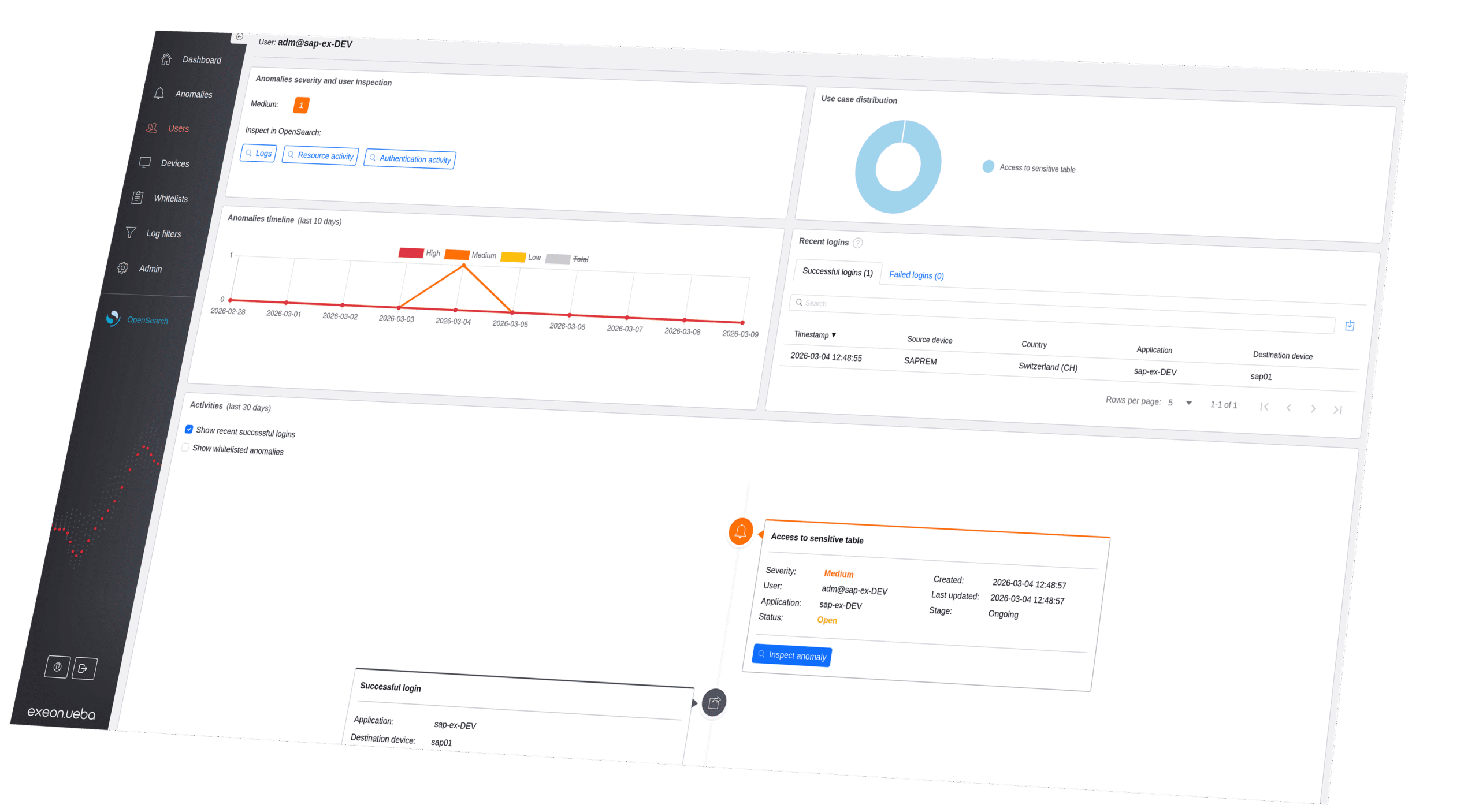

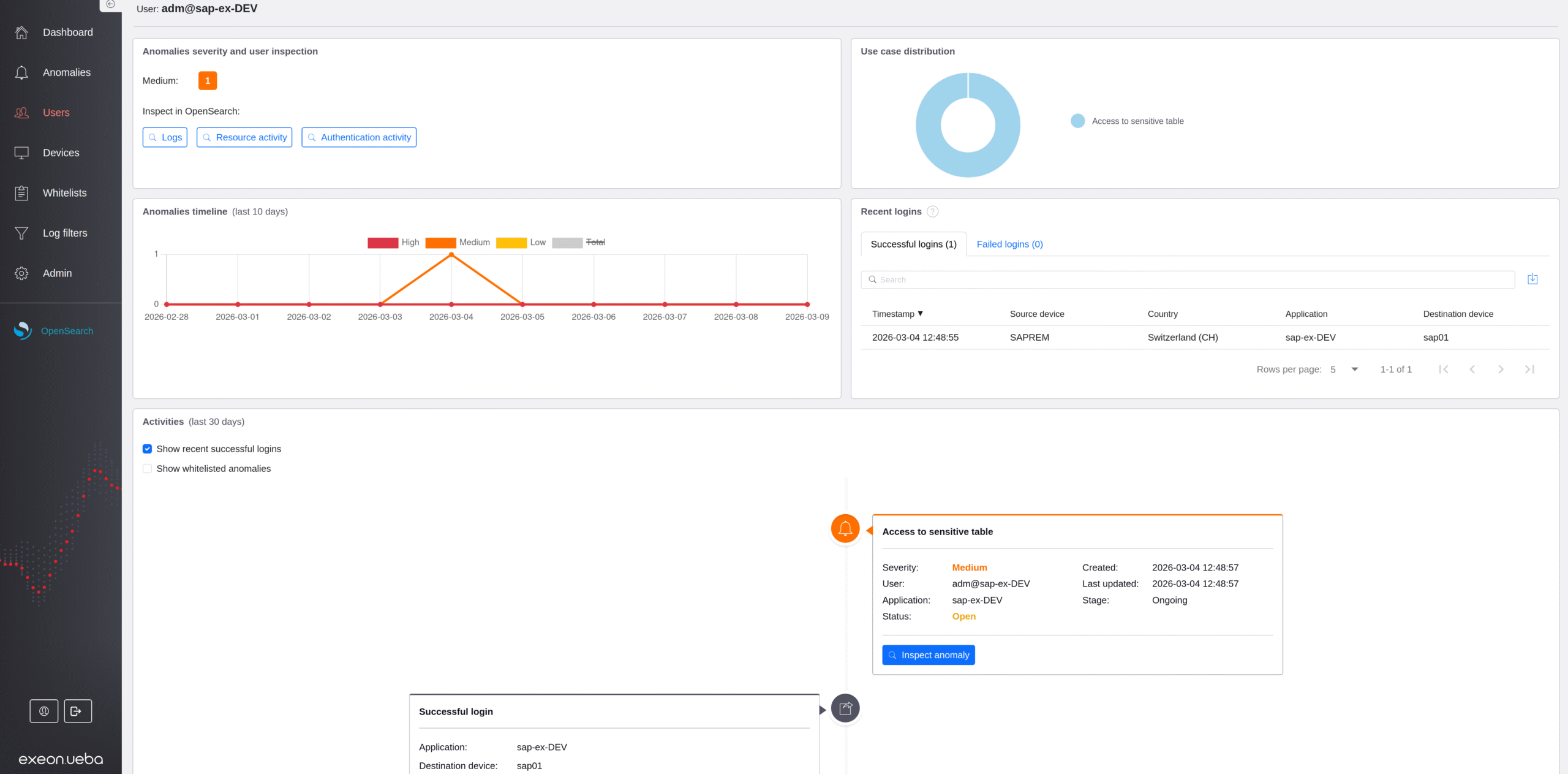

Exeon.UEBA in Aktion

Moderne Angriffe verstecken sich hinter normalen Identitäts- und Anwendungsaktivitäten.

Exeon.UEBA deckt diese Bedrohungen frühzeitig auf, indem es das Verhalten aller Benutzer, Anwendungen und Entitäten analysiert.

Wie KI bei der Bedrohungsanalyse hilft

Weniger Fehlalarme mit AI

Bereitstellung vor Ort oder in der Cloud

Geführte Bedrohungserkennungstour

Ihre DORA-Checkliste

PostFinance Use Case

DORA, NIS2 & KRITIS Leitfaden

DORA Use Case

APTs erkennen: Finanz-Edition

Überwachung von Geldautomaten

NIS2 Compliance Checkliste

NIS2, DORA & KRITIS Leitfaden

Checkliste zur Einhaltung von DORA

DORA Banking Use Case

NIS2 Use Case: Maschinenbau

Use Case: Bank in Deutschland

Success Story: Logistik

Success Story: Bankwesen

Use Case: Maschinenbau & NIS2

Success Story: Schweizer Spitäler

Use Case: Gesundheitswesen & Compliance

Zero Trust im Finanzsektor

Erfüllung der besonderen Bedürfnisse von OT

Von Patientendaten bis zur Einhaltung gesetzlicher Vorschriften

Anwendungen im Finanzsektor

Für die industrielle Welt gemacht

Sichere Patientendaten und Compliance

Öffentliche Sicherheit, Schutz privater Daten

KI gegen fortgeschrittene Bedrohungen

Globaler Hersteller WinGD

Use Case: Öffentlicher Sektor

Finanzen & Versicherungen

Fertigung & Industrie

Öffentlicher Sektor

Exeon in verschiedenen Branchen

Moderne Umgebungen unterscheiden sich hinsichtlich ihrer Struktur, Regulierung und Risiken – doch identitätsbasierte Bedrohungen betreffen sie alle.

Exeon.UEBA bietet maßgeschneiderte Verhaltensüberwachung für jeden Sektor.

Finanzen & Versicherungen

Überwachen Sie privilegierte Identitäten und sensible Arbeitsabläufe in Kernbank-, Handels-, Zahlungs- und KI-fähigen Plattformen.

Fertigung & Industrie

Schützen Sie Produktions-, Forschungs- und Entwicklungs- sowie Engineering-Systeme in hybriden OT/IT-Umgebungen.

Öffentlicher Sektor

Arbeiten Sie mit vollständiger Datenhoheit und strengen Datenschutzkontrollen. Exeon.UEBA erkennt Identitätsmissbrauch und Privilegienerweiterungen...

Häufig gestellte Fragen

Erfahren Sie, wie Exeon.UEBA Ihnen einen umfassenden Überblick über Ihre gesamte SAP-Landschaft bietet, um gestohlene Zugangsdaten, Insider-Bedrohungen und verdächtige Transaktionsaktivitäten sofort zu erkennen. Bei weiteren Fragen stehen Ihnen unsere Experten gerne zur Verfügung.

Was ist UEBA für SAP und wie funktioniert Exeon.UEBA?

User and Entity Behavior Analytics (UEBA) erkennt Cyber-Bedrohungen, indem es normale Verhaltensmuster von Benutzern, Service-Accounts und Anwendungen in SAP-Umgebungen lernt. Exeon.UEBA für SAP analysiert SAP Security Audit Logs (SAL) und zugehörige Systemprotokolle, um Verhaltens-Baselines für SAP-Identitäten, Transaktionen, Mandanten und Tabellen zu erstellen. Anschließend erkennt es Anomalien wie den Missbrauch von Zugangsdaten, ungewöhnliche Transaktionsaktivitäten oder verdächtige Datenexporte, die von herkömmlichem, starrem SAP-Monitoring oft übersehen werden. Da Exeon.UEBA Daten in Echtzeit mittels Stream-basierter Analysen verarbeitet, kann es Bedrohungen sofort erkennen und unterstützt dabei On-Premise- oder Air-Gapped Bereitstellungen für volle Datensouveränität.

Welche Arten von SAP-Sicherheitsbedrohungen kann Exeon.UEBA erkennen?

Exeon.UEBA für SAP erkennt verdächtiges Verhalten auf der Ebene der SAP-Anwendung, einschließlich externer Angriffe und Bedrohungen durch Insider.

Beispiele hierfür sind:

- Gestohlene SAP-Zugangsdaten, die für ungewöhnliche Logins verwendet werden.

- Privilegienerweiterungen oder unbefugte Rollenänderungen.

- (Erstmalige) Ausführung von sensiblen SAP-Transaktionen.

- Zugriff auf sensible SAP-Tabellen, wie z.B. Tabellen mit Benutzerdaten.

- Abnormale Datenexporte oder Downloads großer Tabellenmengen.

- Unbefugte Nutzung des Debuggers oder Konfigurationsänderungen.

Durch die Überwachung von Verhaltensmustern über SAP-Identitäten, Transaktionen und Service-Accounts hinweg kann Exeon.UEBA subtilen Missbrauch identifizieren, der für herkömmliche Sicherheitstools legitim erscheint.

Welche Bereitstellungsoptionen unterstützt Exeon.UEBA für SAP?

Exeon.UEBA für SAP unterstützt flexible Bereitstellungsmodelle, die speziell für regulierte und sicherheitssensible Umgebungen entwickelt wurden. Die verfügbaren Optionen umfassen Self-Hosted Implementierungen im eigenen Rechenzentrum oder in einer privaten, kontrollierten Infrastruktur. Zudem werden Hybrid-Architekturen unterstützt, die On-Premise- und Cloud-Systeme kombinieren, sowie Air- Gapped-Umgebungen ohne externe Internetanbindung. Bei allen Bereitstellungsmodellen verbleiben die SAP-Sicherheitsdaten innerhalb Ihrer kontrollierten Infrastruktur, was die Einhaltung von Vorschriften wie der DSGVO, NIS2 und DORA maßgeblich unterstützt.

Wie schützt Exeon.UEBA SAP-Benutzer- und Identitätsdaten?

Exeon.UEBA verfügt über integrierte Datenschutzmechanismen, um sensible Identitätsinformationen während der Analyse zu schützen. Identitätsattribute wie Benutzernamen, User-IDs oder E-Mail-Adressen können pseudonymisiert und sensible Log-Inhalte bereits beim Einlesen (Ingestion) verschlüsselt werden. Die Verhaltensanalyse kann somit auf geschützten Daten operieren und dabei dennoch den analytischen Kontext wahren. Dieser Ansatz ermöglicht es Unternehmen, fortschrittliche Bedrohungserkennung zu betreiben und gleichzeitig die Anforderungen von Datenschutzvorschriften sowie internen Datensicherheitsrichtlinien zu erfüllen.

Kann Exeon.UEBA Insider-Bedrohungen in SAP erkennen?

Ja. Exeon.UEBA für SAP ist darauf ausgelegt, Insider-Bedrohungen und den Missbrauch von Benutzerkonten zu erkennen, indem abnormales Verhalten innerhalb legitimer SAP-Aktivitäten identifiziert wird.

Die Plattform lernt das typische Verhalten für jeden SAP-Benutzer und Service-Account und schlägt bei Abweichungen Alarm, wie zum Beispiel bei:

- Ungewöhnlichem Zugriff auf sensible SAP-Tabellen.

- Unbefugten Rollen- oder Berechtigungsänderungen.

- Unerwarteter Ausführung von administrativen Transaktionen.

- Verdächtigen Datenexporten oder Änderungen an der Systemkonfiguration.

Da das System Verhaltensmuster analysiert , anstatt sich ausschließlich auf statische Regeln zu stützen, kann es böswillige oder kompromittierte Insider erkennen, selbst wenn deren Handlungen technisch gesehen legitim erscheinen.

Was ist der Unterschied zwischen Exeon.UEBA für SAP und einem SIEM-basierten UEBA?

Viele SIEM-Plattformen bieten UEBA-Funktionen an, sind jedoch oft durch Batch-Verarbeitung, regelbasierte Erkennung sowie hohe

Kosten für die SAP-Log-Speicherung eingeschränkt.

Exeon.UEBA für SAP wurde gezielt für die Verhaltenserkennung entwickelt und bietet mehrere Vorteile:

- Echtzeit-Stream-Analyse anstelle von zeitversetzter Batch-Analyse.

- Vordefinierte SAP-Erkennungslogik für gängige Missbrauchsszenarien.

- Verhaltens-Baselining über SAP-Benutzer, Transaktionen und Systeme hinweg.

- Intelligente Log-Normalisierung, die das SIEM-Logvolumen reduziert.

Dieser Ansatz verbessert die Erkennungsgenauigkeit und senkt gleichzeitig die Betriebskosten im Vergleich zu einem herkömmlichen, rein SIEM-zentrierten Monitoring.

Wie gewährleistet Exeon.UEBA die Datensouveränität für SAP-Umgebungen?

Exeon.UEBA für SAP wurde für Unternehmen entwickelt, die die volle Kontrolle über ihre Sicherheitsdaten benötigen.

Die Plattform unterstützt On-Premise- und Air-Gapped-Bereitstellungsmodelle, sodass SAP-Logs und Identitätsdaten Ihre eigene Infrastruktur niemals verlassen müssen. In Kombination mit integrierten Verschlüsselungs- und Pseudonymisierungsfunktionen ermöglicht dies Unternehmen in regulierten Branchen eine verhaltensbasierte Bedrohungserkennung unter Einhaltung strengster Datensouveränitäts- und

Datenschutzvorgaben.

Lässt sich Exeon.UEBA in SIEM-, SOAR- oder IAM-Tools integrieren?

SIEM-basierte UEBA ist oft regelgesteuert – die Regeln müssen manuell hinzugefügt und angepasst werden – und durch Batch-Verarbeitung und hohe Datenaufnahmekosten eingeschränkt.

Exeon.UEBA verwendet Echtzeit-Streaming-Analysen, intelligente Log-Vorverarbeitung zur Reduzierung des Datenvolumens und flexible Verhaltensmodelle, um eine schnellere und genauere Erkennung zu geringeren Kosten zu ermöglichen.

Wie schnell kann Exeon.UEBA für SAP implementiert werden?

Ja. Exeon.UEBA lässt sich problemlos in bestehende Security-Operations-Plattformen integrieren.

Erkannte SAP-Anomalien und verhaltensbasierte Erkenntnisse können an SIEM-Systeme, SOAR-Plattformen oder Ticketing-Tools für ein zentralisiertes Monitoring und Incident Response weitergeleitet werden. Offene APIs ermöglichen zudem die Anbindung an IAM-Systeme (Identity and Access Management) und automatisierte Response-Workflows. Dies stellt sicher, dass SAP-spezifische Bedrohungen in Ihre übergreifenden

Sicherheitsabläufe und Reaktionsprozesse eingebunden werden.

Dadurch wird sichergestellt, dass SAP-spezifische Bedrohungen in Ihre übergeordneten Sicherheits- und Reaktionsprozesse einbezogen werden.

Kann Exeon.UEBA auch für andere Anwendungen außer SAP genutzt werden?

Die meisten Unternehmen erlangen aussagekräftige Sichtbarkeit in ihre SAP-Sicherheit innerhalb von Tagen, nicht Monaten.

Exeon.UEBA kann SAP Security Audit Logs (SAL) direkt einlesen, ohne dass SAP-Agenten oder komplexe Log-Transformationen erforderlich sind. Dank der standardisierten Log-Modellierung und vordefinierten Erkennungsfunktionen ist ein schnelles Onboarding sowohl für On-Premise- als auch für Cloud-SAP-Umgebungen möglich. Sicherheits-Teams können so bereits kurz nach der Bereitstellung mit der Erkennung von abnormalem SAP-Verhalten und Identitätsmissbrauch beginnen.

Dadurch können Sicherheitsteams bereits kurz nach der Bereitstellung beginnen, ungewöhnliches SAP-Verhalten und Identitätsmissbrauch zu erkennen.

Sind Sie bereit, Ihr SOC zu optimieren?

Ihre Cybersicherheit ist unsere höchste Priorität. Kontaktieren Sie uns, um zu erfahren, wie unsere KI-gestützte Technologie den Schutz verbessert, die Effizienz steigert und gleichzeitig die Kosten reduziert.