Best-of-Breed oder Best-of-Suite? Der richtige Sicherheitsansatz

Warum ein Multi-Vendor-Ansatz eine sichere Idee ist Was ist Best-of-Breed? Im Zusammenhang mit der Cybersicherheit beinhaltet ein Best-of-Breed-Ansatz die Auswahl der wirksamsten Sicherheitstools von verschiedenen Anbietern, um bestimmte Sicherheitsanforderungen umfassend zu erfüllen. Ziel ist es, durch die Kombination spezialisierter Lösungen, die sich in ihrem jeweiligen Bereich auszeichnen, eine optimale Leistung zu erzielen und so ein [...]

CrowdStrike-Ausfall: Analyse eines globalen IT-Incidents

Zusammenfassung Intro Ein von CrowdStrike veröffentlichtes fehlerhaftes Update verursachte am vergangenen Freitag weltweit massive IT-Ausfälle, von denen zahlreiche Branchen und kritische Infrastrukturen betroffen waren. Nach Angaben von Microsoft waren weltweit etwa 8,5 Millionen Windows-Geräte betroffen. Flughäfen, Banken, Gesundheitseinrichtungen und Regierungsinstitutionen waren in erheblichem Maße betroffen, wobei das volle Ausmaß der Folgen noch unbekannt ist. Cyberkriminelle versuchten, [...]

Akira Ransomware: Schutz vor einer neuen Angriffswelle

Die Ransomware-Gruppe Akira erlangte schnell Berühmtheit. Die Gruppe tauchte im März 2023 auf und ist bereits die viertaktivste Gruppe weltweit. Wenn sie dieses Tempo beibehält, wird sie bald Lockbit übertreffen und von ihren Opfern Lösegeld in Millionenhöhe fordern. Akira hat es vor allem auf Unternehmen in verschiedenen Branchen abgesehen, darunter der öffentliche Sektor, das Finanzwesen, die Immobilienbranche, das verarbeitende Gewerbe, [...]

Air-Gapping: Reicht Isolation als Schutzmassnahme aus?

Kann Air-Gapping allein die Cybersicherheit für kritische Branchen verbessern? Air-Gapping ist eine Sicherheitsmaßnahme, die darauf abzielt, digitale Werte und Netzwerke von Verbindungen nach außen zu isolieren, um sie durch die Schaffung einer undurchdringlichen Barriere vor Hackern, Malware und anderen Bedrohungen zu schützen. Sie hat ihre Vorzüge, aber auch ihre Sicherheitsprobleme, und damit eine Cybersicherheitslösung eingesetzt werden kann, muss sie [...]

Verschleierung: Gut zu schützen, schwer zu erkennen

Was ist Obfuscation? Obfuscation ist eine wichtige Technik zum Schutz von Software, birgt aber auch Risiken, insbesondere wenn sie von Malware-Autoren eingesetzt wird. Wir haben uns das genauer angesehen: Obfuskation bezeichnet die Technik, Informationen absichtlich schwer verständlich zu machen, insbesondere im Bereich des Computercodes. Ein wichtiger Bereich der Obfuskation ist die Datenverschleierung, bei der sensible Daten [...]

Wie man Datenexfiltration mit maschinellem Lernen auffängt

Warum ist die Erkennung von Datenexfiltrationen so wichtig? In der heutigen Zeit gibt es einen beispiellosen Anstieg von Ransomware-Angriffen und Datenschutzverletzungen, die darauf abzielen, Unternehmen zu erpressen. Gleichzeitig ist die Cybersicherheitsbranche mit zahlreichen kritischen Schwachstellen in Datenbanksoftware und Unternehmenswebsites konfrontiert. Diese Entwicklungen zeichnen ein düsteres Bild der Datenexposition und der unbefugten Datenentnahme, die Sicherheitsverantwortliche [...]

Metadatenanalyse vs. Deep Packet Inspection

Da der verschlüsselte Datenverkehr immer mehr zunimmt und die Netzwerke immer komplexer werden, hat die herkömmliche Deep Packet Inspection (DPI) ihre Schwierigkeiten. Hier kommt die Metadatenanalyse ins Spiel - eine schlanke, skalierbare und verschlüsselungssichere Lösung, die die nächste Generation von Network Detection and Response (NDR)) ermöglicht.

Zero Trust & Compliance: Ein starkes Duo für moderne Netzwerke

Die Verknüpfung von Zero Trust mit Compliance-Frameworks wie NIS2, GDPR und HIPAA ist unerlässlich. Durch die Integration von strengen Zugriffskontrollen, kontinuierlicher Überwachung und fortschrittlichen Tools wie Network Detection and Response (NDR) erhöhen Unternehmen ihre Cyber-Resilienz und erfüllen gleichzeitig die gesetzlichen Anforderungen.

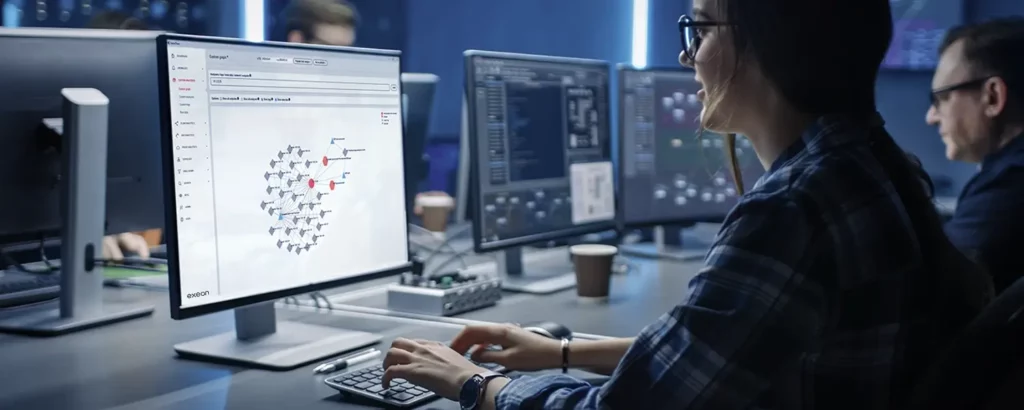

Algorithmen des maschinellen Lernens aus der Sicht eines Detektionsingenieurs

Erkennungsingenieure haben bei der Entwicklung von Erkennungen mit einzigartigen Szenarien zu kämpfen und müssen sich zudem den Herausforderungen neuer, komplexer Bedrohungen stellen. Dieser Blog beleuchtet beides aus ihrer Perspektive und die wichtigsten Fragen, die sich bei der Entwicklung von use case stellen.

Wie Network Detection and Response (NDR) die Sicherheitslücken von Intrusion Prevention Systems (IPS) füllt

Um Bedrohungen zu erkennen und zu verhindern, stützt sich IPS auf eine signaturbasierte Erkennung. Dies kann jedoch zu verschiedenen blinden Flecken und Schwachstellen beim Netzwerkschutz führen. NDR kann diese Nachteile für einen zuverlässigeren und ganzheitlichen Schutz vor Eindringlingen überwinden.