Black Hat 2025: Angriffstechniken und versteckte Kostenfallen

Die Black Hat ist eine jährliche Bühne für offensive Innovationen und neue Verteidigungskonzepte, die von Zero-Click-Apple-Exploits bis hin zu BIOS-Malware reichen, die jede Betriebssystemverteidigung überdauert.

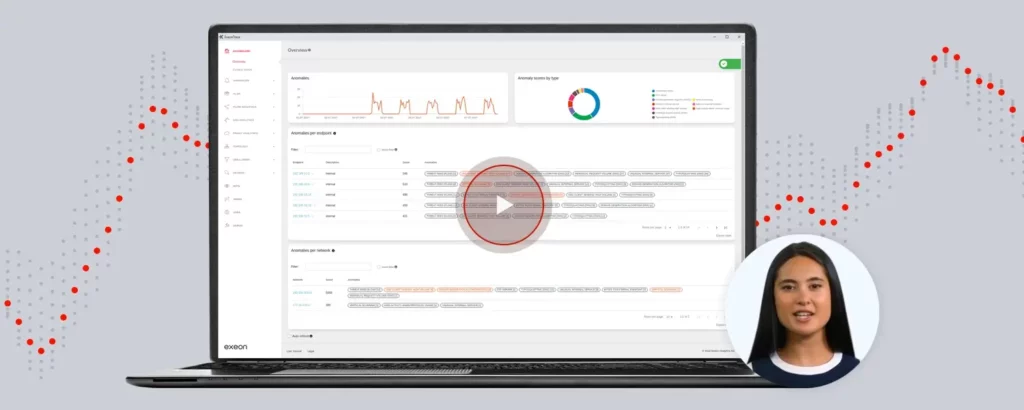

SIEM vs. NDR: Wer verbessert moderne SOCs?

Wie Network Detection and Response SOCs durch fortschrittliche Bedrohungserkennung, Kosteneffizienz und Skalierbarkeit verbessert. Sehen Sie sich die Aufzeichnung an und erfahren Sie, wie Sie die Effektivität Ihres SOCs erhöhen können.

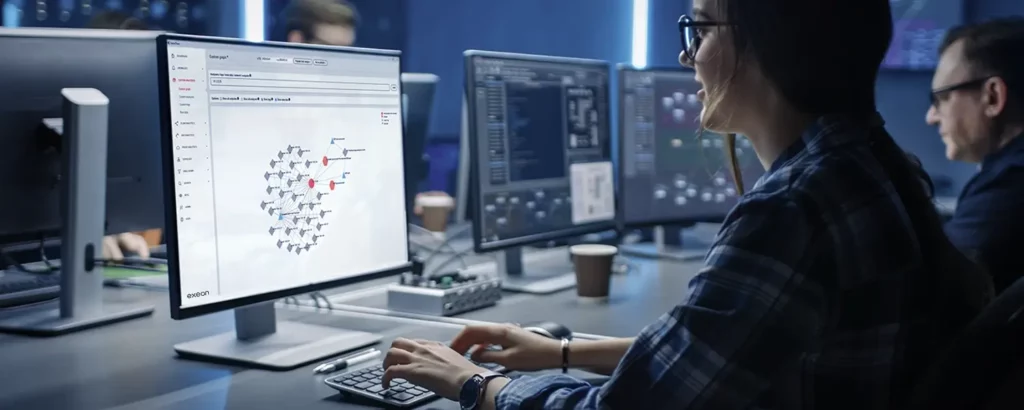

Wie man Supply-Chain-Angriffe überwacht und stoppt

Ein Angriff auf die Lieferkette ist eine Art von Cyberangriff, der auf die Software- oder Hardware-Lieferkette abzielt. Anstatt das Zielunternehmen direkt anzugreifen, konzentriert sich der Angreifer auf die Kompromittierung der mit dem Zielunternehmen verbundenen Lieferanten oder Anbieter. Dieser Ansatz ermöglicht es dem Angreifer, das Zielunternehmen indirekt zu infiltrieren, wobei er häufig das Vertrauen in die Lieferkette ausnutzt. [...]

On-Prem oder on-Cloud: Welcher Ansatz ist besser?

Während Cloud-Lösungen oft eine hohe Sicherheit bieten, entscheiden sich manche für On-Premise-Systeme, um mehr Kontrolle, Leistung, Offline-Zuverlässigkeit und mehr zu erhalten.

Octo2: Die Evolution einer gefährlichen Malware-Familie

(Bild generiert über DALL-E) Die Octo (ExobotCompact)-Malware-Familie hat sich zur dominierenden Bedrohung in der Cybersicherheitslandschaft entwickelt. Die Veröffentlichung von Octo2, einer weiterentwickelten Variante, verdeutlicht die zunehmende Raffinesse moderner Malware. Octo2 zielt auf Android-Geräte ab und verwendet Domain Generation Algorithms (DGA), um dynamische Command and Control (C2)-Server zu generieren, was die Entdeckung erheblich erschwert. [...]

Allianz Risk Barometer: Cyber-Bedrohungen im Fokus

Wie können Sie Ihr Unternehmen nach den Ergebnissen des Allianz Risk Barometers am besten vor Cyberangriffen schützen? Hier finden Sie robuste, zukunftssichere Cybersicherheitsmaßnahmen und erfahren, warum die Unternehmensleitung einbezogen werden muss.

Akira Ransomware: Schutz vor einer neuen Angriffswelle

Die Ransomware-Gruppe Akira erlangte schnell Berühmtheit. Die Gruppe tauchte im März 2023 auf und ist bereits die viertaktivste Gruppe weltweit. Wenn sie dieses Tempo beibehält, wird sie bald Lockbit übertreffen und von ihren Opfern Lösegeld in Millionenhöhe fordern. Akira hat es vor allem auf Unternehmen in verschiedenen Branchen abgesehen, darunter der öffentliche Sektor, das Finanzwesen, die Immobilienbranche, das verarbeitende Gewerbe, [...]

Wie man Datenexfiltration mit maschinellem Lernen auffängt

Warum ist die Erkennung von Datenexfiltrationen so wichtig? In der heutigen Zeit gibt es einen beispiellosen Anstieg von Ransomware-Angriffen und Datenschutzverletzungen, die darauf abzielen, Unternehmen zu erpressen. Gleichzeitig ist die Cybersicherheitsbranche mit zahlreichen kritischen Schwachstellen in Datenbanksoftware und Unternehmenswebsites konfrontiert. Diese Entwicklungen zeichnen ein düsteres Bild der Datenexposition und der unbefugten Datenentnahme, die Sicherheitsverantwortliche [...]

Algorithmen des maschinellen Lernens aus der Sicht eines Detektionsingenieurs

Erkennungsingenieure haben bei der Entwicklung von Erkennungen mit einzigartigen Szenarien zu kämpfen und müssen sich zudem den Herausforderungen neuer, komplexer Bedrohungen stellen. Dieser Blog beleuchtet beides aus ihrer Perspektive und die wichtigsten Fragen, die sich bei der Entwicklung von use case stellen.

Wie Network Detection and Response (NDR) die Sicherheitslücken von Intrusion Prevention Systems (IPS) füllt

Um Bedrohungen zu erkennen und zu verhindern, stützt sich IPS auf eine signaturbasierte Erkennung. Dies kann jedoch zu verschiedenen blinden Flecken und Schwachstellen beim Netzwerkschutz führen. NDR kann diese Nachteile für einen zuverlässigeren und ganzheitlichen Schutz vor Eindringlingen überwinden.