Exeon Partnerplattform

Auf dieser Seite finden Sie alle Marketing- und Produktmaterialien, die Sie als Exeon-Partner benötigen. Dazu gehören Factsheets, Fallstudien, Blogbeiträge, Webinar-Aufzeichnungen, Videos, Slide Decks sowie wichtige Informationen über die ExeonTrace Plattform.

Solothurner Spitäler Fallstudie (Gesundheitswesen)

Hier erfahren Sie, wie unsere fortschrittliche Netzwerksicherheitslösung Unternehmen schützen und Cyberangriffe abwehren kann, bevor sie Schaden anrichten können. Patrick Käppeli, Network & Security Engineer, erläutert Ihnen die täglichen Vorteile, die NDR seinem Sicherheitsteam und den riesigen, kritischen Daten des Unternehmens bietet.

Weitere Ressourcen und Materialien finden Sie hier:

Projektschutz

Durch das Ausfüllen des untenstehenden Formulars können Sie Projektschutz beantragen. Bitte beachten Sie, dass der Projektschutz nur mit einem bereits fixen Präsentationstermin möglich ist.

Der Projektschutz gilt für maximal 90 Tage ab dem Datum der Genehmigung des Formulars. Um den Projektschutz aufrecht zu erhalten, müssen neue Aktivitäten beim oder mit dem Kunden spätestens alle 30 Tage schriftlich gegenüber dem Partnersupport oder den beteiligten Vertriebsmitarbeitern der Exeon Analytics AG dokumentiert werden.

Warum Kunden uns wählen:

Schnelles Aufsetzen: Innert Stunden bereit. Keine Sensoren oder Agenten nötig

Schnelles Aufsetzen: Innert Stunden bereit. Keine Sensoren oder Agenten nötig

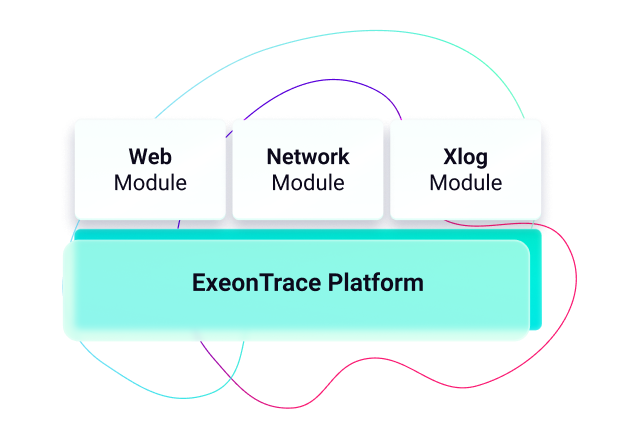

ExeonTrace's Algorithmen für maschinelles Lernen nutzen Ihre bestehende Infrastruktur, wie Firewalls, Router oder Secure Web-Gateways als Sensoren. Es müssen keine proprietären Sensoren oder Agenten installiert werden. ExeonTrace kann innerhalb von Stunden eingerichtet werden, sogar remote. Die ideale Lösung, besonders für geographisch dezentralisierte Netzwerke.

Komplette Visibilität: Vereinte Sicht auf verteilte Netzwerke, Endpunkte und Applikationen

Komplette Visibilität: Vereinte Sicht auf verteilte Netzwerke, Endpunkte und Applikationen

Intuitive Visualisierungen lassen Sie grosse und verteilte Netzwerke schnell verstehen und überwachen. Nutzen Sie spezialisierte Visualisierungen für die jeweiligen Datenquellen und ihre spezifischen Bedrohungsszenarien. Diese werden zudem zu einer aufschlussreichen, einheitlichen Ansicht über Ihr gesamtes Netzwerk, einschliesslich Endpunkte und Applikationen, kombiniert.

Schlaue Detektion: Leistungsstarke KI und bewährtte Algorithmen

Schlaue Detektion: Leistungsstarke KI und bewährtte Algorithmen

Unsere mitgelieferten Analysers erkennen automatisch Cyber-Sicherheitsrisiken und machen die mühsame Erstellung manueller Regelsätze überflüssig. Leistungsstarke KI, ergänzt durch vorgefertigte Use Cases und Erkennungsregeln, gewährleisten eine hohe Detektionsrate mit minimalen Fehlalarmen.

Schlagkräftige Reaktion: Schnelle Bewertung, Untersuchung und Bekämpfung

Schlagkräftige Reaktion: Schnelle Bewertung, Untersuchung und Bekämpfung

Die algorithmus-gesteuerte Bewertung und Priorisierung von Vorfällen ermöglicht es Ihrem Team, sich auf die richtigen Fälle zu konzentrieren. Die KI-unterstützte Untersuchung und Bekämpfung - mit intuitiven Ansichten über verschiedene Datenquellen hinweg - sparen entscheidend Zeit bei der effektiven Verteidigung Ihres Unternehmens.

Intelligentes Datenhandling: Minimaler Speicherbedarf bei voller Datenkontrolle

Intelligentes Datenhandling: Minimaler Speicherbedarf bei voller Datenkontrolle

Smarte Algorithmen verarbeiten die Logdaten, um sicherheitsrelevantes Wissen zu schaffen und gleichzeitig das Datenvolumen stark zu reduzieren – bis zu 50x weniger als rohe Logdaten! Für effiziente Speicherung und hohe Skalierbarkeit. Da ExeonTrace vollständig innerhalb Ihres Netzwerks oder Ihrer Cloud läuft, behalten Sie immer die volle Kontrolle über Ihre sensiblen Sicherheitsdaten.

Zukunftssicher: Bereit für zunehmenden Datenverkehr und Verschlüsselung.

Zukunftssicher: Bereit für zunehmenden Datenverkehr und Verschlüsselung.

ExeonTrace nutzt direkt Ihre bestehenden Daten und Infrastruktur und verlangsamt Ihr Netzwerk nicht durch unnötige Datenspiegelung. Bereit für massiven Traffic. Da sich die Überwachung und Detektion auf die Analyse von Log-Dateien – nicht Packet-Payloads – konzentriert, wird sie von der rapide ansteigenden Verschlüsselung nicht beeinträchtigt.

Fähigkeiten

Traditionelle NDR-Anbieter

Traditionelle NDR-Anbieter

Analyse von leichtgewichtigen Protokolldaten - kein Traffic Mirroring, keine zusätzliche Hardware

Analyse von Metadaten, unbeeinflusst von Verschlüsselung

Ganzheitliche Visualisierung des IT-Netzwerks

Ganzheitliche Visualisierung des IT-Netzwerks

Leistungsstarke Machine Learning Algorithmen

Leistungsstarke Machine Learning Algorithmen