Wie man Supply-Chain-Angriffe überwacht und stoppt

Ein Angriff auf die Lieferkette ist eine Art von Cyberangriff, der auf die Software- oder Hardware-Lieferkette abzielt. Anstatt das Zielunternehmen direkt anzugreifen, konzentriert sich der Angreifer auf die Kompromittierung der mit dem Zielunternehmen verbundenen Lieferanten oder Anbieter. Dieser Ansatz ermöglicht es dem Angreifer, das Zielunternehmen indirekt zu infiltrieren, wobei er häufig das Vertrauen in die Lieferkette ausnutzt. [...]

On-Prem oder on-Cloud: Welcher Ansatz ist besser?

Während Cloud-Lösungen oft eine hohe Sicherheit bieten, entscheiden sich manche für On-Premise-Systeme, um mehr Kontrolle, Leistung, Offline-Zuverlässigkeit und mehr zu erhalten.

SOC-Fallen vermeiden: Die häufigsten Fehler und Best Practices

Für viele Unternehmen spielt ein internes oder verwaltetes Security Operations Center (SOC) eine entscheidende Rolle bei der Überwachung und Abwehr von Cyber-Bedrohungen. Es ist für Unternehmen unverzichtbar, da es eine kontinuierliche Überwachung, eine schnelle Erkennung von Bedrohungen und eine effektive Reaktion zum Schutz vor Angriffen ermöglicht. Sein proaktiver Ansatz verbessert die Cybersicherheit, indem er potenzielle Risiken identifiziert und abmildert, [...]

Allianz Risk Barometer: Cyber-Bedrohungen im Fokus

Wie können Sie Ihr Unternehmen nach den Ergebnissen des Allianz Risk Barometers am besten vor Cyberangriffen schützen? Hier finden Sie robuste, zukunftssichere Cybersicherheitsmaßnahmen und erfahren, warum die Unternehmensleitung einbezogen werden muss.

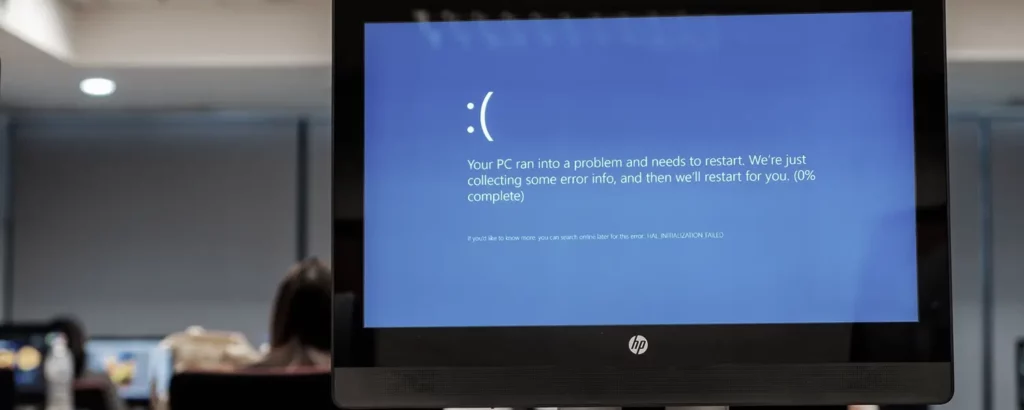

CrowdStrike-Ausfall: Analyse eines globalen IT-Incidents

Zusammenfassung Intro Ein von CrowdStrike veröffentlichtes fehlerhaftes Update verursachte am vergangenen Freitag weltweit massive IT-Ausfälle, von denen zahlreiche Branchen und kritische Infrastrukturen betroffen waren. Nach Angaben von Microsoft waren weltweit etwa 8,5 Millionen Windows-Geräte betroffen. Flughäfen, Banken, Gesundheitseinrichtungen und Regierungsinstitutionen waren in erheblichem Maße betroffen, wobei das volle Ausmaß der Folgen noch unbekannt ist. Cyberkriminelle versuchten, [...]

Metadatenanalyse vs. Deep Packet Inspection

Da der verschlüsselte Datenverkehr immer mehr zunimmt und die Netzwerke immer komplexer werden, hat die herkömmliche Deep Packet Inspection (DPI) ihre Schwierigkeiten. Hier kommt die Metadatenanalyse ins Spiel - eine schlanke, skalierbare und verschlüsselungssichere Lösung, die die nächste Generation von Network Detection and Response (NDR)) ermöglicht.

Das Gesetz über die Widerstandsfähigkeit im Internet (CRA) wird bleiben

Der Cyber Resilience Act der EU schreibt integrierte Cybersicherheit für alle digitalen Produkte vor. Von der CE-Kennzeichnung über SBOMs bis hin zur schnellen Meldung von Schwachstellen - es ist eine neue Ära der Verantwortlichkeit. Auch wenn die vollständige Durchsetzung noch Jahre auf sich warten lässt, sind Tools wie NDR entscheidend, um den Bedrohungen einen Schritt voraus zu sein.

Ausweitung von NIS & DORA auf OT-Netzwerke: Ein Zero-Trust-Ansatz

Der Zero Trust-Ansatz ist eine umfassende Strategie zur Bewältigung von Compliance-Herausforderungen, die alle Bereiche von IT über OT bis hin zu IoT abdeckt. Finden Sie heraus, warum NDR es zukunftssicher und robuster macht.

Blinde Flecken aufdecken: Erkennung von Zero-Day-Exploits

Warum NDR für die Erkennung von Zero-Day-Exploits von entscheidender Bedeutung ist Zero-Day-Exploits verstehen Zero-Day-Exploits stellen im Bereich der Cybersicherheit eine einzigartige Herausforderung für Verbraucher und Anbieter gleichermaßen dar: Wie lassen sich die Risiken einer unbekannten Schwachstelle in Echtzeit erkennen und mindern? Diese Bedrohungen nutzen Schwachstellen in Software, Hardware oder Protokollen aus, die noch nicht [...]

Mehr als IT-Sicherheit: Schutz für OT-Netzwerke

Warum ist die Sichtbarkeit von OT-Netzwerken von entscheidender Bedeutung? Die Bedeutung der Betriebstechnologie (OT) für Unternehmen ist unbestreitbar und floriert neben dem florierenden IT-Sektor. OT umfasst industrielle Kontrollsysteme, Fertigungsanlagen und Geräte, die industrielle Umgebungen und kritische Infrastrukturen überwachen und verwalten. In den letzten Jahren haben Angreifer begonnen, den häufigen Mangel an Erkennung und Schutz auszunutzen, [...]