Durch die ständige Weiterentwicklung der digitalen Technologien werden Cyberangriffe immer zahlreicher und ausgefeilter. Die Vielfalt der verwendeten alten und modernen IT-Systeme, die Vernetzung von Geräten (die früher isoliert liefen) und die große Zahl von Drittanbietern stellen eine zunehmende Herausforderung für den ganzheitlichen Schutz der IT-Landschaft dar.

Da einige dieser Systeme nicht für eine Vernetzung konzipiert wurden, wird die Sicherheit oft erst nachträglich berücksichtigt. Und die Bereinigung der bestehenden Infrastruktur ist eine große Herausforderung mit dem Risiko, versehentlich etwas zu übersehen, was zu Einfallstoren für Angreifer führen kann.

Daher ist ein ganzheitliches Verständnis des IT-Netzwerks für die Überwachung potenzieller Bedrohungen unerlässlich. In der komplexen IT-Landschaft von heute kann jedoch keine einzelne Lösung einen vollständigen Schutz bieten. Daher ist es wichtig, verschiedene Sicherheitsaspekte zusammenzuführen.

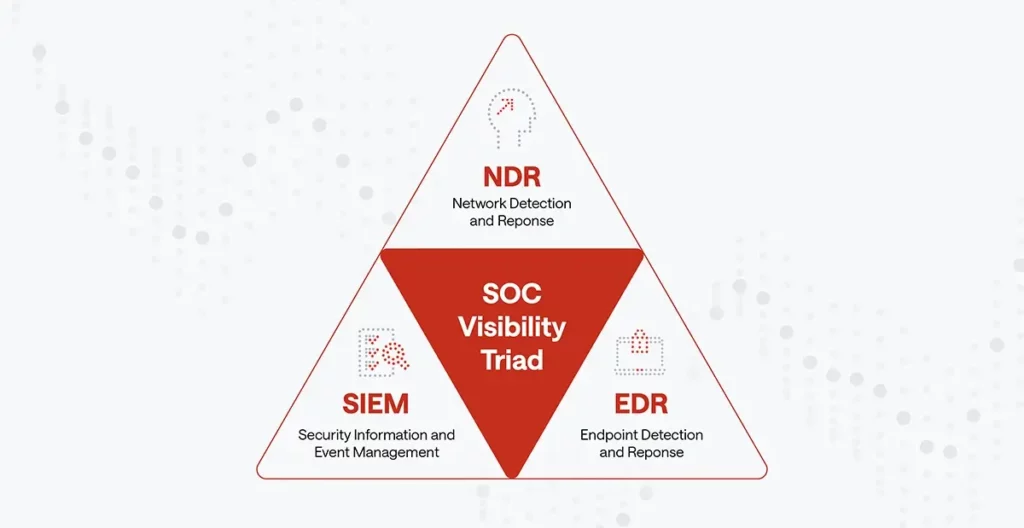

Um dieser Herausforderung zu begegnen, hat Gartner die SOC Visibility Triad eingeführt, um IT-Sicherheitsexperten bei der Definition und Weiterentwicklung ihrer Architektur und der Schließung von Eintrittspunkten zu unterstützen, die Angreifer ausnutzen können, um sich unerlaubten Zugang zu verschaffen.

In diesem Artikel gehen wir zunächst auf die SOC Visibility Triade von Gartner ein, bevor wir die besondere Rolle von Network Detection & Response (NDR)-Lösungen innerhalb dieses Rahmens näher erläutern.

Definition der SOC-Sichtbarkeits-Trias

Die SOC Visibility Triade zielt darauf ab, Cyber-Angreifer daran zu hindern, lange genug in Ihrem Netzwerk zu bleiben, um ihre bösartigen Ziele zu erreichen. Bislang verließen sich Unternehmen auf SIEM-Systeme (Security Information and Event Management), um Cyberangriffe zu erkennen und zu stoppen.

Bis zur Einführung von Lösungen für Endpoint Detection & Response (EDR) und Network Detection & Response (NDR) war jedoch eine umfangreiche manuelle Analyse zur Interpretation der gesammelten Daten in einem SIEM erforderlich. EDR und NDR sind beide auf unterschiedliche use cases spezialisiert:

Während EDR auf eine Software (Agent) angewiesen ist, die auf dem überwachten Endpunkt installiert wird, um die Aktivitäten der Endpunkte im Detail zu untersuchen, überwacht NDR alle Aspekte der Netzwerkkommunikation, um einen Überblick über die IT-Aktivitäten zu erhalten, unabhängig davon, ob ein Agent installiert ist oder nicht.

Sicherheitsinformationen und Ereignisverwaltung (SIEM)

Eine SIEM-Lösung sammelt und aggregiert Sicherheitsprotokolldaten von allen Geräten im Netzwerk, z. B. von Endgeräten, Servern, Netzwerkgeräten (Switch, Router), Sicherheitslösungen (Firewalls, IDS/IPS und EDR), benutzerdefinierten Anwendungen und sogar Cloud-Diensten. Das SIEM speichert diese Protokolle an einem zentralen Ort in einem einheitlichen Format, wo das SOC-Team diese Protokolle überprüft, um abnormale Aktivitäten zu erkennen, die auf einen potenziellen Cyberangriff hindeuten können.

Obwohl SIEM zu einem integralen Bestandteil des Arsenals eines jeden Unternehmens geworden ist, um Cyber-Bedrohungen aufzuspüren, leidet es immer noch unter erheblichen Nachteilen:

- Die Analysefunktionen von SIEMs sind begrenzt und oft sehr zeitaufwändig, da der Hauptzweck von SIEMs in der Sammlung und Zusammenfassung von Protokolldaten besteht.

- SIEM-Lösungen neigen dazu, viele falsch-positive Alarme auszulösen; dies vergeudet die Zeit der SOCs und hindert sie daran, alle Sicherheitswarnungen zu untersuchen.

- SIEMs verfügen nur über geringe Visualisierungsfunktionen, was die Suche nach Bedrohungen sehr komplex und mühsam macht.

Endpunkt-Erkennung und -Reaktion (EDR)

EDR ist eine integrierte Softwarelösung, die die Aktivitäten von Endgeräten (Laptops, Desktops und Servern) in Echtzeit überwacht, um bösartiges Verhalten zu erkennen. EDR sammelt Daten von Endgeräten und analysiert die gesammelten Daten, um bösartige Muster zu erkennen. Sobald der EDR gefunden wurde, reagiert er automatisch auf Bedrohungen oder isoliert den infizierten Host, um die Ausbreitung der Infektionen auf andere Netzwerkbereiche und Geräte zu verhindern.

Obwohl EDR eine wichtige Komponente der Unternehmenssicherheit ist, sind seine Fähigkeiten, fortgeschrittene Cyberangriffe zu stoppen, begrenzt:

- Unmöglichkeit der Installation auf IoT- und OT-Geräten. Eine EDR-Lösung erfordert die Installation eines Agenten auf Endgeräten zur Überwachung, was bei den meisten IoT-Geräten nicht möglich ist.

- EDR kann keine mitarbeitereigenen Geräte überwachen, die insbesondere während der COVID19-Pandemie sehr beliebt sind.

- EDR bietet keine umfassende Transparenz in hybriden IT-Umgebungen, da es sich nur auf Endpunkte konzentriert.

Network Detection and Response (NDR)

NDR ist das Rückgrat des SOC-Dreiklangs, um einen ganzheitlichen Einblick zu erhalten. NDR analysiert den Netzwerkverkehr, der die gesamte IT-Umgebung durchläuft, um bösartiges Verhalten zu erkennen und entsprechend zu reagieren.

NDR bietet eine Fülle von Sicherheitsfunktionen, die SIEM-Lösungen nicht bieten können. So kann NDR beispielsweise fortgeschrittene Cyberangriffe und unbekannte Malware erkennen, indem es fortschrittliche Technologien wie domänenspezifische maschinelle Lernmodelle einsetzt. Im Gegensatz zu EDR bietet NDR umfassende Transparenz (Ost-West, Nord-Süd) über alle Interaktionen in der IT-Umgebung, unabhängig von Agenten, einschließlich Cloud-Assets.

Zukunftssichere NDR-Lösungen wie Exeon.NDR beruhen auf selbstlernenden Verhaltensmodellen der Geräte, die Bedrohungen unabhängig von der Verschlüsselung des Datenverkehrs erkennen können. Im Gegensatz zu herkömmlichen Sicherheitslösungen wie Firewalls, IDS und IPS, die auf Deep Packet Inspection beruhen und mit zunehmender Verschlüsselung des Datenverkehrs blind werden.

Ein hochmoderner NDR ist daher in der Lage, verdeckte Kommunikationskanäle zu entdecken, die häufig von fortschrittlichen Bedrohungsakteuren wie APT- und Ransomware-Betreibern genutzt werden.

Durch die Kombination einer NDR-Lösung mit SIEM und EDR erhalten SOC-Teams einen vollständigen Überblick über ihr Netzwerk und sind in der Lage, unbekannte Bedrohungen zu erkennen, die täglich neu auftauchen.

Zusammenfassung

Gartners SOC Visibility Triad umreißt die drei Aspekte, die für eine ganzheitliche IT-Sicherheit erforderlich sind, und mildert die Schwächen, die sich aus der Verwendung jedes einzelnen Aspekts ergeben. Während SIEMs bereits weit verbreitet sind, sind EDR und NDR relativ neue Aspekte einer modernen Unternehmens-IT-Sicherheit, wie sie das Gartner-Framework vorschlägt.

Um vollständige Transparenz zu erlangen, ist der rechtzeitige Einsatz von EDR und NDR absolut sinnvoll. Von den beiden neueren Konzepten gilt NDR als das Rückgrat der SOC Visibility Triad von Gartner, die eine ganzheitliche Sichtbarkeit aller Netzwerkaktivitäten bietet und einen Eckpfeiler moderner Verteidigungsstrategien bildet.